Det som är bra med öppen källkod är att det finns alternativ för alla smaker. Det är oundvikligt att om du skriver en artikel som listar skälen som gör att du föredrar ett alternativ framför ett annat, kommer du oundvikligen att få kommentarer från dem som väljer det andra, som förklarar skälen till deras val. lördag Jag kommenterade que Jag föredrog att använda BitTorrent-klienter över aMule. Anhängare av detta program svarade med sin synpunkt. Om du inte kan aMule rekommenderar jag att du läser dem. De kommer utan tvekan att vara lärorika.

Naturligtvis ogiltigförklarar inte din position min. Jag gjorde det klart hela tiden att det var min personliga åsikt. Jag är inte en särskilt tålmodig person, jag brukar inte leta efter filmjuveler och, förutom kritiska saker, föredrar jag nyckelfärdiga lösningar innan jag måste konfigurera. Därför gillar jag inte aMule. Utöver det, t.exl Att dela filer med BitTorrent-protokollet har fördelar som jag vill prata om.

Men för att göra det måste vi först komma överens om några begrepp.

Vad är ett Peer-to-Peer-nätverk (P2P)?

ED2K och Kademlia, de två protokollen som vi nämnde i den tidigare nämnda artikeln, och BitTorrent är kommunikationsprotokoll för Peer-to-Peer eller P2P-nätverk. En ungefärlig översättning skulle vara par för par och hänvisar till två eller flera datorer sammankopplade för att dela resurser utan att en central server behöver ingripa. Om du vill att jag ska definiera dem mer akademiskt, låt oss uttrycka det så här:

En kommunikationsmodell där varje element i nätverket har samma kapacitet och vilken som helst av dem kan initiera kommunikation.

Den skiljer sig med andra ord från den klient-servermodell som används, till exempel vid direktnedladdningar, där kommunikationen initieras av klienten och servern bara kan skicka ett svar. Medlemmar i ett P2P-nätverk kallas "kamrater" eftersom de alla har samma möjligheter.

Vi kan särskilja två typer av P2P-nätverk:

- Hybrid P2P: Du behöver en mellanhand för att hjälpa kamrater att hitta och ansluta. Detta är fallet med ED2K-protokollet och den första implementeringen av BitTorrent-protokollet.

- Ren P2P: En central server ingriper inte alls och vilken medlem som helst kan koppla från nätverket utan att påverka dess funktion. Kademlia-protokollet och BitTorrent-klienter som innehåller distribuerad hashtabellteknologi (DHT) fungerar med detta läge.

BitTorrent-protokollfunktioner

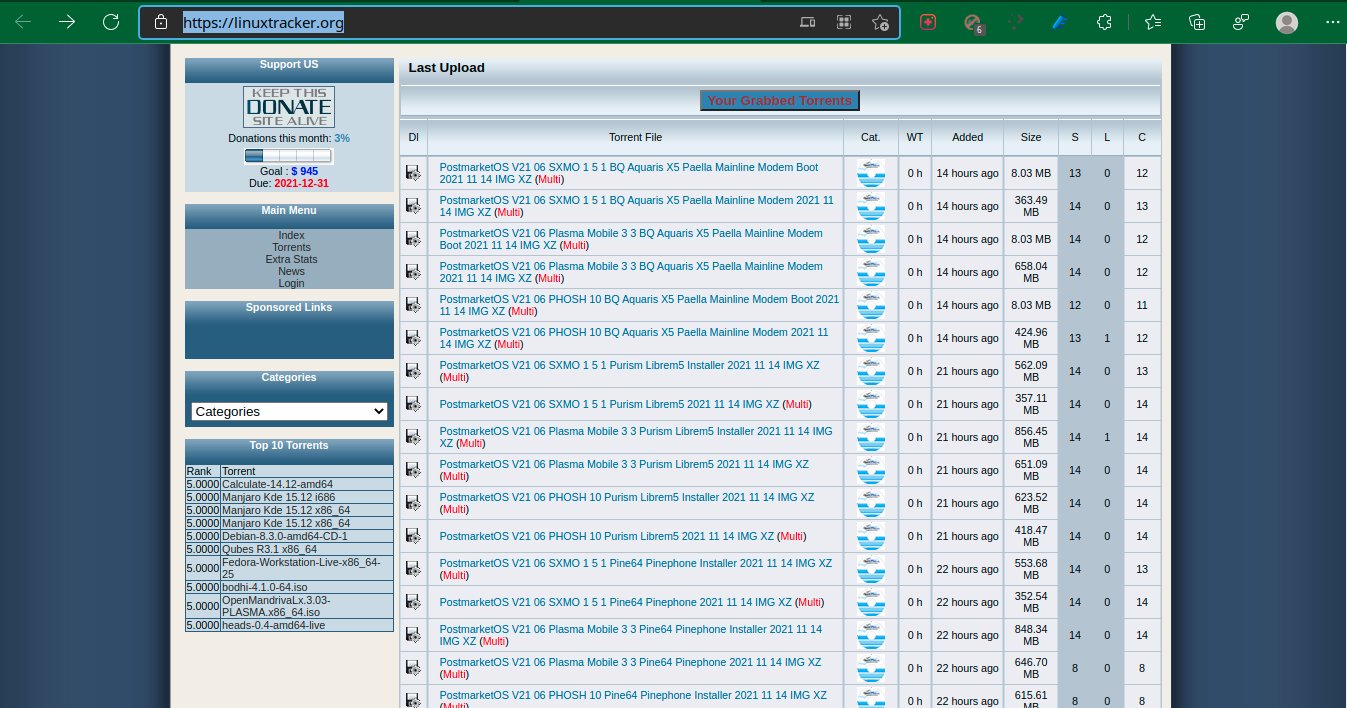

Linux Tracker är en populär tracker som låter BitTorrent-klienter hitta, ladda ner och dela de mest populära Linux-distributionerna.

Ett BitTorrent-nätverk består av en grupp datorer som kallas en "svärm". Processen börjar när en av deltagarna laddar upp en fil med hjälp av en BitTorrent-klient. BitTorrent-klientens funktion är att kontakta en "tracker" som specificerades i .torrent-filen när den skapades. Trackern är en speciell server som håller reda på anslutna datorer som tar hand om att dela sina IP-adresser med andra BitTorrent-klienter i svärmen. Tack vare detta kan de ansluta till varandra.

Som jag nämnde i klassificeringen av P2P-nätverk, Det finns också ett decentraliserat torrentsystem som gör att BitTorrent-klienter kan kommunicera med varandra utan behov av centrala servrar. BitTorrent-klienter använder Distributed Hash Table (DHT)-teknologi som gör att varje BitTorrent-klient kan fungera som en nod. Med det här läget, när en torrent läggs till med hjälp av en "magnetisk länk", kontaktar DHT-noden närliggande noder och de andra noderna kontaktar andra noder tills de hittar informationen om torrenten.

Med andra ord, varje par blir en spårare. DHT-teknik kan fungera tillsammans med traditionella spårare som ger redundans i fall spåraren misslyckas. Faktum är att webbplatser som samlar in torrentlänkar ger ofta båda alternativen.

I nästa artikel kommer vi att fördjupa oss i hur BitTorrent-protokollet fungerar

Problemet med amuleartikeln som du nämner är inte att du föredrar att använda torrent före amule, var och en använder vad de vill och det är bättre för dem. Poängen är att du i slutet av artikeln sa att du inte rekommenderade installationen och det är varken rättvist eller seriöst.

Att du gillar torrenten mer betyder inte att amule inte är ett giltigt program och självklart är det för beroende på vilka fall och det var ditt stora misstag, eftersom du får läsaren att förstå att amule inte är ett bra alternativ. Det är inte bra att kritisera ett alternativ så lätt och med så lite omdöme.

Vad skulle vara problemet?

Jag är en enkel användare, inte en datasäkerhetsexpert eller en brottsbekämpande tjänsteman. Inte heller en präst.

Vad jag rekommenderar eller inte rekommenderar är irrelevant.

I och med att du har fel så skriver du en artikel i en blogg som många kan läsa och genom att tala illa om en ansökan kanske du misskrediterar den på ett orättvist sätt, det var därför jag sa det.

Om du skriver en artikel i en offentlig blogg måste du ta ansvar för det du skriver, du behöver inte vara präst, ombud för lagen och de saker du säger.