Il browser Tor promette privacy e navigazione sicura, oggi parleremo un po 'delle sue caratteristiche

Giorni fa Abbiamo parlato del lancio della distribuzione di Tails, una distribuzione GNU / Linux basata sulla sicurezza di rete. In questo articolo abbiamo evidenziato l'inserimento di un aggiornamento del famoso browser Tor, un noto browser che promette anonimato e privacy.

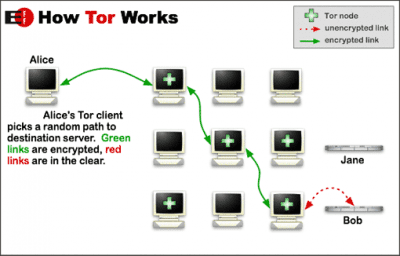

Oggi parleremo di più di questo browser, la rete Tor (The Onion Router) è una rete che utilizza il cosiddetto onion chaining, cioè quello invece di andare direttamente alla destinazione, i pacchetti di dati passano attraverso molti nodi intermedi lungo il percorso, crittografando ogni messaggio per strati (da cui il nome), in questo modo è possibile nascondere l'identità dell'utente.

Alice invia un pacchetto a Bob, ma invece di andare direttamente a Bob, il messaggio di crittografia passa attraverso diversi nodi casuali di Tor e viene infine decrittografato e passato a Bob, quindi è molto difficile per qualcuno dall'esterno sapere cosa è successo. è stata Alice a spedire il pacco

Per poter accedere a questa rete, è necessario il browser Tor Browser, è un file Browser basato su Mozilla Firefox. La versione 5.0 porta le seguenti novità:

- Aggiornamento di Firefox alla versione 38.2 ERS.

- Aggiornamenti HTTPS-Everywhere, OpenSSL e NoScript (Tor non esegue JavaScript perché scoprirebbe l'utente)

- Risolti bug di sicurezza e aggiornamento della rete Tor.

- Bug corretti su Windows e Mac.

- Integrato Aggiornamenti automatici.

Il browser Tor è integrato come browser predefinito in Tails, ma anche può essere scaricato per essere utilizzato su qualsiasi sistema operativo, anche su telefoni Android che utilizzano l'app OrBot.

Oltre alla navigazione anonima, la rete Tor include pagine che si trovano all'interno del cosiddetto DeepWeb (deep internet), che sono pagine che i motori di ricerca non riescono a trovare. Queste pagine sono nel cosiddetto domini .onion, che hanno URL con nomi strani ed enormi a causa della loro crittografia e devono essere cercati manualmente. Queste pagine sono caratterizzate da a contenuto minimo in HTML(Ricorda Internet degli anni '90) e per la maggior parte dei suoi contenuti illegali.

Quando effettui l'accesso puoi trovarti con tutti i tipi di cose, dalla vendita illegale di armi, alla vendita di droga (la vecchia via della seta), forum criminali e pedofili, documenti governativi segreti a delinquenti assoldati, che ha generato molte leggende metropolitane su Internet su Internet. il DeepWeb comprese le storie dell'orrore, la verità non è così esagerata come si dice. La valuta ufficiale di Tor è il bitcoin Utilizzando il tuo portafoglio per acquistare, se sei d'accordo, fallo a tuo rischio e pericolo.

Dillo anche Tor di per sé non è infallibileAd esempio, le informazioni dalla destinazione all'ultimo nodo non sono crittografate e alcune agenzie come la NSA potrebbero analizzare chi è entrato analizzando i tempi di origine e destinazione dei pacchetti.

- Usa Tails 1.5, poiché ha molte misure di sicurezza.

- Se non vuoi usare Tails, eviterei di usare Windows, gli aggressori potrebbero tracciare i cookie di altri browser e scoprire così chi sei. Anziché utilizza una distribuzione Linux Live caricato su Ram e rimuovere il disco rigido dal computer per una maggiore sicurezza.

- Non accedere dal tuo solito router di casa, meglio una rete pubblica.

- Oltre a Tor, aggiungere qualche misura di sicurezza aggiuntival, come utilizzare server proxy, VPN o modificare l'indirizzo MAC.

- Disattiva microfono e webcam.

- Non utilizzare account personali su Tor, come Facebook, Twiitter, Gmail ... Tor ha i suoi social network e il suo server di posta e se usi quelli che usi normalmente, loro sapranno chi sei, sì o sì.

- Fai attenzione a ciò che scarichi, alcuni download possono contenere Xploit destinato al monitoraggio.

- Non abilitare mai plugin come Flashplayer o JavaScript.

- Questo dovrebbe essere ovvio, ma mStai lontano dalla pornografia infantile o dai siti di acquisto di armiQuesti siti sono i più monitorati dalle agenzie governative.

Il browser Tor può essere ottimo quando si vuole navigare in completa privacy, la rete Tor ha una cattiva reputazione a causa dei pedofili ma è anche un luogo in cui molti giornalisti o persone come Edward Snowden si scambiano informazioni cercando di allontanarsi dal focus delle multinazionali come Google, Facebook, Yahoo che forniscono i nostri dati ai governi.