C'è un eccesso di distribuzioni Linux, sebbene la maggior parte di loro non contribuisca con nulla di molto utile o nuovo. In questo post ci occuperemo di una delle eccezioni in quanto vedremo come installare Kalì Linux.

Questa distribuzione basata su Debian è personalizzata per l'uso in attività di sicurezza informatica, senza dubbio uno dei settori di attività tecnologica che crescerà maggiormente nei prossimi anni. Il fatto che tutti gli strumenti inclusi in Kali Linux siano e saranno gratuiti (oltre ad essere open source) lo rendono senza dubbio un'opzione da considerare.

Che cos'è un test di penetrazione

Kali Linux è una distribuzione per l'esecuzione di test di penetrazione.

Un test di penetrazione sei tuUn modo per trovare vulnerabilità in un sistema informatico simulando un attacco come farebbero i criminali.

Il processo consiste nei seguenti passaggi

- pianificazione: In questa fase vengono definiti gli obiettivi del test e in quale parte del sistema verrà effettuato. Determina inoltre quali tipi di controlli verranno eseguiti e vengono raccolte le informazioni necessarie affinché abbiano successo.

- Esplorazione: In questa fase si cercherà di capire come l'applicazione in studio risponderà ai tentativi di intrusione. Questo può essere fatto analizzando il codice dell'applicazione prima di eseguirla o mentre è in esecuzione.

- Ricerca e utilizzo dei punti deboli: In questa fase, vengono testati diversi tipi di attacchi informatici per rilevare le vulnerabilità e, una volta scoperte, provare a trarne vantaggio.

- Persistenza dell'accesso: L'obiettivo di questa fase è cercare di mantenere l'accesso non autorizzato non rilevato il più a lungo possibile.

- analisi: Una volta terminato il test, determina quali vulnerabilità sono state rilevate, quali informazioni sono state ottenute e per quanto tempo l'attacco è durato senza essere rilevato.

Esistono diversi tipi di test di penetrazione. Alcuni di loro sono:

- Prove esterne: Sono diretti a quelle parti di un sistema informatico a cui è possibile accedere dall'esterno. Questo è il caso di applicazioni mobili, siti Web, server di posta elettronica o nomi di dominio. Verranno fatti tentativi per utilizzarli per ottenere l'accesso a dati privati.

- Test interni: Simula l'attacco di qualcuno al sistema dall'interno. O una persona a cui è stato effettivamente concesso l'accesso o che l'ha ottenuto tramite tecniche di phishing.

- Test cieco: I valutatori sanno quale sarà l'obiettivo, ma non quale forma assumerà l'attacco.

- Test in doppio cieco: I responsabili della sicurezza non sanno nemmeno che è in corso un test.

- Prove dirette: Il personale di sicurezza e i tester conoscono gli obiettivi e le modalità dell'attacco e condividono le informazioni.

Come installare Kali Linux

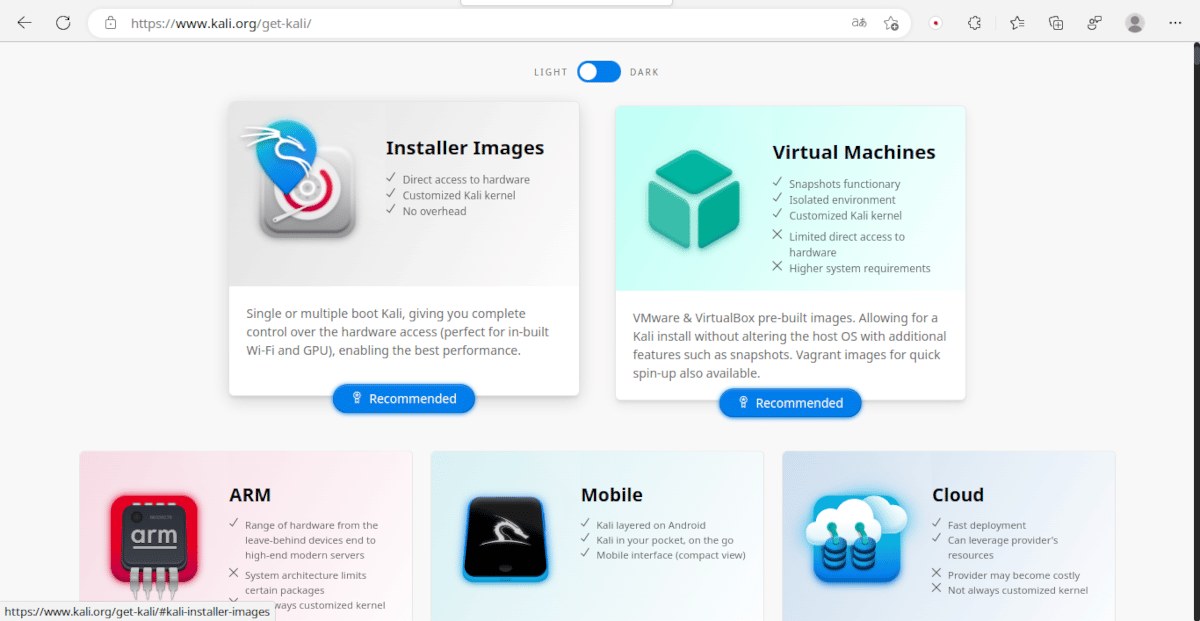

Sul sito Web di Kali Linux troviamo diverse opzioni per il download. Alcuni sono installabili e altri supportano la modalità Live.

Una delle caratteristiche di Kali Linux è che può davvero essere descritto come multipiattaforma. in quanto può funzionare su computer a scheda singola come il Raspberry Pi e il più potente dei personal computer. Ecco perché quando scegli cosa scaricare abbiamo diverse opzioni.

- Immagini installabili: Possono essere installati senza la necessità di una connessione Internet. A differenza di altre distribuzioni Linux, non possono essere eseguite in modalità live (utilizzando la RAM come se fosse un disco). Le versioni installabili sono consigliate quando non sai quale opzione scegliere.

- Immagini installabili in rete: Questo supporto di installazione richiede una connessione Internet per ottenere i pacchetti da installare. Questo ha il vantaggio che installerà le versioni più recenti, ma lo svantaggio che richiede più tempo per l'installazione. Richiede un supporto di capacità inferiore rispetto al metodo precedente e inoltre non supporta la modalità live.

- Immagini dal vivo: Può essere eseguito da un dvd o da un'unità flash senza installarlo o utilizzarlo come supporto di installazione, ma a differenza dei metodi precedenti non supporta la personalizzazione.

- Tutto quanto: Come indica il nome, questa opzione include assolutamente l'intera gamma di strumenti Kali Linux. Richiede un supporto di archiviazione di grande capacità ed è disponibile in due versioni: Installabile e Live.

Personalizzazioni

Le versioni installabili ci consentono di selezionare il desktop e diverse categorie di pacchettiS. Il desktop predefinito è XFCE sebbene sia possibile installarne anche altri. Allo stesso modo, il sistema può essere utilizzato con applicazioni prive di interfaccia grafica.

Collezioni di pacchetti (metapacchetti) disponibili

I metapacchetti sono categorie o raccolte di pacchetti che possono essere installati insieme. durante o dopo l'installazione: Alcuni di essi sono:

- kali-desktop-core: Strumenti richiesti dalle applicazioni con interfaccia grafica

- kali-desktop-e17: Gestore di finestre di illuminazione

- kali-desktop-gnomo: Desktop GNOME

- kali-desktop-i3: gestore di finestre i3

- kali-desktop-kde: Desktop KDE

- kali-desktop-lxde: Desktop LXDE

- kali-desktop-mate: Scrivania MATT

- kali-desktop-xfce: Desktop Xfce

- kali-strumenti-gpu: Strumenti che richiedono un uso intensivo della scheda grafica

- kali-strumenti-hardware: strumenti di hacking hardware

- kali-tools-cripto-stego: strumenti basati su crittografia e steganografia

- kali-strumenti-fuzzing: Per i protocolli fuzzing

- kali-strumenti-802-11: 802.11: Strumenti per reti wireless

- kali-strumenti-bluetooth: Analisi dei dispositivi Bluetooth

- kali-strumenti-rfid: strumenti di identificazione a radiofrequenza

- kali-strumenti-sdr: strumenti radio definiti dal software

- kali-strumenti-voip: strumenti di voce su IP

- kali-tools-risorse-di-windows: Strumenti per l'analisi dei sistemi Windows.

Procedura d'installazione

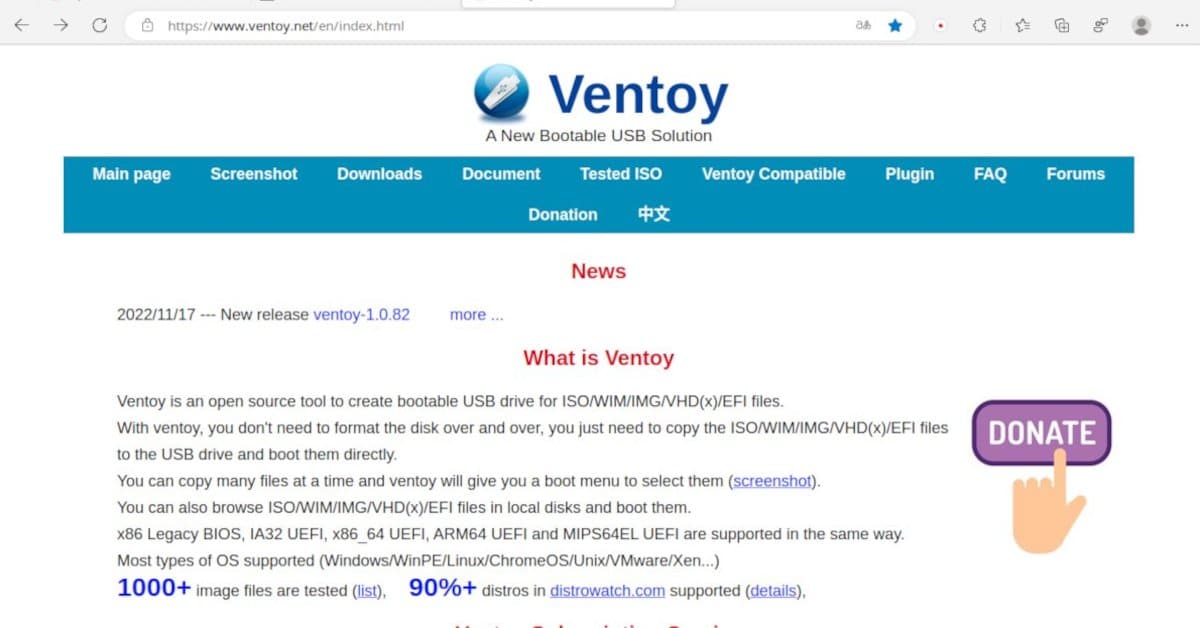

Sebbene ci siano molti strumenti per creare supporti di installazione di Kali Linux, Ventoy è l'ideale perché dobbiamo solo trascinare l'immagine sull'unità flash.

Come dicevamo, esistono molte varianti di Kali Linux con diversi metodi di installazione.. Concentriamoci sull'immagine installabile a 64 bit. Per altre versioni e architetture è possibile consultare il documentazione ufficiale.

I requisiti di sistema sono:

- 128 MB di RAM (512 MB consigliati) e 2 GB di spazio su disco se non viene utilizzata alcuna interfaccia grafica.

- 2 GB di RAM e 20 GB di spazio su disco con desktop e raccolta di pacchetti per impostazione predefinita.

- Almeno 8 GB di RAM per le applicazioni più esigenti in termini di risorse.

I passaggi che devono essere seguiti sono:

- Scarico l'immagine di Kali Linux.

- Salva l'immagine sull'unità flash di installazione. La mia raccomandazione è di usare Ventoso.

- Nelle opzioni del BIOS, disabilita l'avvio protetto e seleziona l'unità flash come dispositivo di avvio.

- Riavvia il sistema.

- Scegli tra la modalità di installazione grafica o testuale.

- Seleziona la lingua.

- Indica la tua posizione geografica.

- Determina il layout della tastiera. Spagnolo dalla Spagna o dall'America Latina.

- Il sistema tenterà di determinare il tipo di connessione di rete. Nel caso di una rete wireless dovrai inserire i dati corrispondenti.

- Se vuoi puoi inserire un nome che identifichi il dispositivo all'interno della rete.

- Quello che segue è inserire i dati dell'account inclusi nome completo, nome utente e password.

- Il prossimo passo è determinare il fuso orario.

- Il passaggio successivo che tocchi può essere semplice o complesso. Una volta che il programma di installazione ti mostra le unità disponibili, puoi dirgli di utilizzare l'intera unità, utilizzare lo spazio vuoto o impostare manualmente dove installare Kali Linux e quanto spazio occuperà.

- Conferma la selezione e decidiamo se crittografare il disco.

- Se la connessione Internet richiede un proxy, inserisci i dati necessari.

- Scegli le categorie di pacchetti da installare.

- Determina dove installare il bootloader.

- Al termine dell'installazione, riavviare il sistema.