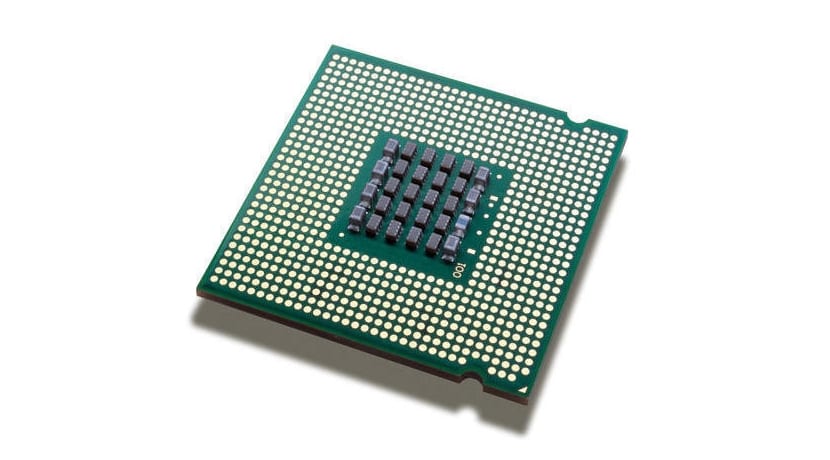

un misterioso errore di sicurezza colpisce tutte le architetture CPU Intel contemporanee che hanno la capacità di implementare la memoria virtuale. Probabilmente sarà necessaria una riprogettazione totale di queste architetture hardware per risolvere completamente il problema, ma sono già state elaborate patch per modificarlo dal software e le patch stanno già arrivando nel kernel Linux. Nel caso dei sistemi Microsoft basati su Windows NT, hanno iniziato a essere risolti nel novembre dello scorso anno. Un altro caso simile a quello che abbiamo avuto con la nota vulnerabilità che interessava le memorie RAM e che era noto come Rowhammer, compromettendo la sicurezza.

Bene, ora questo nuovo problema potrebbe interessare gli ambienti di virtualizzazione comuni e utilizzati come i servizi di Amazon Web Services (AWS) EC2 e anche quelli di Google Compute Engine tra gli altri. La verità è che il problema non è troppo grave, ma l'impatto è ampio a causa del gran numero di architetture interessate, oltre al fatto che risolverlo utilizzando il software è complicato. Nello specifico, il problema derivato da questo errore Intel risiede nelle LWN, le tabelle di isolamento delle pagine del kernel, che intervengono nella gestione della memoria da parte del kernel. Quindi troviamo a soluzione complicata se è fatto da software e ciò non implicherebbe la migliore delle soluzioni e d'altra parte dobbiamo andare alla radice del problema e ridisegnare l'hardware, in particolare le architetture interessate che consentono di gestire questo tipo di memoria. Neanche questo è economico o veloce, dal momento che dovremo aspettare nuove generazioni di hardware che dovremmo ovviamente acquisire.

Ma tornando alla soluzione software, cioè patchare, non va neanche bene in quanto comprometterebbe seriamente le prestazioni. La nostra CPU potrebbe subire una notevole perdita di prestazioni, fino al 50%. Perché? Bene, per risolverlo, dovrebbe essere generato un codice in modo che esso svuota la memoria TLB (Translation Lookaside Buffer), una cache che accelera notevolmente le prestazioni individuando più velocemente dove si trovano i dati e le istruzioni nella memoria virtuale del sistema. Ma doverli cancellare ogni volta che si avvia il kernel e ogni volta che il codice utente riprende la sua esecuzione, perché il problema è notevole ...

Lo schifoso popover di "seguici su Facebook" che appare ad ogni visita (almeno, se i cookie vengono cancellati), è disgustoso ...

Bene, vai dall'altra parte e non ingobbirti.

Sono totalmente d'accordo, potrebbe essere su un lato della pagina e non sull'intera scheda costringendoti a chiudere. È di pessimo gusto.

La cosa buona è che sto già passando ad AMD Ryzen.

La notizia è sbagliata. Non è un problema di Linux, ma un problema di progettazione per le CPU Intel. È molto grave. Tanto che l'unica soluzione è modificare i sistemi operativi per collegarlo (linux, windows, ios, ecc.).