In un rapporto di audit recentemente pubblicato da La NASA, ha annunciato che nell'aprile 2018 che hacker ha avuto accesso alla rete delle agenzie spaziali e Hanno rubato circa 500 MB di dati relativi alle missioni su Marte.

Secondo il rapporto di studio, Gli hacker si sono infiltrati nel Jet Propulsion Laboratory (JPL), una struttura di ricerca e sviluppo finanziata dalla NASA a Pasadena, in California. Il rapporto identifica anche altri episodi di violazioni dei dati e furto di informazioni nelle varie missioni dell'agenzia.

La Nasa, Negli ultimi 10 anni, JPL ha subito diversi importanti incidenti di sicurezza informatica Hanno compromesso segmenti significativi della rete del tuo computer.

Dal 2011, gli hacker hanno ottenuto pieno accesso a 18 server che ha supportato le missioni chiave del JPL e presumibilmente ha rubato circa 87 GB di dati.

Più recentemente, nell'aprile 2018, JPL ha scoperto che un account utente esterno era stato compromesso e utilizzato per sottrarre circa 500 MB di dati da uno dei suoi principali sistemi di missione.

L'OIG ha riferito attraverso il rapporto che JPL è afflitto da numerose carenze di controllo di sicurezza informatica che limitano la tua capacità di prevenire, rilevare e mitigare gli attacchi diretti ai tuoi sistemi e reti.

Questa debolezza nel sistema di sicurezza JPL espone i vari sistemi e dati della NASA a vari attacchi da parte di hacker.

JPL utilizza il proprio database ITSDB (Information Technology Security) per monitorare e gestire asset fisici e applicazioni sulla propria rete.

Tuttavia, l'audit ha rilevato che l'inventario della banca dati era incompleto e impreciso, una situazione che mette a rischio la capacità di JPL di monitorare, segnalare e rispondere efficacemente agli incidenti di sicurezza.

Gli amministratori di sistema non aggiornano sistematicamente l'inventario quando si aggiungono nuovi dispositivi alla rete.

In particolare, 8 degli 11 amministratori di sistema responsabili della gestione dei 13 sistemi campione dello studio sono stati trovati per mantenere una tabella di inventario separata dei propri sistemi, dai quali aggiornano periodicamente e manualmente le informazioni presenti nel database ITSDB.

Inoltre, un amministratore di sistema ha dichiarato di non inserire regolarmente nuovi dispositivi nel database ITSDB perché la funzione di aggiornamento del database a volte non funzionava.

Quindi ti sei dimenticato di inserire le informazioni sulla risorsa.

Di conseguenza, le risorse possono essere aggiunte alla rete senza essere adeguatamente identificate e verificate dai funzionari della sicurezza.

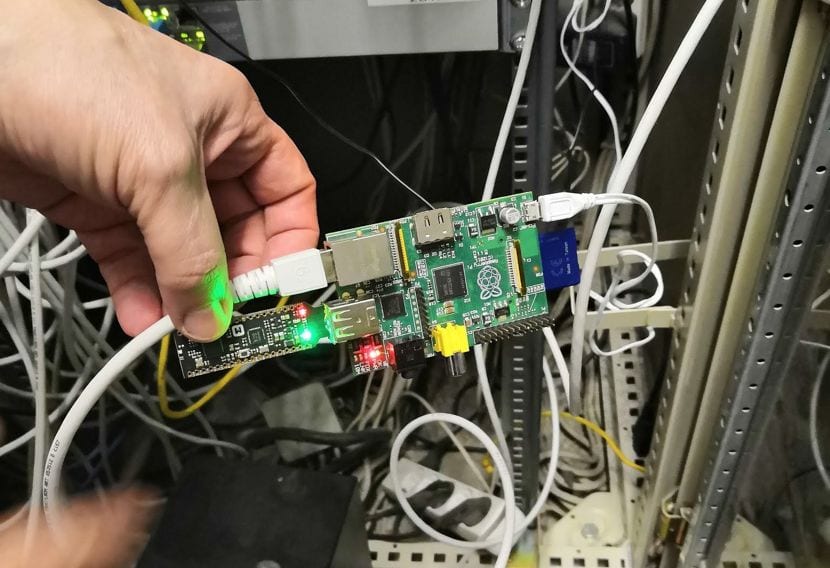

Ad esempio, per l'attacco informatico dell'aprile 2018, che ha permesso agli aggressori di sottrarre circa 500 MB di dati sulle varie missioni della NASA sul pianeta Marte ha sfruttato questa particolare debolezza quando l'hacker ha effettuato l'accesso alla rete JPL con un Raspberry Pi non autorizzato a connettersi alla rete JPL.

Gli hacker hanno utilizzato questo punto di ingresso per infiltrarsi nella rete JPL durante l'hacking in un gateway di rete condiviso.

Questa azione ha consentito agli aggressori di accedere ai server che memorizzano informazioni sulle missioni su Marte effettuate dal laboratorio JPL della NASA, da cui sono trapelati circa 500 MB di dati.

L'attacco informatico dell'incidente dell'aprile 2018 ha sfruttato la mancanza di segmentazione della rete JPL per spostarsi tra i vari sistemi collegati al gateway, comprese varie operazioni di missione JPL e il DSN.

Di conseguenza, nel maggio 2018, responsabili della sicurezza IT presso il Johnson Space Center che gestiscono programmi come l'Orion All-Wheel Crew Vehicle e la Stazione Spaziale Internazionale hanno deciso di disconnettersi temporaneamente dal ponte per motivi di sicurezza.

I funzionari temevano che gli attacchi informatici avrebbero attraversato lateralmente il ponte verso i loro sistemi di missione, ottenendone potenzialmente l'accesso.

Detto questo, la NASA non ha menzionato alcun nome direttamente correlato all'attacco dell'aprile 2018. Tuttavia, alcuni presumono che ciò potrebbe essere correlato alle azioni del gruppo di hacker cinese noto come nome Advanced Persistent Threat 10 o APT10.