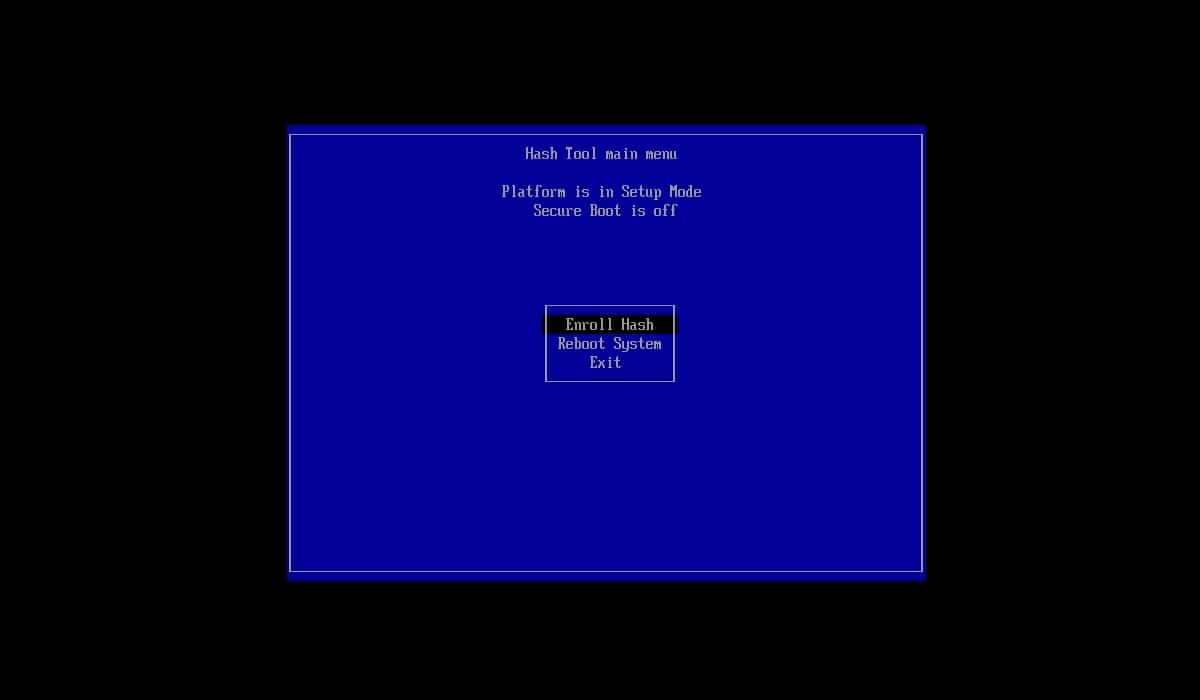

當然,您在該圖像中看到的屏幕已經出現過。 它是在更新某些內核驅動程序之後產生的。 更新這些內容後,重新啟動計算機後,您很可能會遇到這些屏幕。 您不應該害怕,不應該擔心,但是您應該知道 那是什麼 以及為什麼會這樣。

怎麼樣 一個相當常見的疑問 在某些用戶中,我將嘗試在此處澄清您應該了解的有關MOK的所有信息以及在某些情況下向您顯示的這些類型的屏幕...

首先要說的是機器的所有者密鑰或 MOK(機器所有者密鑰) 這是確保啟動過程的一種方法。 為此,它僅允許操作系統已批准的那些組件和驅動程序運行。 所有這些都來自著名的UEFI系統安全啟動的實現。

MOK必須由 BIOS / UEFI 或團隊的一些基本開始代碼。 這樣,只有簽名的代碼可以執行,以防止 加載操作系統時可能會運行惡意或未經授權的代碼。 啟動後,操作系統即可接管此職責。

當然,當您安裝了模塊或內核驅動程序後,肯定必須生成 按鍵,請使用mokutil等。如果是這樣,原因是MOK使用具有公鑰的加密技術。 例如,您確定控制器發生了這種情況 虛擬機驅動 用於VirtualBox。 這就是為什麼您可以自己生成一個密鑰對,然後對模塊進行簽名以便可以執行它們的原因。

這是一個很大的優勢,因為它以前不是那樣,並且所有事情都必須經過Microsoft的快樂系統。 所以 你需要SHIM,是UEFI和GRUB之間的一種中間人。

最終,這些公司的作用是 保護系統 系統啟動期間可能會執行的網絡攻擊者或惡意軟件。 如果任何內核組件或驅動程序已被篡改,它將被檢測到並阻止其啟動。

現在, 所有團隊真的有必要嗎? 事實是,沒有,只要沒有一個可以物理訪問計算機並獲得特權的攻擊者即可。 也就是說,在大多數家庭中,如果有人進入您的家庭並訪問了您的計算機,我認為他們最關心的就是他們是否修改了啟動代碼...但是在暴露的系統中,更多的人和組織可能會很好可以訪問更多人員的地方等