上個星期, 谷歌開發人員 負責Google Chrome瀏覽器網絡項目 決定禁用單獨的EV級證書標籤 (擴展驗證) 在Google Chrome瀏覽器中。

Si 以前對於具有類似證書的站點,已顯示經過驗證的公司名稱 在地址欄中的認證中心旁邊, 現在對於這些站點,將顯示相同的安全連接指示符 比具有域訪問驗證的證書要多。 正是從下一版Google Chrome 77開始,有關EV證書使用的信息將僅在單擊安全連接圖標時顯示的下拉菜單中顯示。

以此為參考,去年(2018年),蘋果公司的人們對Safari瀏覽器做出了類似的決定,並在iOS 12和macOS 10.14中推出了該瀏覽器。

為什麼頒發證書的實體將不再顯示在瀏覽器欄中?

Google開發人員的這一舉動 源自Google進行的一項研究, 顯示該指標使用的地方 以前對於EV證書,它沒有為那些不注意差異並且在做出有關在網站上輸入敏感數據的決定時未使用差異的用戶提供預期的保護。

Google研究中的永久性 發現沒有阻止85%的用戶使用地址欄中的狀態憑據進行輸入 網址«account.google.com.amp.tinyurl.com“ 代替 ”account.google.com«,如果它出現在Google網站的典型界面頁面上。

通過我們自己的研究以及對以前的學術研究的調查,Chrome Security UX小組確定EV UI不能按預期保護用戶。

更改或刪除UI時,用戶似乎沒有做出安全的決定(例如,不輸入密碼或信用卡信息),因為EV UI需要提供重要的保護。

此外,EV徽標佔用了寶貴的屏幕空間,可以在醒目的用戶界面中積極誤導公司名稱,並干擾Chrome產品轉向中性(而不是正面)的顯示以確保安全連接。

由於這些問題及其有限的用途,我們認為它最好屬於頁面上的信息。

鑑於最近在了解此問題空間方面的進展,EV用戶界面的更改是瀏覽器廣泛趨勢中的一部分,以改善其安全性用戶界面。

為了引起大多數用戶對站點的信任,僅使頁麵類似於原始頁面就足夠了。

結果, 結論是積極的安全指標無效,值得將重點放在組織明確警告的輸出上 關於這些問題。

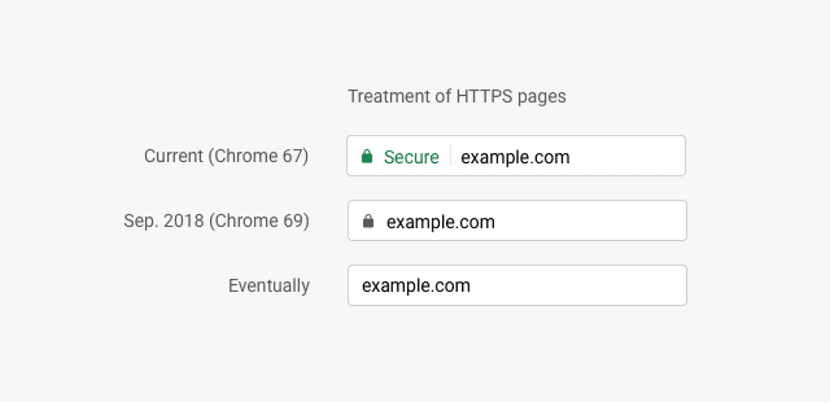

例如,最近已將類似的方案應用於顯式標記為不安全的HTTP連接。

同時 EV證書顯示的信息在地址欄中佔用了太多空間,這可能會導致在瀏覽器界面中查看公司名稱時造成其他混亂,並且還違反了產品中立性原則,並且被用於欺騙。

例如,賽門鐵克證書頒發機構頒發了經過身份驗證的EV證書,該證書的名稱顯示受騙的用戶,尤其是當開放域的真實名稱不適合地址欄時。