只是 英特尔继续成为各种漏洞的目标 导致数据泄漏,我们在博客上已经讨论了很多 在这一新产品中,英特尔仍然也不例外。

它 阿姆斯特丹自由大学的一组研究人员 ha 确定了一个新漏洞 (CVE-2020-0543) 在微架构结构中 英特尔处理器,这一点值得注意的是 允许您恢复一些说明的结果 在另一个CPU内核上运行。

这是第一个漏洞 投机执行指令的机制 允许在单独的CPU内核之间泄漏数据 (以前,泄漏仅限于内核的不同线程。)

研究人员 他们称这个问题为CROSSTalk,但英特尔文档将该漏洞称为SRBDS(样本特殊寄存器缓冲区数据)。

关于CROSSTalk

该漏洞属于一年前引入的MDS问题类别,并且 基于第三方分析方法的应用 微体系结构中的数据。

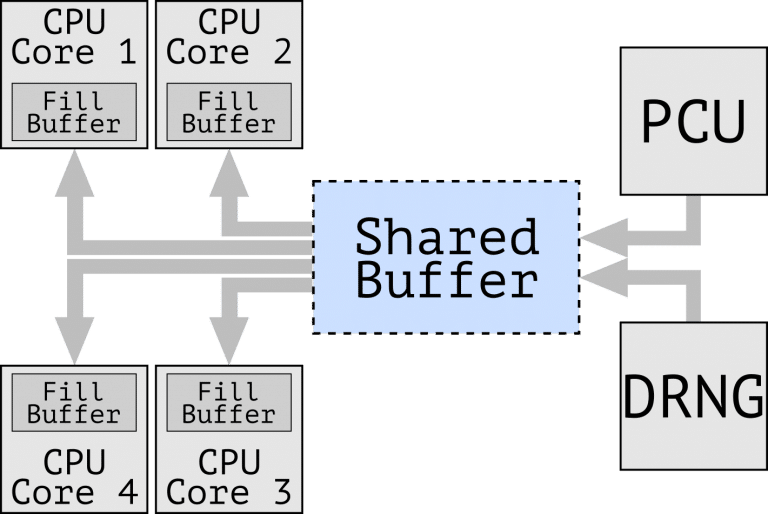

CROSSTalk原则 接近RIDL漏洞,但泄漏源有所不同。 新漏洞 处理中间缓冲区泄漏 先前未记录 在所有CPU内核之间共享。

问题的要点是某些微处理器指令,包括RDRAND,RDSEED和SGX EGETKEY,是使用SRR(特殊寄存器读取)内部微体系结构操作实现的。

在易受攻击的处理器上,为SRR返回的数据将放入所有CPU内核共有的中间缓冲区,然后将其传输到与启动启动读取操作的CPU的特定物理内核相关联的填充缓冲区。 然后,从填充缓冲区将值复制到对应用程序可见的寄存器。

中间共享缓冲区的大小 对应于缓存行该 通常大于读取的数据大小 并且不同的读取操作会影响缓冲区中的不同偏移量。

由于共享缓冲区被复制到整个填充缓冲区,因此不仅会移动当前操作所需的部分,还会移动其他操作(包括在其他CPU内核上执行的操作)中的剩余数据。

如果攻击成功组织,在系统上经过身份验证的本地用户 可以确定结果 执行RDRAND,RDSEED和EGETKEY指令 在一个奇怪的过程中或在英特尔SGX飞地中, 不管代码在哪个CPU内核上运行。

研究人员 谁发现了问题 发布了一个漏洞利用原型,演示了泄露信息的可能性 通过RDRAND和RDSEED指令获得的随机值,以在系统上仅执行一次数字签名的操作后恢复在Intel SGX飞地中处理的ECDSA私钥。

这表明,包括Core i3,i5,i7,i9,m3,Celeron,Atom,Xeon,Scalable Xeon等在内的各种英特尔台式机,移动处理器和服务器处理器都容易受到攻击。

值得注意的是 英特尔于2018年XNUMX月收到此漏洞的通知 并且在2019年XNUMX月提供了一个原型漏洞利用程序,显示CPU内核之间存在数据泄漏,但是由于实现复杂性,该解决方案的开发被推迟了。

在今天建议的微代码更新中, 通过更改指令的行为来阻止问题 RDRAND,RDSEED和EGETKEY覆盖共享缓冲区中的数据,以防止残留信息在其中沉淀。

此外,在读取和写入操作完成之前,将应用缓冲区访问挂起。

副作用 这种保护 是延误的增加 当执行RDRAND,RDSEED和EGETKEY时,尝试在不同的逻辑处理器上同时执行这些指令时,性能会降低。 这些功能可能会对某些应用程序的性能产生不利影响。

数据来源: https://www.vusec.net

标题不明白,要点有三点,用逗号隔开,是的,“是”带有重音符号。