Gần đây, nhóm của Docker đã đưa ra lời khuyên bảo mật để thông báo quyền truy cập trái phép vào cơ sở dữ liệu Docker Hub bởi một người không xác định. Nhóm Docker đã biết về sự xâm nhập chỉ kéo dài trong một khoảng thời gian ngắn vào ngày 25 tháng 2019 năm XNUMX.

Cơ sở dữ liệu Docker Hub tiết lộ thông tin nhạy cảm cho khoảng 190,000 người dùng, bao gồm tên người dùng và mật khẩu đã băm, cũng như các mã thông báo cho các kho lưu trữ GitHub và Bitbucket mà việc sử dụng không được bên thứ ba khuyến nghị có thể ảnh hưởng đến tính toàn vẹn của các kho lưu trữ mã.

Theo ý kiến của Docker, thông tin trong cơ sở dữ liệu bao gồm các mã thông báo truy cập cho các kho lưu trữ GitHub và Bitbucket được sử dụng để biên dịch mã tự động trong Docker Hub, cũng như tên người dùng và mật khẩu có một tỷ lệ nhỏ người dùng: 190,000 tài khoản người dùng Họ đại diện cho ít hơn 5% người dùng Docker Hub.

Thực tế, Các khóa truy cập GitHub và Bitbucket được lưu trữ trong Docker Hub cho phép các nhà phát triển sửa đổi mã dự án của họ và tự động biên dịch hình ảnh sang Docker Hub.

Các ứng dụng của những người bị ảnh hưởng có thể được sửa đổi

Nguy cơ tiềm ẩn đối với 190,000 người dùng có tài khoản bị lộ là nếu kẻ tấn công giành được quyền truy cập vào mã thông báo truy cập của họ, bạn có thể có quyền truy cập vào kho mã riêng tư của họ mà họ có thể sửa đổi dựa trên các quyền được lưu trữ trong mã thông báo.

Tuy nhiên, nếu mã bị thay đổi vì lý do sai và hình ảnh bị xâm phạm đã được triển khai, điều này có thể dẫn đến các cuộc tấn công chuỗi cung ứng nghiêm trọngvì hình ảnh Docker Hub thường được sử dụng trong các ứng dụng và cấu hình máy chủ.

Trong lời khuyên bảo mật của bạn được đăng vào tối thứ Sáu, Docker nói rằng họ đã thu hồi tất cả các mã thông báo và khóa truy cập trên màn hình.

Docker cũng cho biết họ cải thiện các quy trình bảo mật tổng thể và xem xét các chính sách của mình. Ông cũng thông báo rằng các công cụ giám sát mới hiện đã được áp dụng.

Tuy nhiên, điều quan trọng là các nhà phát triển, những người đã sử dụng bản dựng tự động của Docker Hub, kiểm tra kho dự án của bạn xem có bị truy cập trái phép không.

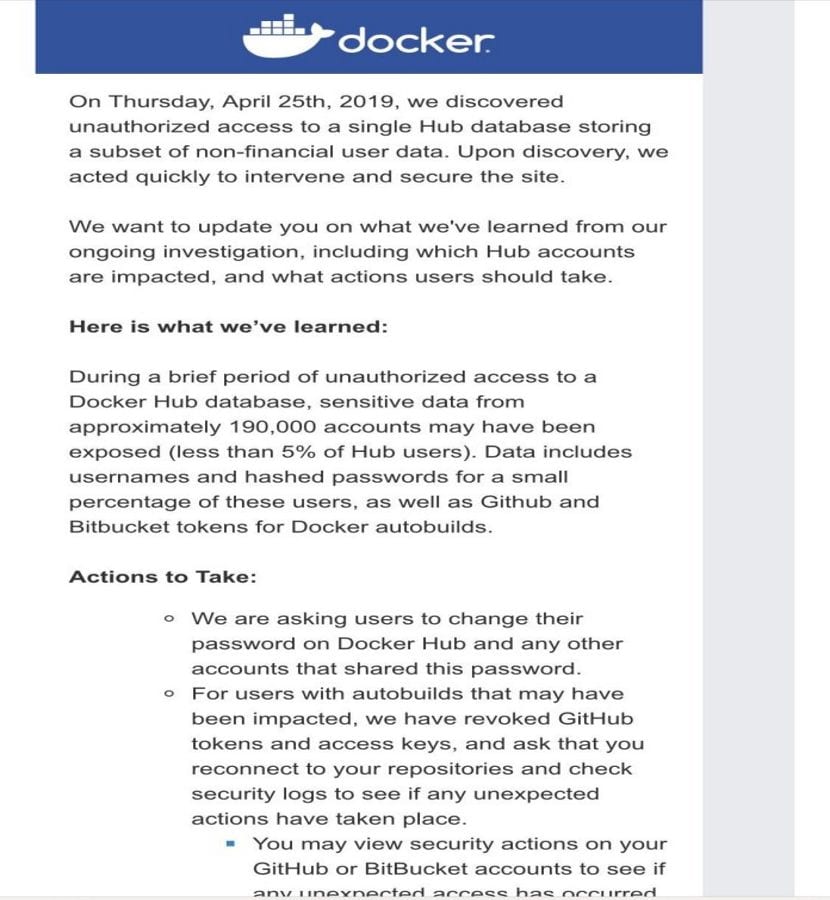

Đây là lời khuyên bảo mật được Docker đăng vào tối thứ Sáu:

Vào thứ Năm, ngày 25 tháng 2019 năm XNUMX, chúng tôi đã phát hiện ra quyền truy cập trái phép vào cơ sở dữ liệu Hub duy nhất lưu trữ một tập hợp con dữ liệu không phải của người dùng. tài chính Khi phát hiện ra, chúng tôi nhanh chóng hành động để can thiệp và bảo mật trang web.

Chúng tôi muốn cho bạn biết những gì chúng tôi đã học được từ cuộc điều tra đang diễn ra của chúng tôi, bao gồm cả những tài khoản Docker Hub nào bị ảnh hưởng và những hành động mà người dùng cần thực hiện.

Đây là những gì chúng tôi đã học được:

Trong một thời gian ngắn truy cập trái phép vào cơ sở dữ liệu của Docker Hub, dữ liệu nhạy cảm từ khoảng 190,000 tài khoản (ít hơn 5% người dùng Hub) có thể đã bị lộ.

Dữ liệu bao gồm tên người dùng và mật khẩu được băm của một tỷ lệ nhỏ những người dùng này, cũng như mã thông báo Github và Bitbucket cho các bản dựng Docker tự động.

Hành động để lấy:

Chúng tôi yêu cầu người dùng thay đổi mật khẩu của họ trong Docker Hub và bất kỳ tài khoản nào khác chia sẻ mật khẩu này.

Đối với những người dùng có máy chủ tự động tạo có thể đã bị ảnh hưởng, chúng tôi đã thu hồi khóa truy cập và mã thông báo khỏi GitHub và bạn được nhắc kết nối lại với kho lưu trữ của mình và kiểm tra nhật ký bảo mật để xem nếu có bất kỳ hành động. Những sự kiện không lường trước đã xảy ra.

Bạn có thể kiểm tra các hành động bảo mật trên tài khoản GitHub hoặc BitBucket của mình để xem liệu có bất kỳ truy cập bất ngờ nào trong 24 giờ qua hay không.

Điều này có thể ảnh hưởng đến các bản dựng hiện tại của bạn từ dịch vụ xây dựng tự động của chúng tôi. Bạn có thể cần ngắt kết nối và kết nối lại nhà cung cấp nguồn Github và Bitbucket của mình như được mô tả trong liên kết bên dưới.