Trong một báo cáo kiểm toán được xuất bản gần đây bởi NASA, đã thông báo rằng vào tháng 2018 năm XNUMX rằng tin tặc đã truy cập vào mạng lưới đại lý vũ trụ và Họ đã đánh cắp khoảng 500 MB dữ liệu liên quan đến các sứ mệnh trên sao Hỏa.

Theo báo cáo nghiên cứu, Tin tặc đã xâm nhập Phòng thí nghiệm Sức đẩy Phản lực (JPL), một cơ sở nghiên cứu và phát triển do NASA tài trợ ở Pasadena, California. Báo cáo cũng xác định các sự cố khác về vi phạm dữ liệu và đánh cắp thông tin trong các nhiệm vụ khác nhau của cơ quan.

NASA, Trong 10 năm qua, JPL đã trải qua một số sự cố an ninh mạng đáng chú ý Họ đã xâm phạm các phân đoạn quan trọng trong mạng máy tính của bạn.

Kể từ năm 2011, tin tặc đã có toàn quyền truy cập vào 18 máy chủ đã hỗ trợ các nhiệm vụ JPL quan trọng và bị cáo buộc đã đánh cắp khoảng 87 GB dữ liệu.

Gần đây nhất, vào tháng 2018 năm XNUMX, JPL nó phát hiện ra rằng một tài khoản người dùng bên ngoài đã bị xâm nhập và được sử dụng để lấy cắp khoảng 500MB dữ liệu từ một trong những hệ thống nhiệm vụ chính của nó.

OIG đã báo cáo thông qua báo cáo rằng JPL đang vướng vào nhiều khiếm khuyết về kiểm soát bảo mật máy tính hạn chế khả năng ngăn chặn, phát hiện và giảm thiểu các cuộc tấn công nhắm vào hệ thống và mạng của bạn.

Điểm yếu này trong hệ thống bảo mật JPL khiến nhiều hệ thống và dữ liệu khác nhau của NASA bị tin tặc tấn công.

JPL sử dụng cơ sở dữ liệu Bảo mật Công nghệ Thông tin (ITSDB) để theo dõi và quản lý các tài sản vật lý và các ứng dụng trên mạng của mình.

Tuy nhiên, cuộc kiểm toán đã phát hiện ra khoảng không quảng cáo cơ sở dữ liệu không đầy đủ và không chính xác, một tình huống gây nguy hiểm cho khả năng giám sát, báo cáo và phản ứng hiệu quả của JPL đối với các sự cố bảo mật.

Sysadmins không cập nhật hàng tồn kho một cách có hệ thống khi thêm thiết bị mới vào mạng.

Đặc biệt, 8 trong số 11 quản trị viên hệ thống chịu trách nhiệm quản lý 13 hệ thống mẫu nghiên cứu được phát hiện duy trì một bảng kiểm kê riêng biệt hệ thống của họ, từ đó họ cập nhật thông tin định kỳ và thủ công trong cơ sở dữ liệu ITSDB.

Ngoài ra, một sysadmin nói rằng anh ta không thường xuyên nhập các thiết bị mới vào cơ sở dữ liệu ITSDB vì chức năng cập nhật của cơ sở dữ liệu đôi khi không hoạt động.

Sau đó, bạn quên nhập thông tin tài nguyên.

Do đó, các tài nguyên có thể được thêm vào mạng mà không cần được các quan chức an ninh xác định và xác minh đúng cách.

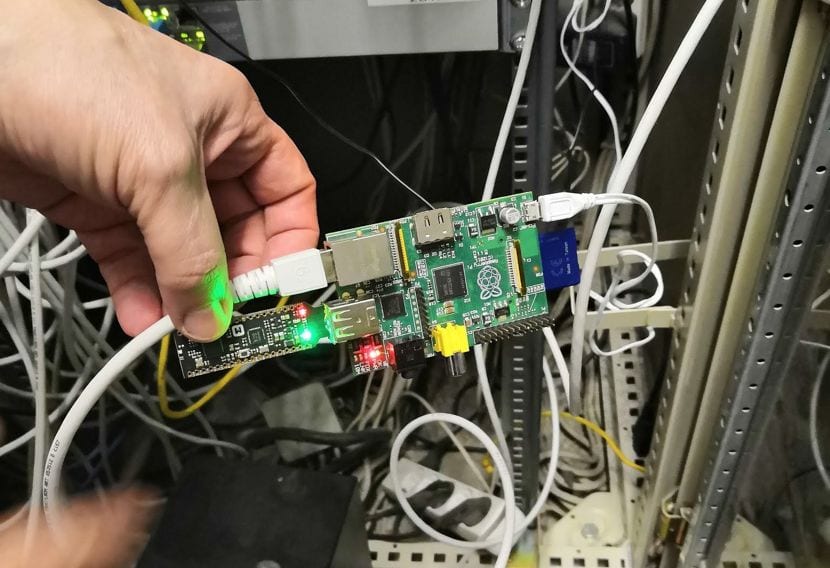

Ví dụ: cho cuộc tấn công mạng tháng 2018 năm XNUMX, cho phép những kẻ tấn công đánh cắp khoảng 500 MB dữ liệu về các nhiệm vụ khác nhau của NASA trên hành tinh sao Hỏa đã khai thác điểm yếu đặc biệt này khi hacker truy cập vào mạng JPL bằng Raspberry Pi không được phép kết nối với mạng JPL.

Tin tặc đã sử dụng điểm vào này để xâm nhập vào mạng JPL trong khi xâm nhập vào cổng mạng chia sẻ.

Hành động này cho phép những kẻ tấn công có quyền truy cập vào các máy chủ lưu trữ thông tin về các sứ mệnh lên sao Hỏa do phòng thí nghiệm JPL của NASA thực hiện, từ đó chúng bị rò rỉ khoảng 500 MB dữ liệu.

Vụ tấn công mạng xảy ra vào tháng 2018 năm XNUMX đã lợi dụng việc mạng JPL thiếu phân đoạn để di chuyển giữa các hệ thống khác nhau được kết nối với cổng, bao gồm các hoạt động nhiệm vụ JPL khác nhau và DSN.

Kết quả làVào tháng 2018 năm XNUMX, Giám đốc Bảo mật CNTT tại Trung tâm Vũ trụ Johnson người điều hành các chương trình như Orion All-Wheel Crew Vehicle và Trạm vũ trụ quốc tế Họ quyết định ngắt kết nối tạm thời với cây cầu vì lý do an ninh.

Các quan chức lo ngại các cuộc tấn công mạng sẽ đi ngang qua cây cầu vào hệ thống nhiệm vụ của họ, có khả năng giành được quyền truy cập.

Nói như vậy, NASA đã không đề cập đến bất kỳ cái tên nào liên quan trực tiếp đến vụ tấn công tháng 2018 năm 10. Tuy nhiên, một số người cho rằng điều này có thể liên quan đến hành động của nhóm hack Trung Quốc được biết đến với cái tên Advanced Persently Threat 10, hoặc APTXNUMX.