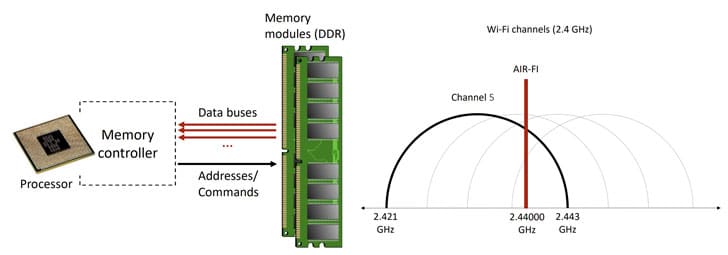

Дослідники з Університету Бен-Гуріона, вивчаючи приховані методи передачі даних з ізольованих комп’ютерів, розробили новий метод організація каналу зв'язку під назвою «AIR-FI», що дозволяє, через маніпулюючи мікросхемами пам'яті DDR, генерують радіосигнал на частоті 2.4 ГГц, який може бути захоплений пристрій увімкнено для Wi-Fi в декількох метрах.

З практичної точки зору метод може використовуватися для передачі ключів шифрування, паролів та секретних даних з комп'ютера, який не має мережевого з'єднання та заражений шпигунським або шкідливим програмним забезпеченням.

Про AIR-FI

Слідчі вдалося досягти швидкості передачі 100 біт в секунду розміщення приймачів Wi-Fi Internet,, наприклад смартфон або ноутбук, на відстані 180 см. Частота помилок передачі становила 8,75%, але коди для виправлення помилок використовувались для виявлення та виправлення несправностей передачі.

Щоб організувати канал передачі даних, просто запустіть звичайний процес користувачаЩо його можна запустити на віртуальній машині. Для прийому необхідний пристрій з бездротовим чіпом, здатним контролювати рівень повітря на низькому рівні (в експерименті Були використані бездротові адаптери на основі чіпів Atheros AR92xx та AR93xx із модифікованою прошивкою, яка передає інформацію про параметри сигналу, придатні для спектрального аналізу).

При генерації сигналу, Використано пам’ять DDR4-2400 працює на частоті 2400 МГц генерувати електромагнітні перешкоди коли контролер отримує доступ до модуля пам'яті через різні шини даних.

Діапазон Wi-Fi падає на частоти 2.400-2.490 ГГц, тобто перетинає частоту, з якою працює пам’ять.

Слідчі виявили, що при інтенсивному русі одночасно на різних шинах даних, електромагнітні хвилі випромінюються з частотою 2,44 ГГц, які охоплені бездротовим стеком 802.11.

З модулями пам'яті, відмінними від DDR4-2400, метод застосовується, коли частота пам'яті програмно змінюється, що дозволено в специфікації XMP (Extreme Memory Profile).

Щоб сформувати сигнал, використовувався одночасний доступ до шини з потоків паралельного виконання прив'язані до різних ядер процесора. Кодування інформації корисно в сигналі здійснюється за допомогою модуляції OOK простіший (ввімкнено-вимкнене кодування) з амплітудною маніпуляцією (ASK), в якому "0" і "1" кодуються шляхом встановлення різних амплітуд сигналу, а інформація передається з фіксованою швидкістю. - один біт на мілісекунду.

Передача "1" виконує серію записів в пам'ять, викликану послідовним копіюванням 1 МБ даних між двома масивами. При передачі "0" алгоритм не робить жодних дій протягом часу, відведеного на передачу біта. Отже, передача "1" генерує випромінювання сигналу, а передача "0" сигналу зникає.

Серед заходів протидії використання методу AIR-FI, зонування території згадується зі створенням периметра в організаціїn, в межах яких заборонено носити обладнання з бездротовими чіпами, а також розміщення корпусу комп’ютера в клітці Фарадея, генерування шуму на частотах Wi-Fi, запуск фонових процесів, які виконуються довільно операціями з пам'яттю, та моніторинг появи в системі підозрілих процесів, які виконують ненормальні операції з пам'яттю.

Крім того, на сторінці дослідників формується вибір методів передачі з прихованих даних, які вони ідентифікували за допомогою електромагнітних, акустичних, теплових та світлових форм витоків:

- PowerHammer: Організуйте передачу даних по лінії електропередач, маніпулюйте навантаженням на центральний процесор, щоб змінити споживання енергії ODINI: Демонстрація вилучення даних із пристрою, що знаходиться в екранованій кімнаті (клітина Фарадея), шляхом аналізу низькочастотних магнітних коливань, що виникають під час роботи процесора.

- MAGNETO: вилучення даних на основі вимірювання коливань магнітного поля, які виникають під час роботи процесора.

- AirHopper: передача даних зі швидкістю до 60 байт в секунду з ПК на смартфон за допомогою аналізу на смартфоні з FM-тюнером радіоперешкод, що виникає при відображенні інформації на екрані.

- BitWhisper - передача даних на відстань до 40 см зі швидкістю 1-8 біт на годину шляхом вимірювання коливань температури корпусу ПК.

- GSMem: вилучення даних на відстані до 30 метрів шляхом створення електромагнітних перешкод на частоті мереж GSM, захоплених смартфоном.

Фуенте: https://cyber.bgu.ac.il