Фальшиве оновлення CCleaner було використано для зараження тисяч комп’ютерів через «атаку ланцюга поставок».

Минулого тижня про це стало відомо тисячі клієнтів ASUS та ще три невідомі компанії отримали зловмисне програмне забезпечення. Принаймні у випадку з ASUS вони були маскується під оновлення безпеки. Цей тип атаки відомий як "Напади на ланцюг розподілу. Чи безпечні ми користувачі Linux?

За даними охоронної компанії Kasperly, групі злочинців вдалося скомпрометувати сервер, що використовується системою оновлення ASUS. Це дозволило їм встановлення файлу зі шкідливим програмним забезпеченням, але підписаного справжніми цифровими сертифікатами. Інформацію також підтвердив Symantec.

Що таке атака на ланцюг поставок?

En Під час нападу на ланцюг розповсюдження зловмисне програмне забезпечення вставляється під час процесу складання апаратного забезпечення. Це може також статися під час встановлення операційної системи або подальші оновлення. Не забуваймо також драйвери або програми, встановлені пізніше. Як вказує випадок ASUS, перевірка справжності за допомогою цифрових сертифікатів не здається успішною.

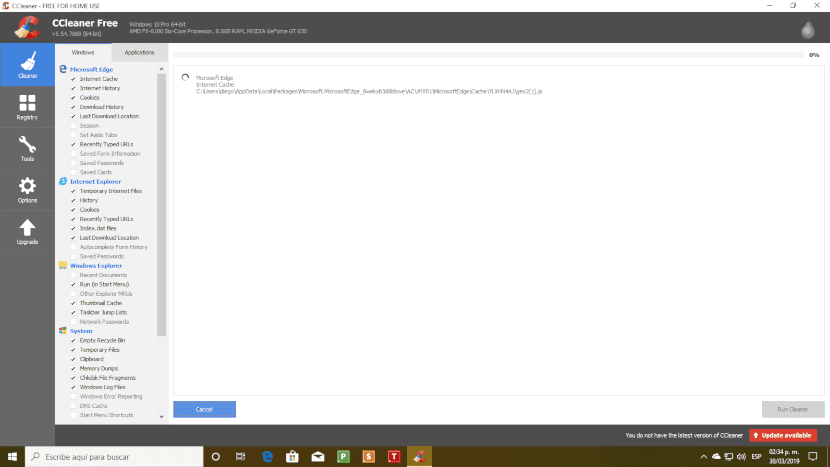

У 2017 році популярна програма Windows CCleaner зазнала атаки ланцюга розподілу. Підроблене оновлення заразило понад два мільйони комп’ютерів.

Види атак на ланцюг розповсюдження

Того ж року були відомі ще чотири подібні випадки. Зловмисники проникли в серверну інфраструктуру для розповсюдження фальшивих оновлень. Для здійснення цього виду нападу обладнання працівника порушено. Таким чином вони можуть отримати доступ до внутрішньої мережі та отримати необхідні облікові дані доступу. Якщо ви працюєте в програмній компанії, не відкривайте смішні презентації та не відвідуйте порносайти на роботі.

Але це не єдиний спосіб зробити це. Зловмисники можуть перехопити завантажений файл, вставити в нього шкідливий код і надіслати його на цільовий комп'ютер. Це відоме як заборона ланцюга поставок. Компанії, які не використовують зашифровані протоколи, такі як HTTPS, сприяють цим типам атак через скомпрометовані мережі Wi-Fi та маршрутизатори.

У випадку з компаніями, які серйозно не сприймають заходів безпеки, - злочинці може отримати доступ до серверів завантажень. Однак досить, щоб для їх нейтралізації використовували цифрові сертифікати та процедури перевірки.

Іншим джерелом небезпеки є Програми, які не завантажують оновлення як окремі файли. Програми завантажуються та запускаються безпосередньо в пам'яті.

Жодна програма не пишеться з нуля. Багато використовують бібліотеки, фреймворки та комплекти розробок, що надаються третіми сторонами. У випадку, якщо будь-яка з них буде скомпрометована, проблема пошириться на програми, які її використовують.

Це був спосіб, яким ви взяли участь у 50 додатках із магазину програм Google.

Захист від "атак на ланцюг поставок"

Ви коли-небудь купували дешевий планшет з Android? Багато з них вони приходять з Шкідливі програми, попередньо завантажені у вашу прошивку. Попередньо встановлені програми часто мають системні привілеї та не можуть бути видалені. Мобільний антивірус має ті самі привілеї, що і звичайні програми, тому вони також не працюють.

Порада полягає в тому, що не купуйте апаратне забезпечення такого типу, хоча іноді у вас немає вибору. Інший можливий спосіб - це встановити LineageOS або інший варіант Android, хоча це вимагає певного рівня знань.

Єдиним і найкращим захистом, який мають користувачі Windows від такого типу атак, є апаратний пристрій. Запаліть свічки святому, який займається подібними речами, і попросіть захисту.

Буває, що жодне програмне забезпечення для захисту кінцевих користувачів не може запобігти таким атакам. Або модифікована прошивка їх саботує, або атака здійснюється в оперативній пам'яті.

Це питання довіряйте компаніям нести відповідальність за заходи безпеки.

Linux і "атака ланцюга поставок"

Багато років тому ми вважали, що Linux не піддається проблемам безпеки. Останні кілька років показали, що це не так. Будучи справедливим, Ці проблеми безпеки були виявлені та виправлені до того, як їх можна було використовувати.

Сховища програмного забезпечення

У Linux ми можемо встановити два типи програмного забезпечення: безкоштовне та відкрите або комерційне. У випадку першого, код видно кожному, хто хоче переглянути його. Хоча це більш теоретичний захист, ніж реальний, оскільки недостатньо людей, які мають час і знання, щоб переглянути весь код.

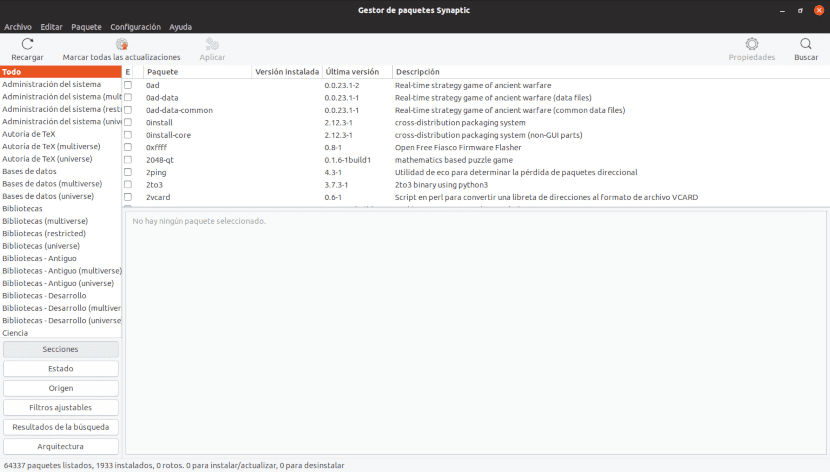

Що, якщо це становить кращим захистом є система сховищ. Більшість потрібних вам програм можна завантажити з серверів кожного дистрибутиву. Y його вміст ретельно перевіряється перед тим, як дозволити завантаження.

Політика безпеки

Використання менеджера пакетів поряд із офіційними сховищами зменшує ризик встановлення шкідливого програмного забезпечення.

Деякі дистрибутиви люблять Debian вимагає багато часу, щоб включити програму до своєї стабільної гілки. У випадку Ubuntu, крім спільноти з відкритим кодом, тНайняв працівників, які перевіряють цілісність кожного пакету сукупність. Дуже мало людей дбають про розміщення оновлень. Розповсюдження шифрує пакети та підписи перевіряються локально Центром програмного забезпечення кожного обладнання перед тим, як дозволити встановлення.

Цікавим є підхід до Поп! ОС, операційна система на базі Linux, що входить до ноутбуків System76.

Оновлення мікропрограми доставляються за допомогою сервера збірки, що містить нове програмне забезпечення, та сервера підписання, який перевіряє, чи нова прошивка надходить із компанії. Два сервери підключати лише через послідовний кабель. Відсутність мережі між ними означає, що доступ до сервера неможливий, якщо введення здійснюється через інший сервер

System76 налаштовує кілька серверів збірки разом із основним. Щоб оновлення мікропрограми було перевірено, воно має бути однаковим на всіх серверах.

Сьогодні сВсе більше програм розповсюджується в автономних форматах, що називаються Flatpak та Snap. Оскільки eці програми не взаємодіють із системними компонентами, зловмисне оновлення не зможе завдати шкоди.

У будь-якому разі, Навіть найбезпечніша операційна система не захищена від необдуманості користувачів. Встановлення програм з невідомих джерел або неправильне налаштування дозволів може спричинити точно такі ж проблеми, як у Windows.