Кілька днів тому Google представив через допис у блозі новини про випуск вихідного коду проекту HIBA (Авторизація на основі ідентифікації хоста), яка пропонує впровадження додаткового механізму авторизації для організації доступу користувачів через SSH щодо хостів (перевірка того, чи дозволений доступ до певного ресурсу під час автентифікації за допомогою відкритих ключів).

Інтеграція з OpenSSH надається шляхом зазначення драйвера HIBA у директиві AuthorizedPrincipalsCommand у / etc / ssh / sshd_config. Код проекту написаний на C і розповсюджується під ліцензією BSD.

Про HIBA

HIBA використовує стандартні механізми автентифікації на основі сертифікатів OpenSSH для гнучкого та централізованого управління авторизацією користувача стосовно хостів, але не потребує періодичних змін у файлах авторизованих ключів та дозволених користувачів на стороні хостів, до яких він підключений.

Замість того, щоб зберігати список ключів Дійсні загальнодоступні умови та умови доступу до дозволених файлів (паролі | користувачі), HIBA інтегрує інформацію про зв'язування хоста безпосередньо в самі сертифікати. Зокрема, було запропоновано розширення для сертифікатів хостів та сертифікатів користувачів, які зберігають параметри та умови хосту для надання доступу користувача.

Хоча OpenSSH пропонує багато методів - від простого пароля до використання сертифікатів, кожен із них сам по собі виклик.

Почнемо з того, що з'ясуємо різницю між автентифікацією та авторизацією. Перший - це спосіб показати, що ви є тією особою, якою ви себе видаєте. Зазвичай це досягається шляхом надання секретного пароля, пов’язаного з вашим обліковим записом, або підписанням виклику, який показує, що у вас є приватний ключ, відповідний відкритому ключу. Авторизація - це спосіб вирішити, чи має юридична особа дозвіл на доступ до ресурсу, зазвичай це робиться після автентифікації.

Перевірка на стороні хоста починається з виклику драйвера hiba-chk зазначених у директиві AuthorizedPrincipalsCommand. Цей обробник розшифровує розширення, вбудовані в сертифікати і на їх основі, приймає рішення про надання або блокування доступу. Правила доступу визначаються централізовано на рівні центру сертифікації (CA) і інтегруються в сертифікати на етапі їх створення.

З боку центру сертифікації, існує загальний перелік доступних дозволів (хости, до яких можна підключитися) та список користувачів, які можуть використовувати ці дозволи. Утиліті hiba-gen було запропоновано генерувати сертифікати з вбудованою інформацією про дозволи, а функціональні можливості, необхідні для створення центру сертифікації, переміщено до сценарію hiba-ca.sh.

Під час підключення користувача облікові дані, зазначені в сертифікаті, підтверджуються цифровим підписом центру сертифікації, який дозволяє повністю перевірити всі сторони приймаючої сторони призначення до якого здійснюється з'єднання, не звертаючись до зовнішніх служб. Перелік відкритих ключів ЦС, які сертифікують сертифікати SSH, визначається директивою TrustedUserCAKeys.

HIBA визначає два розширення для сертифікатів SSH:

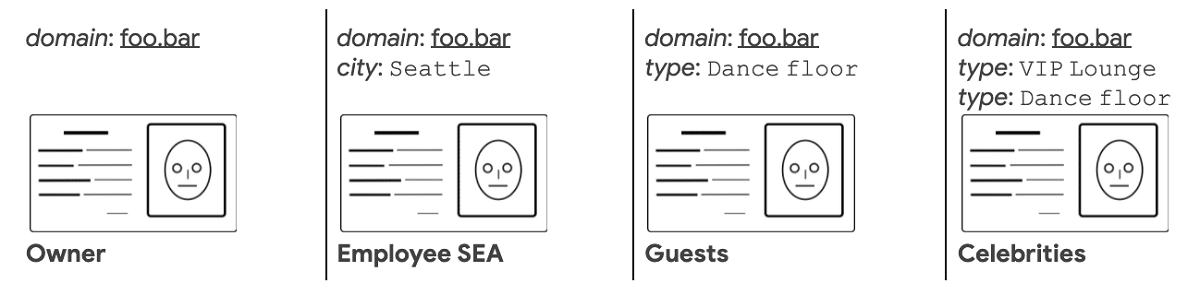

Ідентифікатор HIBA, приєднаний до сертифікатів хосту, перераховує властивості, що визначають цей хост. Вони будуть використовуватися як критерії для надання доступу.

Грант HIBA, доданий до сертифікатів користувачів, перераховує обмеження, яким має відповідати хост, щоб отримати доступ.

На додаток до прямого посилання користувачів на хости, HIBA дозволяє визначити більш гнучкі правила доступу. Наприклад, хости можуть бути пов’язані з такою інформацією, як місцезнаходження та тип послуги, а також, визначивши правила доступу користувачів, дозволити підключення до всіх хостів із певним типом послуги або до хостів у певному місці.

В кінці кінців якщо вам цікаво дізнатись більше про це щодо примітки, ви можете перевірити деталі У наступному посиланні.