Ми дуже звикли говорити про програмні рішення безпеки, такі як антивірус, брандмауер, IDS, програми шифрування, 2FA тощо. Однак для деяких користувачів апаратна безпека він дещо більше в тіні, незважаючи на те, що в деяких випадках вони можуть бути потужнішими та легшими у реалізації рішень.

Тому я спеціально присвятив цю статтю надати ці рішення обладнання для безпеки, яке ви можете використовувати вдома або в компанії:

Ключі U2F

The Ключі U2F вони дешеві, і це свого роду апаратна система подвійної аутентифікації. Щоб мати можливість використовувати цей USB-пристрій, все, що вам потрібно зробити, це підключити його до комп’ютера, як і флешку, тільки в перший раз він генеруватиме випадкове число для створення різних хешів, які будуть використовуватися для входу до пов’язаного платформи або сервіси.

Коли вам потрібно увійти в цю службу, все, що вам потрібно зробити, це підключити USB-ключ у порт і дочекатися браузер розпізнає це та перевірить. Таким чином, інші люди, які не мають цього пристрою, не зможуть отримати доступ до вашого облікового запису, навіть якщо знають пароль.

Зазвичай такі ключі сумісний з основними веб-браузерами, такими як Mozilla Firefox, Google Chrome, Opera тощо, а також деякими відомими сервісами, такими як Google (GMAIL, Docs, Adsense,…), Dropbox, GitHub, Facebook тощо.

Якщо ви наважитеся купити будь-який із цих USB-ключів, ось деякі рекомендації (важливо, щоб у них був сертифікат FIDO2):

апаратний брандмауер

Un брандмауер або брандмауер, — це захисна система, яка блокує несанкціонований доступ до мережі або дозволяє комунікації, авторизовані користувачем або системним адміністратором. Ну, окрім програмних, є ще й апаратні.

Ці пристрої можуть бути цікавими для компаній і серверів, маючи можливість налаштувати їх так само, як і маршрутизатор, із веб-інтерфейсу за допомогою браузера. Крім того, будучи розміщені між Інтернетом і маршрутизатором, усі пристрої, підключені до цього маршрутизатора, будуть захищені, без необхідності налаштовувати кожен з них.

Ці пристрої можна знайти в більш компактному вигляді, схожому на роутер, для дому або для серверних стійок. Деякі рекомендації звук:

- Для дому:

- Для компанії:

- Для сервера (стійки):

VPN-роутер і VPN Box

Як відомо, один VPN (віртуальна приватна мережа) дозволяє створити зашифрований канал для більш безпечного перегляду Інтернету. Крім того, це не дозволить провайдеру отримати доступ до ваших даних веб-перегляду, ви зможете отримати доступ до заблокованого вмісту у вашому регіоні, змінивши IP-адресу на IP-адресу іншої країни, це покращить вашу анонімність тощо. Багато з цих служб можна використовувати через клієнтські програми, однак ці програми повинні бути встановлені на кожному з пристроїв, які ви підключаєте до мережі, щоб усі вони перебували під захистом VPN.

- Найкращі послуги VPN

Одним із рішень є використання a роутер/коробка vpn що дозволяє налаштувати ці послуги (ExpressVPN, NordVPN, VyperVPN, CyberGhost, Surfshark, IPVanish...) і, таким чином, усі пристрої, які ви підключаєте до нього, будуть захищені (мобільні пристрої, смарт-телевізори, консолі, ПК, Інтернет речей тощо). ). Навіть якщо для цієї платформи не було клієнтського додатка.

Деякі рекомендації роутера добре використовувати з VPN:

Shellfire також має vpn коробка, які є автоматичними та автоматично налаштованими, щоб полегшити роботу для нетехнічних користувачів:

апаратне забезпечення шифрування

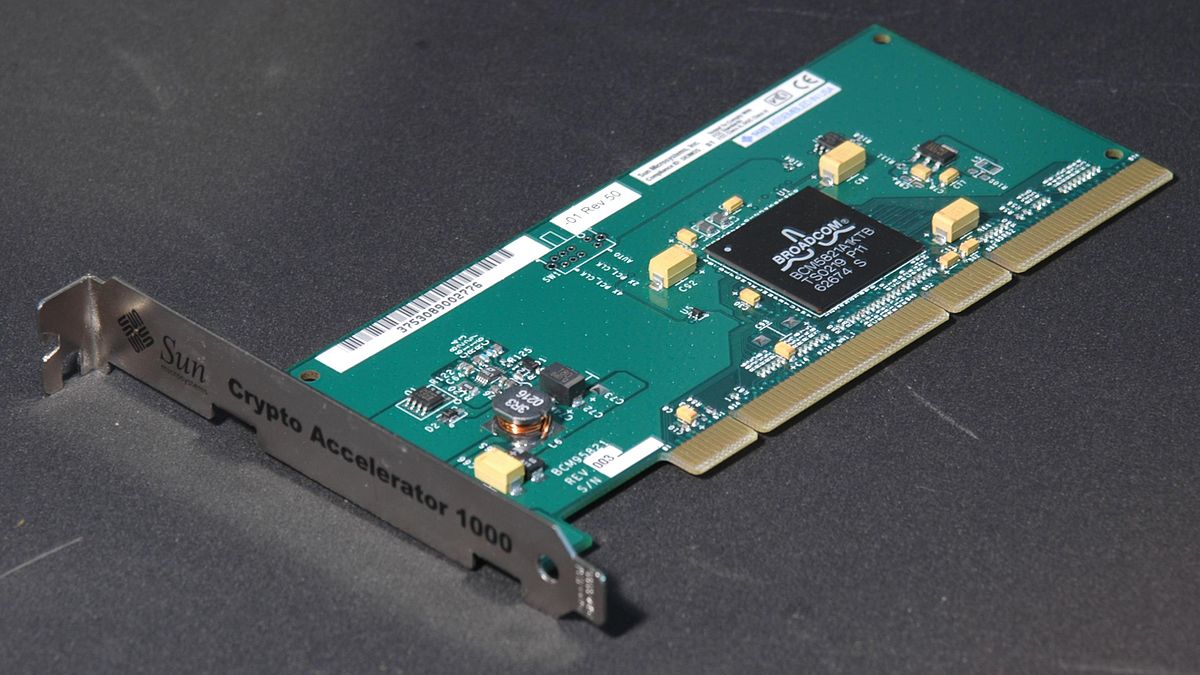

El шифрування зазвичай це дещо «важке» завдання для апаратного забезпечення. Однак існують карти апаратного шифрування або пристрої, які допомагають програмному забезпеченню. Ці системи реалізують для цього спеціальний процесор, що може бути перевагою. Є деякі на основі чіпів ARM, на x86, також у форматі карти PCI, USB-ключі для шифрування даних тощо.

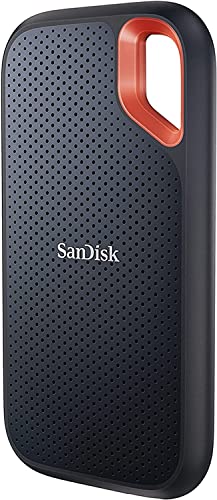

Деякі з найбільш практичних рішень зашифровані дані є USB-ключі та зовнішні жорсткі диски вони мають вбудовану систему шифрування. тут ви можете знайти деякі рекомендації як:

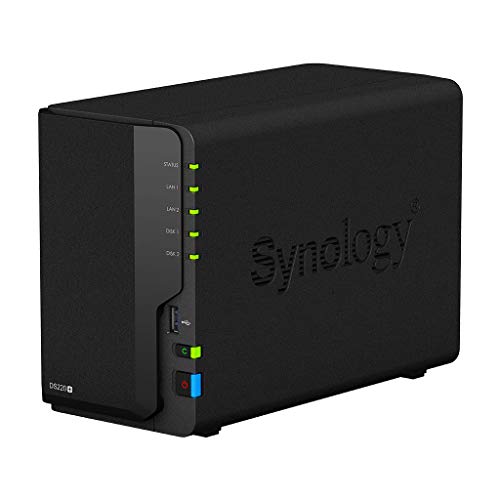

У вас теж є Апаратне шифрування NAS включено, щоб ваша «хмара» була приватною та безпечною, наприклад:

Апаратне забезпечення маркерів PKI

L Токени PKI це апаратні пристрої, які безпечно зберігають закриті ключі та цифрові сертифікати. Якщо вам потрібно зашифрувати, розшифрувати або підписати певний тип служби, процедури тощо, ви можете безпечно використовувати ці пристрої.

На ринку можна знайти кілька з цих рішень, як Група Thales, макробезпека, ті з мікрокосм, І т.д.

У вашому розпорядженні також є деякі Зчитувачі смарт-карт або смарт-карт, а також для електронних DNI для здійснення онлайн-транзакцій. Деякі з цих рекомендованих пристроїв:

Прискорювач SSL/TLS

L апаратні прискорювачі SSL/TSL Це пристрої, які також сприяють безпеці, і які ви можете знайти в різних форматах, наприклад, карти розширення PCI, а також встановлювати в стійки. Спосіб розвантажити ЦП від цієї роботи, оскільки цей інший компонент буде присвячений йому. Однак ці системи використовуються не вдома або в малому бізнесі, а на серверах.

Захищена апаратна платіжна система

ці безпечні платіжні системи за апаратним забезпеченням вони не мають особливого сенсу вдома, але для деяких організацій, компаній і т.д. Ці системи HSM є пристроями, що підвищують безпеку та захищають від несанкціонованого доступу, які можна використовувати в роздрібній банківській сфері. Таким чином, він забезпечує високий рівень захисту для ключів шифрування, PIN-кодів клієнтів, які використовуються в картках з магнітною смугою, чіпів EMV (або подібних) тощо. Деякі постачальники такого типу рішень є Thales, PayCore, такі послуги як MyHMS, І т.д.

Гаманець або гаманець для криптовалют

Wallet , або портфоліо, гаманець, віртуальний гаманець або як завгодно це назвати — це система для зберігання та керування вашими активами в криптовалютах. Це може бути реалізовано програмним або апаратним забезпеченням, призначеним виключно для зберігання відкритих і закритих ключів ваших криптовалют.

Деякі рекомендації щодо придбання звук:

Біометричні датчики

Існує кілька видів біометричний датчик покращити безпеку обладнання, що може замінити методи доступу звичайними обліковими даними (ім’я користувача та пароль) шляхом розпізнавання унікальних біометричних параметрів у кожної людини. Наприклад, є такі, як:

- Датчики відбитків пальців.

- Розпізнавання обличчя.

- розпізнавання райдужної оболонки.

- Розпізнавання мови.

- Геометрія руки.

- Перевірка підпису.

Їх можна використовувати для різні програми, від доступу до служби або входу в систему до відкриття дверей тощо. Іншими словами, вони можуть не тільки допомогти вам покращити цифрову безпеку, але й на фізичному рівні або на рівні периметра. Деякі пристрої, які можуть вас зацікавити:

Кенсінгтонський замок тощо

Знаменитий Кенсінгтонський замок Це захисний роз’єм, який можна вставити в невеликий отвір, який є в деяких моделях ноутбуків і призначений для запобігання крадіжки цих пристроїв. Він використовується для кріплення замка і був розроблений і виготовлений компанією Kensington Computer Products. В даний час є й інші бренди, які пропонують подібні рішення.

Деякі рекомендації щодо придбання звук:

інші

Тамбі існує багато інших рішень для підвищення безпеки обладнання, деякі не без суперечок, інші дуже дешеві та практичні. Від звичайних чохлів для фронтальних камер (веб-камери ноутбука, AIO, мобільних телефонів), щоб вони не спостерігали за вами без вашої згоди, до генераторів неправдивих даних, таких як зарядний пристрій Грязь.