Jardines de Viveros IBM güvenlik araştırmacıları yayınlandı birkaç gün önce tespit ettiler "ZeroCleare" adlı yeni bir kötü amaçlı yazılım ailesi, İranlı bir hacker grubu APT34 tarafından xHunt ile birlikte oluşturulmuştur., bu kötü amaçlı yazılım Orta Doğu'daki endüstri ve enerji sektörlerine yöneliktir. Araştırmacılar kurban şirketlerin isimlerini açıklamadılar, ancak kötü amaçlı yazılımın analizini yaptılar. 28 sayfalık ayrıntılı bir rapor.

ZeroCleare yalnızca Windows'u etkiler çünkü adından da anlaşılacağı gibi, program veritabanının (PDB) yolu ikili dosyası, ana önyükleme kaydının üzerine yazan yıkıcı bir saldırı yürütmek için kullanılır (MBR) ve güvenliği ihlal edilmiş Windows makinelerinde bölümler.

ZeroCleare, davranışı "Shamoon" a biraz benzer olan bir kötü amaçlı yazılım olarak sınıflandırılır (2012'den beri petrol şirketlerine yapılan saldırılar için kullanıldığı için çokça konuşulan bir kötü amaçlı yazılım) Shamoon ve ZeroCleare benzer yetenek ve davranışlara sahip olsa da, araştırmacılar bu ikisinin ayrı ve farklı kötü amaçlı yazılım parçaları olduğunu söylüyor.

Shamoon kötü amaçlı yazılımı gibi, ZeroCleare ayrıca "RawDisk by ElDos" adlı yasal bir sabit disk denetleyicisi kullanır., Windows çalıştıran belirli bilgisayarların ana önyükleme kaydının (MBR) ve disk bölümlerinin üzerine yazmak için.

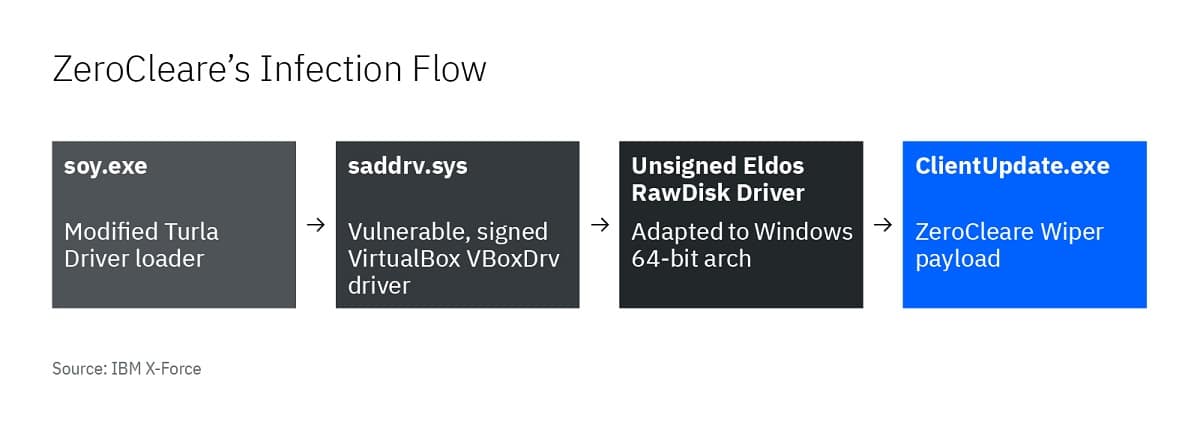

Denetleyici olmasına rağmen İki imzalanmadıysa, kötü amaçlı yazılım bir VirtualBox sürücüsü yükleyerek onu yürütmeyi başarır. savunmasız ancak imzasız, imza doğrulama mekanizmasını atlamak ve imzasız ElDos sürücüsünü yüklemek için kullanıyor.

Bu kötü amaçlı yazılım, kaba kuvvet saldırıları yoluyla başlatıldı zayıf güvenli ağ sistemlerine erişim elde etmek için. Saldırganlar hedef cihaza bulaştıktan sonra, kötü amaçlı yazılımı yayarlar. enfeksiyonun son adımı olarak şirket ağı aracılığıyla.

ZeroCleare temizleyici, genel saldırının son aşamasının bir parçasıdır. 32 bit ve 64 bit sistemlere uyarlanmış iki farklı formu dağıtmak için tasarlanmıştır.

64 bit makinelerdeki genel olay akışı, ZeroCleare'in Windows donanım soyutlama katmanını atlamasına ve 64 bitte imzasız sürücülerin çalışmasını engelleyen bazı işletim sistemi korumalarını atlamasına izin vermek için savunmasız imzalı bir sürücünün kullanılmasını ve ardından hedef cihazda bu sürücünün kullanılmasını içerir. makineleri ', IBM raporunu okur.

Bu zincirdeki ilk denetleyiciye soy.exe adı verilir ve Turla sürücü yükleyicisinin değiştirilmiş bir sürümüdür.

Bu denetleyici, VirtualBox denetleyicisinin savunmasız bir sürümünü yüklemek için kullanılır., saldırganlar EldoS RawDisk sürücüsünü yüklemek için yararlanır. RawDisk, dosyalar ve bölümlerle etkileşim kurmak için kullanılan yasal bir yardımcı programdır ve ayrıca Shamoon saldırganları tarafından MBR'ye erişmek için de kullanılmıştır.

Cihazın çekirdeğine erişim sağlamak için ZeroCleare, Windows denetimlerini atlamak için kasıtlı olarak savunmasız bir sürücü ve kötü niyetli PowerShell / Batch komut dosyaları kullanır. ZeroCleare, bu taktikleri ekleyerek, etkilenen ağdaki çok sayıda cihaza yayıldı ve binlerce cihazı etkileyebilecek ve tamamen iyileşmesi aylar sürebilen kesintilere neden olabilecek yıkıcı bir saldırının tohumlarını attı. "

Rağmen Araştırmacıların ortaya çıkardığı APT kampanyalarının çoğu siber casusluğa odaklanıyor, aynı gruplardan bazıları yıkıcı operasyonlar da yürütüyor. Tarihsel olarak, bu operasyonların çoğu Orta Doğu'da gerçekleştirilmiş ve hayati ulusal varlıklar olan enerji şirketlerine ve üretim tesislerine odaklanmıştır.

Araştırmacılar hiçbir kuruluşun adını% 100 yükseltmemiş olsalar da Bu kötü amaçlı yazılımın atfedildiği ilk durumda, APT33'ün ZeroCleare'in oluşturulmasına katıldığını söylediler.

Daha sonra IBM, APT33 ve APT34'ün ZeroCleare'i yarattığını iddia etti, ancak belge yayınlandıktan kısa bir süre sonra, atıf xHunt ve APT34 olarak değiştirildi ve araştırmacılar bunların yüzde XNUMX emin olmadıklarını kabul ettiler.

Araştırmacılara göre, ZeroCleare saldırıları fırsatçı değildir ve belirli sektörlere ve kuruluşlara yönelik operasyonlar gibi görünmektedir.