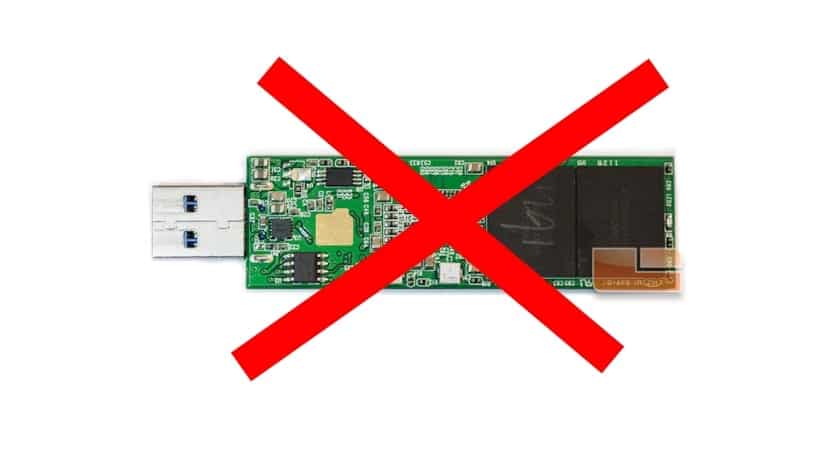

Ekli medyada depolamayı devre dışı bırakmanın birkaç yolu vardır. USB girişi Bilgisayarınız için, belirli türden saldırıların bu tür bir cihaz aracılığıyla sistemimize bulaşmasını önlemek istiyorsak bu iyi bir çözüm olabilir, ancak aynı zamanda belirli bir bilgisayarın yeteneklerini sınırlamaya çalışmak için bir yöntem olarak da hizmet edebilir. başkalarının bu özelliği belirli bir nedenle kullanmasını istemiyorum. Pekala, Linux çekirdeği USB sürücülerini (modülleri) doğrudan ortadan kaldırmak gibi daha uç yöntemler de vardır. Başka bir deyişle, bu cihazlar için kontrolör görevi gören modül olan usb_storage.ko dosyasını silin.

Ama çok radikal olmayan bir çözüm istiyorsak, kullanabiliriz devam etmenin diğer yolları Böylece bu cihazlar dağıtımımızda çalışmaz. Bunlar aynı zamanda uygulanması oldukça basit yöntemlerdir ve yanılmaz olmasalar da genellikle etkilidirler ... Örneğin, "Sahte Yükleme" denen şeyde bize yardımcı olması için / bin / true sanal cihazını kullanabiliriz. çekirdek modüllerinin depolandığı /etc/modprobe.d/ dizini içinde block_usb.conf adında bir dosya oluşturmalı ve açmalıdır.

Bunu yaptıktan sonra, en çok sevdiğimiz metin düzenleyicisini kullanarak aşağıdaki içeriği içine ekleyebiliriz:

install usb-storage /bin/true

Şimdi az önce oluşturduğumuz dosyayı kaydediyoruz ve işte, USB depolama aygıtları için bir kısıtlamamız olacak. göz! Çünkü USB cihazlarının geri kalanı normal şekilde çalışmaya devam edecek. Etkinliği test edin, çünkü bazı kullanıcıların kendileri için işe yaramadığını söylediğini duydum ...

Diğer yöntem, bir kara listeBunun için /etc/modprobe.d/ içinde blacklist.conf adlı bir dosya oluşturacağız ve metin editörü ile kara listemize eklemek istediğimiz tüm aygıt sürücülerinin içine tekrar ekleyeceğiz ve bu çalışmayacaktır. Örneğin, USB'miz için:

blacklist usb-storage

Değişiklikleri kaydedin ve etkilerini kontrol edin ...

Benim için en iyi yol, bir cihazı bağlarken yönetici veya kök kimlik doğrulaması istemektir, bu, org.freedesktop.udisks2.policy veya org.freedesktop.UDisks2.policy dosyasını değiştirerek elde edilir, bu dosya cihazları bağlama politikalarını içerir Bu dosya, aşağıdakiler gibi birkaç politika içerir:

• Bir dosya sistemi bağlayın

• Bir sistem cihazına bir dosya sistemi bağlayın

• Bağlı bir cihazın dosya sistemini başka bir konuma bağlayın

• x-udisks-auth seçeneğiyle fstab dosyasında tanımlanan dosya sistemlerini bağlama / bağlantısını kesme

• Başka bir kullanıcı tarafından monte edilmiş bir cihazı sökün

• Bir dosya sisteminin sahibi olun

politikayı değiştireceğiz

Bir dosya sistemi bağlayın

siyasetin içindeyiz

Evet

ve biz onu değiştiriyoruz

auth_admin

Bu, sistemi bir USB cihazını takarken yöneticinin kullanıcı adını ve şifresini sormaya zorlar.

Ve yapmak istediğim şey tam tersi ise, birini tanıyın ve diğerlerini atın, bu yöntemi nasıl kullanabiliriz?

sudo chmod 700 / media / radikal ve fikir bu değil