Meltdown ve Spectre Bunlar son günlerin trendleri, pratikte başka hiçbir şey konuşulmuyor ve bunda şaşılacak bir şey yok çünkü bunlar muhtemelen tarihteki en önemli güvenlik açıkları. Sistemlerimizin güvenliğini ciddi anlamda etkiliyorlar ve eğer sistem bir firmaya aitse ya da elinizde ilgili veriler varsa sorun çok daha ciddi boyutlara ulaşıyor. Ancak her zaman yalnızca masaüstü bilgisayarların, dizüstü bilgisayarların, sunucuların ve süper bilgisayarların etkilendiği düşünülür, ancak hasar daha da ileri giderek ARM çekirdeklerini temel alan ve tabletleri, akıllı telefonları ve bazı cihazları içeren çok daha fazla cihazı etkiler. , ev otomasyonu, hatta bağlantılı arabalar.

Sizin de bildiğiniz gibi, bu hiçbir şekilde Linux'a özgü bir şey değil, daha ziyade çeşitli işletim sistemlerini etkiler, ayrıca Microsoft Windows ve macOS, iOS ve Android'i unutmadan bundan etkilenir. Bu nedenle, bazı CPU mimarilerinin korunduğu ve bir AMD çipimiz varsa, bu güvenlik açıklarından yararlanma şansımızın muhtemelen daha az olduğu doğru olsa da, bu tehditlerden çok az kaçış vardır, ancak bu, hiçbir risk olmadığı anlamına gelmez.

Linux için mevcut durum nedir?

Linux temelde dünyayı hareket ettiriyorBirçoğu bunun nadiren kullanılan bir sistem olduğuna inanmasına rağmen, tam tersi. Muhtemelen masaüstü için yaratıldığı ve bu, yüce Windows'a kıyasla azınlık olduğu ve Mac'in sahip olduğu iyi bir bölümle karşılaştırıldığında tam olarak tek sektör olduğu yönünden başarısız olmuştur. Gömülü veya gömülü cihazlara gidersek, sunucular, süper bilgisayarlar, vb., Linux hakimdir ve tam da hayati hale geldiği İnternet sunucularıdır ve onsuz pratikte İnternet'in düşeceğini söyleyebilirsiniz ...

Bu yüzden Linux'ta daha önce tepki verdi Meltdown ve Spectre'nin geride bırakabileceği sorunları çözmek için başka herhangi bir sistemden daha fazla. Zaten Linus Torvalds Konu hakkında Intel'e sert sözlerle konuştu ve LKML'ye bakarsanız, bunun bir endişe konusu olduğunu ve günün sırası olduğunu göreceksiniz. Sağ kolu ve Linux çekirdek geliştirmede iki numara olan Greg Kroah-Hartman da bunu yaptı. Daha fazla bilgi için danışabilirsiniz onun kişisel blogu Yeterli bilgiyi nerede bulacağınız.

- Meltdown: Temel olarak Greg, Meltdown ile ilgili olarak x86'da CONFIG_PAGE_TABLE_ISOLATION, a sayfa tablosu izolasyonu (PTI) AMD işlemcili bilgisayarlardan etkilenmeyen bilgisayarlar performansla ilgili sorunları önlemek için kaçınmalıdır. Windows yaması ciddi sorunlar yarattığı için AMD çipli bazı bilgisayarların önyüklemeyi durdurduğunu bile biliyor olabilirsiniz. PTI varsayılan olarak Linux 4.15'e dahil edilecek, ancak güvenlik açısından önemi nedeniyle LTS 4.14, 4.9 ve 4.4 gibi önceki sürümlere dahil edilecek ... ve muhtemelen zamanla yama diğer birçok sürüme dahil edilecektir. ama sabır çünkü geliştiriciler için aşırı bir iş yükü anlamına geliyor. Ayrıca bazı sanal makine kurulumlarında vDSO gibi yama sorunlarıyla da karşılaşıyorlar. Intel'de büyük bir sorun olan Meltdown'dan biraz etkilenen ARM64 ile ilgili olarak, kısa vadede (belki Linux'ta) ana çekirdek ağacı ile birleşmeyecek gibi görünse de, birçok mobil cihazın ve diğer cihazların yongaları da bir yamaya ihtiyaç duyar. 4.16, Greg yamaların onaylanması gereken ön koşulların miktarı nedeniyle asla gelemeyeceklerini belirtmiş olsa da) ve bu nedenle, dallarında 3.18, 4.4 ve 4.9'da belirli çekirdekler, yani Android Ortak Çekirdeği kullanılması tavsiye edilir. .

- spektrum: diğer sorun daha fazla mimariyi etkiler ve başa çıkması daha karmaşıktır. Görünüşe göre kısa vadede iyi bir çözüm bulamayacağız ve bu sorunla bir süre birlikte yaşamak zorunda kalacağız. İki varyantında, sistemin yamalanması gerekiyor ve belirli dağıtımların bazı geliştirme toplulukları, onu hafifletmek için zaten yamalar yayınlamaya başladı, ancak sağlanan çözümler çok çeşitli ve şu an için ana dalın bir parçası olarak entegre edilmeyecekler. CPU tasarımcıları en iyi çözümü bulmadan önce (çiplerini yeniden tasarlayın) en iyi çözüm görülene kadar çekirdek. Çözümler incelendi ve yol boyunca Spectre hakkındaki daha büyük cehalet gibi bazı problemler buluyorlar. Geliştiricilerin sorunla nasıl başa çıkacaklarını anlamak için zamana ihtiyaçları var ve Greg'in kendisi şöyle yorumladı: "Bu, önümüzdeki yıllarda donanımla ilgili olası sorunları azaltmanın yollarını bulmak için bir araştırma alanı olacak ve bu da gelecekte bunları gerçekleşmeden önce tahmin etmeye çalışacaktır.".

- Chromebook'lar- Bir Google dizüstü bilgisayarınız varsa, Meltdown'u çözmek için yaptıkları işin durumunu görebildiğinizi bilmekten memnun olacaksınız. bu listede.

Etkilenip etkilenmediğimi nasıl kolayca kontrol edebilirim?

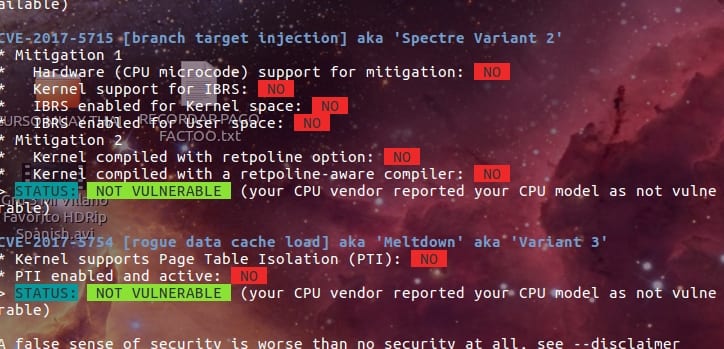

Danışma masalarında veya mikroişlemci listelerinde dolaşmamak için, burada bir senaryo öneriyoruz Etkilenip etkilenmediğimizi kolayca kontrol edebilmek için yarattıklarını, sadece indirip çalıştırmamız gerektiğini ve bize Spectre ve Meltdown nedeniyle tehlikede olup olmadığımızı söyleyecektir. İzlenecek talimatlar veya adımlar basittir:

git clone https://github.com/speed47/spectre-meltdown-checker.git cd spectre-meltdown-checker/ sudo sh spectre-meltdown-checker.sh

Bunu yaptıktan sonra, Meltdown veya Spectre'ye karşı savunmasız olup olmadığımızı gösteren kırmızı bir kutu veya güvende olmamız durumunda yeşil bir gösterge görünecektir. bu güvenlik açıklarının çeşitleri. Benim durumumda, örneğin, bir AMD APU'ya sahip olmak (sistemi güncellemeden bile), sonuç:

Sonuç kırmızı VULNERABLE ise, aşağıdaki bölümü okuyun ...

Ben etkilenirsem ne yapmalıyım?

Bazılarının söylediği gibi en iyi çözüm, sorundan etkilenmeyen bir CPU veya mikroişlemciye geçmektir. Ancak bu, bütçe eksikliği veya diğer nedenlerden dolayı çoğu kullanıcı için mümkün değildir. Ayrıca Intel gibi üreticiler etkilenen mikro işlemcileri satmaya devam ediyorlar ve son zamanlarda piyasaya sürülen Coffee Lake gibi, mikro mimarilerin genellikle uzun geliştirme sürelerine sahip olması ve şimdi önümüzdeki yıllarda piyasada görünecek gelecekteki mikro mimarilerin tasarımı üzerinde çalışıyorlar, ancak şu anda ticarileştirilen tüm çipler ve Muhtemelen önümüzdeki birkaç ay içinde ticarileştirilecek olanlar, donanım düzeyinde etkilenmeye devam edecek.

Bu nedenle, bu hastalıktan muzdaripseniz ve onu "düzeltmemiz" gerektiğinde, işletim sistemimize yama yapmaktan (tarayıcıları unutmayın, vb.), Ne olursa olsun, ve ayrıca tüm sahip olduğumuz yazılım. İyi yapılandırılmışsa güncelleme sistemi Bu zaten çok önemliydi, şimdi güncellemeleri her zamankinden daha fazla takip etmeniz gerekiyor, çünkü onlarla birlikte Meltdown ve Spectre problemini çözen yamalar, daha önce söylediğimiz gibi performans kaybı olmadan yazılım tarafından gelecek. ..

Çözüm, kullanıcı için karmaşık değil"özel" bir şey yapmamıza gerek yok, sadece dağıtımımızın geliştiricisinin Meltdown ve Spectre için güncellemeyi yayınladığından ve bizim kurduğumuzdan emin olun. Bununla ilgili daha fazla bilgi.

İsterseniz, bu komutla dağıtımınızda Meltdown için yamanın kurulu olup olmadığını (gerekirse) kontrol edebilirsiniz:

dmesg | grep "Kernel/User page tables isolation: enabled" && echo "Tienes el parche! :)" || echo "Ooops...no tienes la actualización instalada en tu kernel! :("

*Ubuntu çekirdeğine dikkat edin 4.4.0-108-jenerikBazı kullanıcılar güncellemeden sonra önyükleme yaparken bilgisayarlarında sorunlar olduğunu bildirdi ve önceki bir sürüme dönmek zorunda kaldı. Canonical, 4.4.0-109-jenerikte çözmüş görünüyor ...

Performans kaybı: bazı durumlarda% 30'dan söz edildi, ancak bu mikromimariye bağlı olacak. Daha eski mimarilerde, performans kaybı çok ciddi olabilir çünkü bu mimarilerin performans kazanımları esas olarak OoOE uygulaması ve TLB tarafından sağlanan iyileştirmelere dayanmaktadır ... Daha modern mimarilerde,% 2 ile% 6 arasında bahsedilir. Ev kullanıcıları için çalışan yazılımın türüne bağlı olarak, muhtemelen veri merkezlerinde kayıplar çok daha yüksektir (% 20'nin üzerinde). Intel'in kendisinin de kabul ettiği gibi, Haswell'den (2015) önceki işlemcilerde kendilerine geleni küçümsedikten sonra, performans düşüşü normal kullanıcılar için bile% 6'dan çok daha kötü olacak ...

Yorumlarınızı bırakmayı unutmayın şüpheleriniz veya önerilerinizle ...

Çok güzel gönderi, çok teşekkür ederim ve tebrikler. Ayrıca bir AMD APU ile senaryoyu çalıştırdım ve her şey yolundaydı. Bazıları kireç, diğerleri kum: ve bu takıma katıldığımda bunun yıllar önce bir zincir mağazada ortaya çıkan mükemmel bir promosyon yüzünden olduğunu ve zaman geçtikçe, GNU için tescilli AMD sürücülerinin yaşadığı cehennem göz önüne alındığında kaderimi lanetlediğimi düşünmek / Linux (Son kullanma tarihinden sonra, kendimi ücretsiz Sürücülere vermeyi seçtim ve mutluyum, Windows 10'dan daha iyi çalışıyor). Sorundan ciddi şekilde etkilenen arkadaşlarım var ve cihazları gerçekten Pentium 4 çağına geri dönüyor, i3 ve i5 işlemcilere sahip.

Spectre ve Meltdown azaltma algılama aracı v0.28

Linux çekirdeğini çalıştırmaya karşı güvenlik açıkları kontrol ediliyor 4.14.12-1-MANJARO # 1 SMP PREEMPT Sat Jan 6 21:03:39 UTC 2018 x86_64

CPU, Intel (R) Core (TM) i5-2435M CPU @ 2.40GHz'dir

CVE-2017-5753 [sınır kontrolü atlama] aka "Spectre Variant 1"

Çekirdekteki LFENCE işlem kodlarının sayısı kontrol ediliyor: HAYIR

> DURUM: GÜVENİLİR (yalnızca 21 işlem kodu bulundu,> = 70 olmalı, resmi yamalar kullanıma sunulduğunda iyileştirilecek sezgisel)

CVE-2017-5715 [dal hedef enjeksiyonu] aka "Spectre Variant 2"

* Azaltma 1

* Azaltma için donanım (CPU mikro kodu) desteği: YOK

* IBRS için çekirdek desteği: YOK

* Çekirdek alanı için IBRS etkinleştirildi: YOK

* Kullanıcı alanı için etkinleştirilmiş IBRS: YOK

* Azaltma 2

* Retpoline seçeneğiyle derlenen çekirdek: HAYIR

* Retpoline uyumlu bir derleyici ile derlenen çekirdek: HAYIR

> DURUM: GÜVENİLİR (güvenlik açığını azaltmak için IBRS donanımı + çekirdek desteği VEYA retpoline ile çekirdek gerekir)

CVE-2017-5754 [hileli veri önbellek yükü] aka 'Meltdown' aka 'Variant 3'

* Çekirdek, Sayfa Tablosu İzolasyonunu (PTI) destekler: EVET

* PTI etkin ve aktif: EVET

> DURUM: GÜVENİLİR DEĞİL (PTI, güvenlik açığını azaltır)

Yanlış bir güvenlik duygusu, hiç güvenlik olmamasından daha kötüdür, bakın-feragatname

Bu bölümde evet diyorum ve resimde hayır diyorsunuz.

* PTI etkin ve aktif: EVET

ne yapmalıyım

Merhaba,

Manjaro kullanmıyorum ama bir güncelleme üzerinde çalıştıklarını varsayıyorum. Bu nedenle, sisteminizi olabildiğince güncel tutun. Çekirdeğin en son sürümleri, bunları kurmak istiyorsanız çözümleri de uygular ...

Bir selam ve okuduğunuz için teşekkürler!

Ubuntu'da Meltdown sorununu çekirdek güncellemesi 4.13.0 ile çözdüler.

Peppermint 8 kullanıyorum ve Meltdown güvenlik açığı testini yapmak artık beni savunmasız bırakmıyor.

Selamlar.

Spectre ve Meltdown azaltma algılama aracı v0.28

Kernel Linux 4.14.13-041413-generic çalıştırmaya karşı güvenlik açıkları kontrol ediliyor # 201801101001 SMP Wed Jan 10 10:02:53 UTC 2018 x86_64

CPU, AMD A6-7400K Radeon R5, 6 Hesaplama Çekirdeği 2C + 4G'dir

CVE-2017-5753 [sınır kontrolü atlama] aka "Spectre Variant 1"

Çekirdekteki LFENCE işlem kodlarının sayısı kontrol ediliyor: HAYIR

> DURUM: GÜVENİLİR (yalnızca 29 işlem kodu bulundu,> = 70 olmalı, resmi yamalar kullanıma sunulduğunda iyileştirilecek sezgisel)

CVE-2017-5715 [dal hedef enjeksiyonu] aka "Spectre Variant 2"

* Azaltma 1

* Azaltma için donanım (CPU mikro kodu) desteği: YOK

* IBRS için çekirdek desteği: YOK

* Çekirdek alanı için IBRS etkinleştirildi: YOK

* Kullanıcı alanı için etkinleştirilmiş IBRS: YOK

* Azaltma 2

* Retpoline seçeneğiyle derlenen çekirdek: HAYIR

* Retpoline uyumlu bir derleyici ile derlenen çekirdek: HAYIR

> DURUM: HASSAS DEĞİL (CPU satıcınız CPU modelinizin savunmasız olmadığını bildirdi)

CVE-2017-5754 [hileli veri önbellek yükü] aka 'Meltdown' aka 'Variant 3'

* Çekirdek, Sayfa Tablosu İzolasyonunu (PTI) destekler: EVET

* PTI etkin ve aktif: YOK

> DURUM: HASSAS DEĞİL (CPU satıcınız CPU modelinizin savunmasız olmadığını bildirdi)

Yanlış bir güvenlik duygusu, hiç güvenlik olmamasından daha kötüdür, bakın-feragatname

En son çekirdeğe sahip olarak çözülmedi mi?

selamlar

Yamayı uygulamadan önce ve sonra performansın bizi nasıl etkilediğini ölçmenin bir yolu var mı ???