Ang Tor browser ay nangangako ng privacy at ligtas na pag-browse, ngayon ay pag-uusapan natin nang kaunti ang tungkol sa mga tampok nito

Mga araw na nakalipas Pinag-usapan namin ang tungkol sa paglulunsad ng pamamahagi ng mga buntot, isang pamamahagi ng GNU / Linux batay sa seguridad ng network. Sa artikulong ito, na-highlight namin ang pagsasama ng isang pag-update ng sikat na Tor browser, isang kilalang browser na nangangako ng pagkawala ng lagda at pagkapribado.

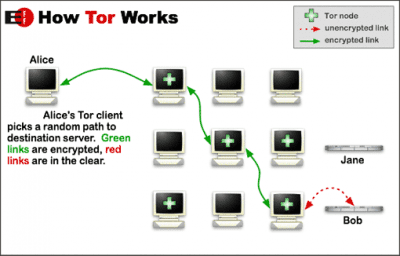

Ngayon ay pag-uusapan pa natin ang tungkol sa browser na ito, ang Tor network (The Onion Router) ay isang network na gumagamit ng tinaguriang sibuyas sa sibuyas, iyon ay, iyon sa halip na direktang pumunta sa patutunguhan, ang mga packet ng data ay dumadaan sa maraming mga intermedyang node sa daan, na naka-encrypt ang bawat mensahe sa pamamagitan ng mga layer (samakatuwid ang pangalan), sa ganitong paraan posible na itago ang pagkakakilanlan ng gumagamit.

Nagpadala si Alice ng isang packet kay Bob, ngunit sa halip na direktang pumunta kay Bob, ang mensahe ng pag-encrypt ay dumadaan sa maraming mga random node ng Tor at sa wakas ay na-decrypt at naipasa kay Bob, kaya napakahirap para sa isang tao mula sa labas na malaman na mayroon ito Alice na nagpadala ng package

Upang maipasok ang network na ito, kailangan mo ng browser ng Tor Browser, ito ay isang Mozilla Firefox-based browser. Dinadala ng bersyon 5.0 ang sumusunod na balita:

- Ang pag-update sa Firefox sa bersyon 38.2 ERS.

- HTTPS-Kahit saan, mga update sa OpenSSL at NoScript (hindi pinapatakbo ng Tor ang JavaScript dahil matutuklasan nito ang gumagamit)

- Naayos ang mga bug ng seguridad at pag-update ng Tor network.

- Naayos ang mga bug sa Windows at Mac.

- Pinagsama Mga Awtomatikong Pag-update.

Ang Tor browser ay isinama bilang default browser sa Mga buntot, ngunit din maaaring ma-download para magamit sa anumang operating system, kahit na sa mga teleponong Android gamit ang OrBot app.

Bilang karagdagan sa hindi nagpapakilalang pagba-browse, ang Tor network ay nagsasama ng mga pahina na sa loob ng karaniwang kilala bilang DeepWeb (deep internet), na mga pahinang hindi mahahanap ng mga search engine. Ang mga pahinang ito ay nasa tinatawag na .onion domain, na may kakatwa at malaking pangalan na url dahil sa kanilang pag-encrypt at dapat hanapin nang manu-mano. Ang mga pahinang ito ay nailalarawan sa pamamagitan ng a kaunting nilalaman sa HTML(Nakapagpapaalala ng Internet mula noong dekada 90) at para sa iligal na nilalaman nito para sa pinaka-bahagi.

Kapag nag-log in maaari mong mahanap ang iyong sarili sa lahat ng uri ng mga bagay, mula sa iligal na pagbebenta ng sandata, pagbebenta ng droga (ang dating landas ng landas) pedopilya at mga kriminal na forum, lihim na mga dokumento ng gobyerno sa mga tinanggap na thugs, na nakabuo ng maraming mga alamat sa lunsod sa Internet tungkol sa ang DeepWeb kasama ang mga nakakatakot na kwento, ang katotohanan ay hindi napalubha tulad ng sinasabi nila. Ang opisyal na pera ng Tor ay bitcoin Ang paggamit ng iyong sariling Wallet upang bumili, kung sumasang-ayon ka, gawin ito sa iyong sariling peligro.

Sabihin mo din yan Ang Tor sa pamamagitan ng kanyang sarili ay hindi nagkakamaliHalimbawa, ang impormasyon mula sa patutunguhan hanggang sa huling node ay hindi naka-encrypt at ang ilang mga ahensya tulad ng NSA ay maaaring pag-aralan kung sino ang pumasok sa pamamagitan ng pagsusuri ng pinagmulan at mga oras ng patutunguhan ng mga packet, ang ilang mga rekomendasyon na gamitin ang Tor nang ligtas ay ang mga sumusunod.

- Gumamit ng Tails 1.5, dahil marami itong mga hakbang sa seguridad.

- Kung hindi mo nais na gumamit ng mga buntot, pipigilan ko ang paggamit ng Windows, maaaring subaybayan ng mga umaatake ang mga cookies ng iba pang mga browser at sa gayon ay matuklasan kung sino ka. Sa halip gumagamit ng pamamahagi ng Linux Live na-upload kay Ram at alisin ang hard drive mula sa iyong computer para sa karagdagang seguridad.

- Huwag mag-access mula sa iyong karaniwang home router, mas mahusay na isang pampublikong network.

- Bukod kay Tor, magdagdag ng ilang karagdagang hakbang sa seguridadl, kung paano gamitin ang mga proxy server, VPN o baguhin ang MAC address.

- Huwag paganahin ang Mikropono at Webcam.

- Huwag gumamit ng mga personal na account sa Tor, tulad ng Facebook, Twiitter, Gmail ... Ang Tor ay mayroong sariling mga social network at sarili nitong mail server at kung gagamitin mo ang mga karaniwang ginagamit mo, malalaman nila kung sino ka, oo o oo.

- Mag-ingat sa iyong nai-download, ang ilang mga pag-download ay maaaring maglaman ng Xploits inilaan para sa pagsubaybay.

- Huwag kailanman paganahin ang mga plugin tulad ng Flashplayer o JavaScript.

- Ito ay dapat na maging halata, ngunit mLumayo mula sa pornograpiya ng bata o mga site sa pagbili ng barilAng mga site na ito ay ang pinaka sinusubaybayan ng mga ahensya ng gobyerno.

Ang Tor browser ay maaaring maging mahusay kapag nais mong mag-browse sa kumpletong privacy, ang Tor network ay may masamang reputasyon dahil sa mga pedopilya ngunit ito rin ay isang lugar kung saan maraming mga mamamahayag o tao tulad ng Edward Snowden ang nakikipagpalitan ng impormasyon na sumusubok na makalayo mula sa pokus ng mga multinasyunal tulad ng Google, Facebook, Yahoo na nagbibigay ng aming data sa mga pamahalaan.