Nakaraang linggo, mga developer ng google iyon ang namamahala sa proyekto ng web browser ng Google Chrome nagpasya na huwag paganahin ang magkakahiwalay na pag-label ng mga sertipiko sa antas ng EV (Pinalawak na Pagpapatunay) sa Google Chrome.

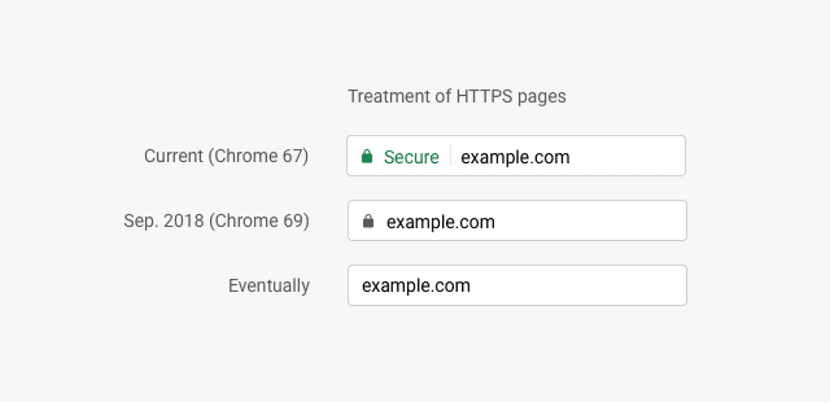

Si dati para sa mga site na may katulad na mga sertipiko ang na-verify na pangalan ng kumpanya ay ipinakita sa pamamagitan ng sentro ng sertipikasyon sa address bar, ngayon para sa mga site na ito ang iisang ligtas na tagapagpahiwatig ng koneksyon ay ipapakita kaysa sa mga sertipiko na may pag-verify sa pag-access sa domain. At ito ay mula sa kung ano ang susunod na bersyon ng Google Chrome 77, ang impormasyon sa paggamit ng mga sertipiko ng EV ay ipapakita lamang sa drop-down na menu na ipinapakita kapag nag-click sa ligtas na icon ng koneksyon.

Ang paglipat na ito bilang isang sanggunian, noong nakaraang taon (sa 2018), ang mga tao sa Apple ay gumawa ng isang katulad na desisyon para sa browser ng Safari at pinagsama ito sa iOS 12 at macOS 10.14.

Bakit hindi na ipapakita sa browser bar ang mga entity na naglalabas ng mga sertipiko?

Ang paglipat na ito ng mga developer ng Google ay nagmula sa isang pag-aaral na isinagawa ng Google, kung saan ipinakita na ginamit ang tagapagpahiwatig dati para sa mga sertipiko ng EV hindi ito nagbigay ng inaasahang proteksyon para sa mga gumagamit na hindi nagbigay pansin sa pagkakaiba at hindi ginamit ito kapag gumagawa ng mga desisyon tungkol sa pagpasok ng sensitibong data sa mga site.

Permanence sa pag-aaral ng Google Napag-alaman na 85% ng mga gumagamit ay hindi pinigilan na makapasok na may mga kredensyal ng pagkakaroon sa address bar URL «accounts.google.com.amp.tinyurl.com"sa halip na"accounts.google.com«, Kung lilitaw ito sa karaniwang pahina ng interface ng Google site.

Sa pamamagitan ng aming sariling pagsasaliksik, pati na rin ang pagsisiyasat sa nakaraang gawaing pang-akademiko, napagpasyahan ng koponan ng Security ng UX na hindi pinoprotektahan ng EV UI ang mga gumagamit ayon sa nilalayon.

Ang mga gumagamit ay tila hindi gumawa ng ligtas na mga desisyon (tulad ng hindi pagpasok ng impormasyon sa password o credit card) kapag ang UI ay binago o tinanggal, dahil ang EV UI ay kailangang magbigay ng mahalagang proteksyon.

Bilang karagdagan, ang EV badge ay tumatagal ng mahalagang real estate sa screen, maaaring magtampok ng aktibong nakalilito na mga pangalan ng kumpanya sa isang kilalang interface ng gumagamit, at makagambala sa pagpipiloto ng produkto ng Chrome patungo sa isang walang kinikilingan, sa halip na positibo, na screen para sa mga ligtas na koneksyon.

Dahil sa mga isyung ito at sa limitadong pagiging kapaki-pakinabang nito, sa palagay namin ito ay nabibilang sa pinakamahalagang impormasyon sa pahina.

Ang pagbabago ng interface ng gumagamit ng EV ay bahagi ng isang mas malawak na kalakaran sa mga browser upang mapabuti ang kanilang seguridad na mga interface ng interface ng gumagamit sa ilaw ng mga kamakailang pag-unlad sa pag-unawa sa may problemang puwang na ito.

Upang pukawin ang pagtitiwala sa site para sa karamihan ng mga gumagamit, naging sapat ito upang magawa ang pahina na katulad ng orihinal.

Bilang isang resulta, napagpasyahan na ang mga positibong tagapagpahiwatig ng kaligtasan ay hindi epektibo at sulit na pagtuunan ng pansin ang pag-aayos ng output ng mga tahasang babala tungkol sa mga problema.

Halimbawa, ang isang katulad na pamamaraan ay inilapat kamakailan sa mga koneksyon sa HTTP na malinaw na minarkahan bilang walang katiyakan.

Kasabay nito, ang impormasyong ipinapakita para sa mga sertipiko ng EV ay tumatagal ng labis na puwang sa address bar, maaari itong humantong sa karagdagang pagkalito kapag tinitingnan ang pangalan ng kumpanya sa interface ng browser, at lumalabag din ito sa prinsipyo ng neutrality ng produkto at ginagamit para sa spoofing.

Halimbawa, ang Symantec Certification Authority ay naglabas ng isang sertipiko ng Identity Na-verify na EV, na ang pangalan ay nagpakita ng mga nalinlang na gumagamit, lalo na kapag ang tunay na pangalan ng bukas na domain ay hindi umaangkop sa address bar.

Fuente: https://blog.chromium.org