Firejail เป็นโปรแกรม SUID ที่ช่วยลดความเสี่ยงของการละเมิดความปลอดภัยโดยการจำกัดสภาพแวดล้อมการทำงานของแอปพลิเคชัน

ประกาศเปิดตัว เวอร์ชันใหม่ของโครงการ Firejail 0.9.72ซึ่งพัฒนา ระบบสำหรับการดำเนินการแอพพลิเคชั่นกราฟิกแบบแยกส่วน, คอนโซล และเซิร์ฟเวอร์ ซึ่งช่วยให้คุณลดความเสี่ยงของการถูกโจมตีจากระบบหลักโดยการเรียกใช้โปรแกรมที่ไม่น่าเชื่อถือหรืออาจมีช่องโหว่

สำหรับการแยก Firejail ใช้เนมสเปซ AppArmor และการกรองการโทรของระบบ (seccomp-bpf) บน Linux เมื่อเริ่มต้นแล้ว โปรแกรมและกระบวนการลูกทั้งหมดจะใช้การแสดงทรัพยากรเคอร์เนลแยกกัน เช่น สแต็กเครือข่าย ตารางกระบวนการ และจุดต่อเชื่อม

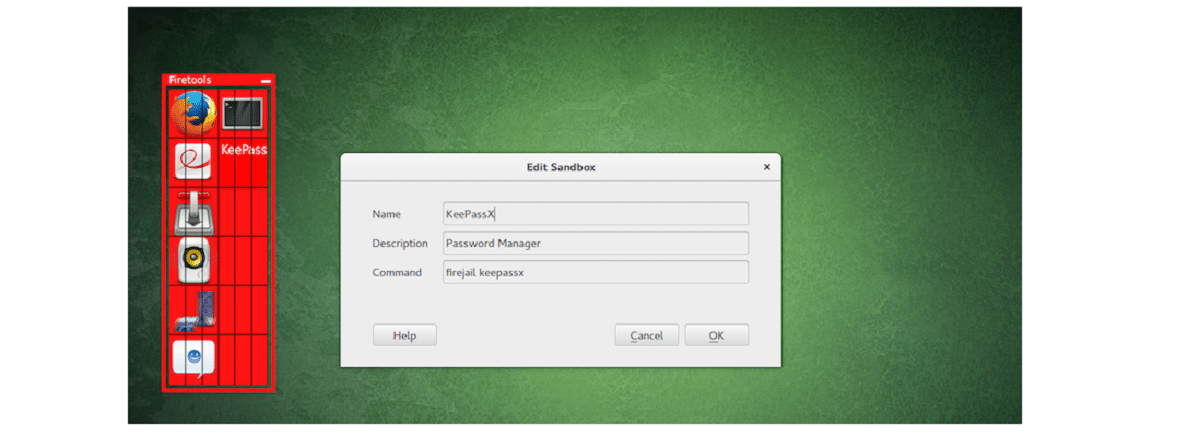

แอปพลิเคชันที่ต้องพึ่งพากันสามารถรวมกันเป็นแซนด์บ็อกซ์ทั่วไปได้ หากต้องการ สามารถใช้ Firejail เพื่อเรียกใช้คอนเทนเนอร์ Docker, LXC และ OpenVZ

แอพยอดนิยมมากมาย รวมถึง Firefox, Chromium, VLC และ Transmission มีโปรไฟล์การแยกการโทรของระบบที่กำหนดค่าไว้ล่วงหน้า เพื่อรับสิทธิ์ที่จำเป็นในการตั้งค่าสภาพแวดล้อมแบบแซนด์บ็อกซ์ ไฟล์ปฏิบัติการ firejail จะถูกติดตั้งพร้อมกับพรอมต์รูท SUID (สิทธิ์จะถูกรีเซ็ตหลังจากเริ่มต้น) หากต้องการเรียกใช้โปรแกรมในโหมดแยก ให้ระบุชื่อแอปพลิเคชันเป็นอาร์กิวเมนต์สำหรับยูทิลิตี firejail เช่น "firejail firefox" หรือ "sudo firejail /etc/init.d/nginx start"

ข่าวหลักของ Firejail 0.9.72

ในเวอร์ชันใหม่นี้เราจะพบว่า เพิ่มตัวกรองการโทรระบบ seccomp เพื่อบล็อกการสร้างเนมสเปซ (เพิ่มตัวเลือก “–restrict-namespaces” เพื่อเปิดใช้งาน) อัปเดตตารางการเรียกระบบและกลุ่ม seccomp

โหมดได้รับการปรับปรุง บังคับ nonewprivs (NO_NEW_PRIVS) ปรับปรุงการรับประกันความปลอดภัยและมีวัตถุประสงค์เพื่อป้องกันไม่ให้กระบวนการใหม่ได้รับสิทธิพิเศษเพิ่มเติม

การเปลี่ยนแปลงที่โดดเด่นอีกอย่างคือความสามารถในการใช้โปรไฟล์ AppArmor ของคุณเอง (แนะนำให้ใช้ตัวเลือก “–apparmor” สำหรับการเชื่อมต่อ)

เรายังสามารถค้นหาได้ ระบบตรวจสอบการรับส่งข้อมูลเครือข่าย nettrace ซึ่งแสดงข้อมูลเกี่ยวกับ IP และความเข้มของการรับส่งข้อมูลของแต่ละที่อยู่ รองรับ ICMP และมีตัวเลือก “–dnstrace”, “–icmptrace” และ “–snitrace”

ของ การเปลี่ยนแปลงอื่น ๆ ที่โดดเด่น:

- ลบคำสั่ง –cgroup และ –shell (ค่าเริ่มต้นคือ –shell=none)

- การสร้าง Firetunnel หยุดโดยค่าเริ่มต้น

- ปิดใช้งานการกำหนดค่า chroot, private-lib และ tracelog ใน /etc/firejail/firejail.config

- ลบการรองรับ grsecurity

- modif: ลบคำสั่ง –cgroup

- แก้ไข: ตั้ง --shell=none เป็นค่าเริ่มต้น

- แก้ไข: ลบ --shell

- modif: Firetunnel ปิดใช้งานโดยค่าเริ่มต้นใน configuration.ac

- modif: ลบการสนับสนุน grsecurity

- modif: หยุดซ่อนไฟล์ที่ขึ้นบัญชีดำใน /etc โดยค่าเริ่มต้น

- พฤติกรรมเก่า (ปิดใช้งานโดยค่าเริ่มต้น)

- แก้ไขข้อผิดพลาด: น้ำท่วมรายการบันทึกการตรวจสอบ seccomp

- แก้ไขข้อบกพร่อง: --netlock ไม่ทำงาน (ข้อผิดพลาด: ไม่มีแซนด์บ็อกซ์ที่ถูกต้อง)

สุดท้ายนี้ สำหรับผู้ที่สนใจโปรแกรมนี้ ควรทราบว่าโปรแกรมนี้เขียนด้วยภาษา C เผยแพร่ภายใต้ลิขสิทธิ์ GPLv2 และสามารถทำงานบน Linux เวอร์ชันใดก็ได้ แพ็คเกจ Firejail Ready จัดทำขึ้นในรูปแบบ deb (Debian, Ubuntu)

จะติดตั้ง Firejail บน Linux ได้อย่างไร?

สำหรับผู้ที่สนใจสามารถติดตั้ง Firejail บน Linux distribution ได้ สามารถทำได้ตามคำแนะนำ ที่เราแบ่งปันด้านล่าง

บน Debian, Ubuntu และอนุพันธ์ การติดตั้งค่อนข้างง่ายเนื่องจาก พวกเขาสามารถติดตั้ง Firejail จากที่เก็บ ของการกระจาย หรือจะดาวน์โหลดแพ็คเกจ deb ที่เตรียมไว้ก็ได้ จาก ลิงค์ต่อไปนี้

ในกรณีที่เลือกการติดตั้งจากที่เก็บเพียงแค่เปิดเทอร์มินัลและดำเนินการคำสั่งต่อไปนี้:

sudo apt-get install firejail

หรือหากพวกเขาตัดสินใจที่จะดาวน์โหลดแพ็คเกจ deb พวกเขาสามารถติดตั้งด้วยตัวจัดการแพ็คเกจที่ต้องการหรือจากเทอร์มินัลด้วยคำสั่ง:

sudo dpkg -i firejail_0.9.72-apparmor_1_amd64.deb

ในขณะที่สำหรับกรณีของ Arch Linux และอนุพันธ์ จากสิ่งนี้เพียงแค่เรียกใช้:

sudo pacman -S firejail

องค์ประกอบ

เมื่อการติดตั้งเสร็จสิ้นตอนนี้เราจะต้องกำหนดค่าแซนด์บ็อกซ์และเราต้องเปิดใช้งาน AppArmor ด้วย

จากเทอร์มินัลเราจะพิมพ์:

sudo firecfg sudo apparmor_parser -r /etc/apparmor.d/firejail-default

หากต้องการทราบการใช้งานและการรวมเข้าด้วยกันคุณสามารถอ่านคำแนะนำได้ ในลิงค์ต่อไปนี้.