เพียงแค่ Intel ยังคงตกเป็นเป้าหมายของช่องโหว่ต่างๆ ซึ่งนำไปสู่การรั่วไหลของข้อมูลและเราได้พูดคุยเกี่ยวกับพวกเขามากมายที่นี่ในบล็อก และในตัวใหม่นี้ Intel ก็ยังไม่มีข้อยกเว้น

และนั่นก็คือ ทีมนักวิจัยจากมหาวิทยาลัยอิสระแห่งอัมสเตอร์ดัม ha ระบุช่องโหว่ใหม่ (CVE-2020-0543) ในโครงสร้างจุลภาค ของโปรเซสเซอร์ Intel ซึ่งมีความโดดเด่นในเรื่องนี้ ช่วยให้คุณสามารถกู้คืนผลลัพธ์ของคำแนะนำบางอย่างได้ ทำงานบนแกน CPU อื่น

นี่คือช่องโหว่แรก ของกลไกการดำเนินการคำสั่งเก็งกำไร ปล่อยให้ข้อมูลรั่วไหลระหว่างแกน CPU ที่แยกจากกัน (ก่อนหน้านี้การรั่วไหลถูก จำกัด ไว้ที่เธรดที่แตกต่างกันของเคอร์เนล)

นักวิจัย พวกเขาเรียกว่าปัญหา CROSSTalkแต่เอกสารของ Intel อ้างถึงช่องโหว่ดังกล่าวเป็น SRBDS (Sample Special Register Buffer Data)

เกี่ยวกับ CROSSTalk

ช่องโหว่ดังกล่าวเป็นของกลุ่มปัญหา MDS ซึ่งเปิดตัวเมื่อปีที่แล้วและ ขึ้นอยู่กับการประยุกต์ใช้วิธีการวิเคราะห์ของบุคคลที่สาม ไปยังข้อมูลในโครงสร้างจุลภาค

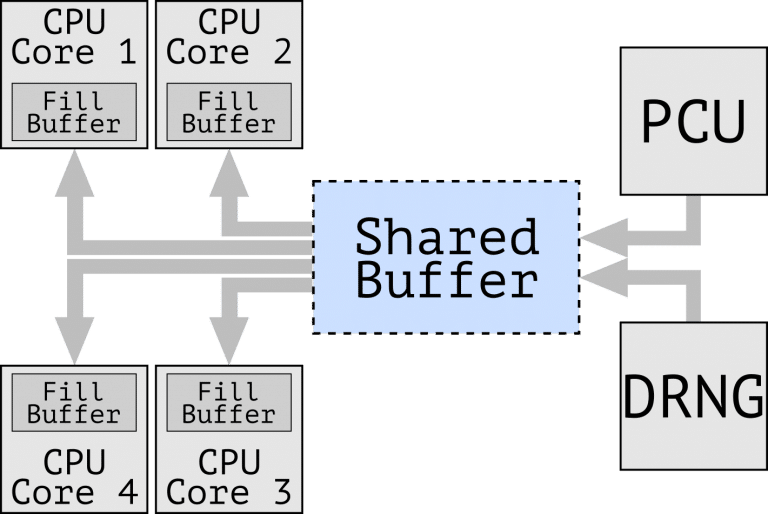

หลักการ CROSSTalk อยู่ใกล้กับช่องโหว่ของ RIDLแต่แตกต่างกันที่แหล่งที่มาของการรั่วไหล ช่องโหว่ใหม่ จัดการการรั่วไหลของบัฟเฟอร์ระดับกลาง ไม่มีเอกสารก่อนหน้านี้ ซึ่งใช้ร่วมกันระหว่างแกน CPU ทั้งหมด

สาระสำคัญของปัญหาคือคำสั่งไมโครโปรเซสเซอร์บางคำสั่งรวมถึง RDRAND, RDSEED และ SGX EGETKEY ถูกนำไปใช้โดยใช้การดำเนินการไมโครสถาปัตยกรรม SRR (อ่านลงทะเบียนพิเศษ) ภายใน

สำหรับตัวประมวลผลที่มีช่องโหว่ข้อมูลที่ส่งคืนสำหรับ SRR จะถูกใส่ลงในบัฟเฟอร์ระดับกลางที่ใช้ร่วมกันกับแกน CPU ทั้งหมดหลังจากนั้นข้อมูลจะถูกโอนไปยังบัฟเฟอร์การเติมข้อมูลที่เกี่ยวข้องกับคอร์ทางกายภาพเฉพาะของ CPU ที่เริ่มต้นการทำงาน จากนั้นจากบัฟเฟอร์ padding ค่าจะถูกคัดลอกไปยังการลงทะเบียนที่แอปพลิเคชันมองเห็นได้

ขนาดของบัฟเฟอร์ที่ใช้ร่วมกันระดับกลาง สอดคล้องกับบรรทัดแคชที่ โดยทั่วไปมีขนาดใหญ่กว่าขนาดของข้อมูลที่อ่าน และการดำเนินการอ่านที่แตกต่างกันจะส่งผลต่อการชดเชยที่แตกต่างกันในบัฟเฟอร์

เนื่องจากบัฟเฟอร์ที่ใช้ร่วมกันจะถูกคัดลอกไปยังบัฟเฟอร์การเติมทั้งหมดจึงไม่เพียง แต่ย้ายส่วนที่จำเป็นสำหรับการดำเนินการปัจจุบันเท่านั้น แต่ยังรวมถึงข้อมูลที่เหลือจากการดำเนินการอื่น ๆ ด้วยรวมถึงข้อมูลที่ดำเนินการบนแกน CPU อื่น

หากจัดการการโจมตีสำเร็จซึ่งเป็นผู้ใช้ภายในที่ได้รับการพิสูจน์ตัวตนบนระบบ สามารถกำหนดผลลัพธ์ได้ ดำเนินการตามคำสั่ง RDRAND, RDSEED และ EGETKEY ในกระบวนการแปลก ๆ หรือภายในวงล้อม Intel SGX โดยไม่คำนึงถึงแกน CPU ที่รหัสทำงานอยู่

นักวิจัย ผู้ค้นพบปัญหา เผยแพร่ต้นแบบการใช้ประโยชน์ที่แสดงให้เห็นถึงความเป็นไปได้ที่ข้อมูลจะรั่วไหล บนค่าสุ่มที่ได้รับจากคำแนะนำ RDRAND และ RDSEED เพื่อกู้คืนคีย์ส่วนตัว ECDSA ที่ประมวลผลในวงล้อม Intel SGX หลังจากดำเนินการเซ็นชื่อแบบดิจิทัลเพียงครั้งเดียวในระบบ

สิ่งนี้แสดงให้เห็นว่าโปรเซสเซอร์เดสก์ท็อปมือถือและเซิร์ฟเวอร์ Intel ที่หลากหลายรวมถึง Core i3, i5, i7, i9, m3, Celeron, Atom, Xeon, Scalable Xeon เป็นต้นมีช่องโหว่

เป็นที่น่าสังเกตว่า Intel ได้รับแจ้งเกี่ยวกับช่องโหว่ในเดือนกันยายน 2018 และในเดือนกรกฎาคม 2019 ได้มีการใช้ประโยชน์จากต้นแบบซึ่งแสดงให้เห็นว่าข้อมูลรั่วไหลระหว่างแกน CPU แต่การพัฒนาโซลูชันล่าช้าเนื่องจากความซับซ้อนของการนำไปใช้งาน

ในการอัปเดตไมโครโค้ดที่เสนอในวันนี้ ปัญหาถูกปิดกั้นโดยการเปลี่ยนลักษณะการทำงานของคำแนะนำ RDRAND, RDSEED และ EGETKEY เพื่อเขียนทับข้อมูลในบัฟเฟอร์ที่ใช้ร่วมกันเพื่อป้องกันไม่ให้ข้อมูลตกค้างอยู่ในนั้น

นอกจากนี้การระงับการเข้าถึงบัฟเฟอร์จะมีผลจนกว่าการดำเนินการอ่านและเขียนจะเสร็จสมบูรณ์

ผลข้างเคียง ของการป้องกันนี้ เป็นการเพิ่มความล่าช้า เมื่อ RDRAND, RDSEED และ EGETKEY ถูกเรียกใช้งานและประสิทธิภาพการทำงานลดลงเมื่อพยายามดำเนินการตามคำสั่งเหล่านี้พร้อมกันบนตัวประมวลผลเชิงตรรกะที่แตกต่างกัน คุณสมบัติเหล่านี้อาจส่งผลเสียต่อประสิทธิภาพของแอพพลิเคชั่นบางตัว

Fuente: https://www.vusec.net

ไม่เข้าใจบรรทัดแรกที่มีสามจุดควรไปที่เครื่องหมายจุลภาคและใช่ว่า "ใช่" มีสำเนียง