มีการใช้การอัปเดต CCleaner ปลอมเพื่อติดไวรัสคอมพิวเตอร์หลายพันเครื่องผ่าน "การโจมตีห่วงโซ่อุปทาน"

เมื่อสัปดาห์ที่แล้วเป็นที่ทราบกันดีว่า ลูกค้า ASUS หลายพันรายและ บริษัท อื่น ๆ อีกสามแห่งที่ไม่ปรากฏชื่อได้รับมัลแวร์. อย่างน้อยก็ในกรณีของ ASUS นั้น ปลอมตัวเป็นการอัปเดตความปลอดภัย. การโจมตีประเภทนี้เรียกว่า "การโจมตีห่วงโซ่การกระจาย. ผู้ใช้ลินุกซ์เราปลอดภัยหรือไม่?

ตามรายงานของ บริษัท รักษาความปลอดภัย Kasperly กลุ่มอาชญากรได้จัดการเพื่อโจมตีเซิร์ฟเวอร์ที่ใช้โดยระบบอัปเดต ASUS สิ่งนี้อนุญาตให้พวกเขา การติดตั้งไฟล์ที่มีมัลแวร์ แต่ลงนามด้วยใบรับรองดิจิทัลของแท้ ข้อมูลยังได้รับการยืนยันโดย Symantec

การโจมตีห่วงโซ่อุปทานคืออะไร?

En ในการโจมตีห่วงโซ่การกระจายมัลแวร์จะถูกแทรกระหว่างกระบวนการประกอบฮาร์ดแวร์ นอกจากนี้ยังสามารถเกิดขึ้นได้ในระหว่าง การติดตั้งระบบปฏิบัติการหรือการอัปเดตที่ตามมา. อย่าลืมอย่างใดอย่างหนึ่ง ไดรเวอร์หรือโปรแกรมที่ติดตั้งในภายหลัง. ตามที่ ASUS ระบุไว้การตรวจสอบความถูกต้องโดยใช้ใบรับรองดิจิทัลดูเหมือนจะไม่ประสบความสำเร็จ

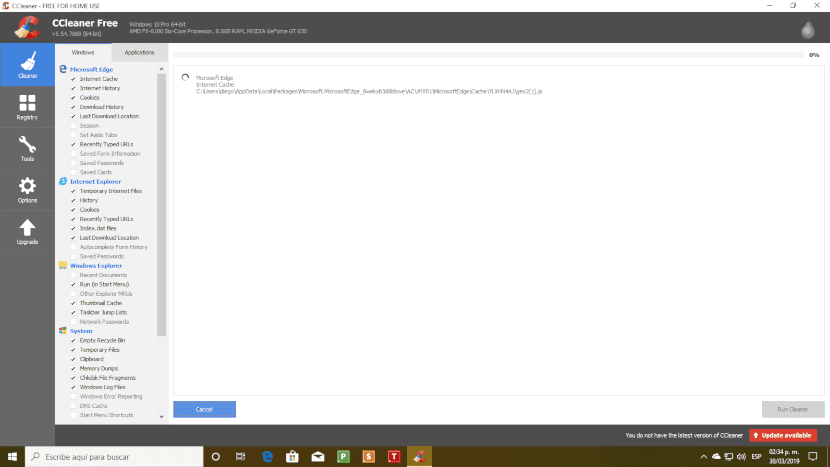

ในปี 2017 CCleaner ซึ่งเป็นโปรแกรม Windows ยอดนิยมประสบปัญหาการโจมตีแบบกระจาย การอัปเดตปลอมทำให้คอมพิวเตอร์มากกว่าสองล้านเครื่องติดไวรัส

ประเภทของการโจมตีห่วงโซ่การกระจาย

ในปีเดียวกันนั้นเป็นที่รู้จักอีกสี่กรณีที่คล้ายกัน อาชญากรได้แทรกซึมเข้าไปในโครงสร้างพื้นฐานของเซิร์ฟเวอร์เพื่อแจกจ่ายการอัปเดตปลอม ในการโจมตีประเภทนี้อุปกรณ์ของพนักงานจะถูกบุกรุก ด้วยวิธีนี้พวกเขาสามารถเข้าถึงเครือข่ายภายในและรับข้อมูลรับรองการเข้าถึงที่จำเป็น หากคุณทำงานใน บริษัท ซอฟต์แวร์อย่าเปิดงานนำเสนอที่ตลกขบขันหรือเยี่ยมชมเว็บไซต์ลามกในที่ทำงาน

แต่นี่ไม่ใช่วิธีเดียวที่จะทำได้ ผู้โจมตีสามารถสกัดกั้นการดาวน์โหลดไฟล์แทรกโค้ดที่เป็นอันตรายลงในไฟล์และส่งไปยังคอมพิวเตอร์เป้าหมาย สิ่งนี้เรียกว่าการห้ามซัพพลายเชน บริษัท ที่ไม่ใช้โปรโตคอลที่เข้ารหัสเช่น HTTPS ช่วยอำนวยความสะดวกในการโจมตีประเภทนี้ผ่านเครือข่าย Wi-Fi และเราเตอร์ที่ถูกบุกรุก

ในกรณีของ บริษัท ที่ไม่ได้ใช้มาตรการรักษาความปลอดภัยอย่างจริงจังอาชญากร สามารถเข้าถึงเซิร์ฟเวอร์ดาวน์โหลด. อย่างไรก็ตามใบรับรองดิจิทัลและขั้นตอนการตรวจสอบความถูกต้องถูกนำมาใช้เพื่อทำให้เป็นกลางก็เพียงพอแล้ว

แหล่งที่มาของอันตรายอีกประการหนึ่งคือ โปรแกรมที่ไม่ดาวน์โหลดการอัปเดตเป็นไฟล์แยกต่างหาก แอปพลิเคชันโหลดและเรียกใช้โดยตรงในหน่วยความจำ

ไม่มีโปรแกรมใดเขียนขึ้นเองตั้งแต่ต้น ใช้งานได้มากมาย ไลบรารีเฟรมเวิร์กและชุดการพัฒนาที่จัดหาโดยบุคคลที่สาม ในกรณีที่มีการบุกรุกปัญหาจะแพร่กระจายไปยังแอปพลิเคชันที่ใช้งาน

นั่นคือวิธีที่คุณมุ่งมั่นกับแอป 50 แอปจาก Google App Store

ป้องกัน "การโจมตีห่วงโซ่อุปทาน"

คุณเคยซื้อไฟล์ แท็บเล็ตราคาถูก กับ Android? หลายคน พวกเขามาพร้อมกับ แอปพลิเคชันที่เป็นอันตรายที่โหลดไว้ล่วงหน้าในเฟิร์มแวร์ของคุณ แอปพลิเคชันที่ติดตั้งไว้ล่วงหน้ามักมีสิทธิ์ของระบบและไม่สามารถถอนการติดตั้งได้ โปรแกรมป้องกันไวรัสบนมือถือมีสิทธิพิเศษเช่นเดียวกับแอปพลิเคชันทั่วไปดังนั้นจึงใช้งานไม่ได้เช่นกัน

คำแนะนำคืออย่าซื้อฮาร์ดแวร์ประเภทนี้แม้ว่าบางครั้งคุณจะไม่มีทางเลือกก็ตาม อีกวิธีหนึ่งที่เป็นไปได้คือการติดตั้ง LineageOS หรือ Android เวอร์ชันอื่น ๆ แม้ว่าการทำเช่นนั้นจะต้องใช้ความรู้ในระดับหนึ่ง

การป้องกันเดียวและดีที่สุดที่ผู้ใช้ Windows มีต่อการโจมตีประเภทนี้คืออุปกรณ์ฮาร์ดแวร์ จุดเทียนให้กับนักบุญที่เกี่ยวข้องกับสิ่งเหล่านี้และขอความคุ้มครอง

มันเกิดขึ้นที่ ไม่มีซอฟต์แวร์ป้องกันผู้ใช้ปลายทางที่สามารถป้องกันการโจมตีดังกล่าวได้. ไม่ว่าเฟิร์มแวร์ที่แก้ไขจะก่อวินาศกรรมหรือการโจมตีเสร็จสิ้นใน RAM

เป็นเรื่องของ บริษัท ที่ไว้วางใจให้รับผิดชอบมาตรการรักษาความปลอดภัย

Linux และ "การโจมตีห่วงโซ่อุปทาน"

เมื่อหลายปีก่อนเราเชื่อว่า Linux คงกระพันกับปัญหาด้านความปลอดภัย ไม่กี่ปีที่ผ่านมาไม่ได้พิสูจน์ แม้ว่าจะมีความยุติธรรม ปัญหาด้านความปลอดภัยเหล่านั้นได้รับการตรวจพบและแก้ไขก่อนที่จะถูกนำไปใช้ประโยชน์

ที่เก็บซอฟต์แวร์

ใน Linux เราสามารถติดตั้งซอฟต์แวร์ได้สองประเภท: ฟรีและโอเพ่นซอร์สหรือเป็นกรรมสิทธิ์ ในกรณีแรก ทุกคนที่ต้องการตรวจสอบโค้ดจะเห็นรหัสนี้ แม้ว่านี่จะเป็นการป้องกันทางทฤษฎีมากกว่าของจริงเนื่องจากมีคนไม่เพียงพอที่จะมีเวลาและความรู้ในการตรวจสอบโค้ดทั้งหมด

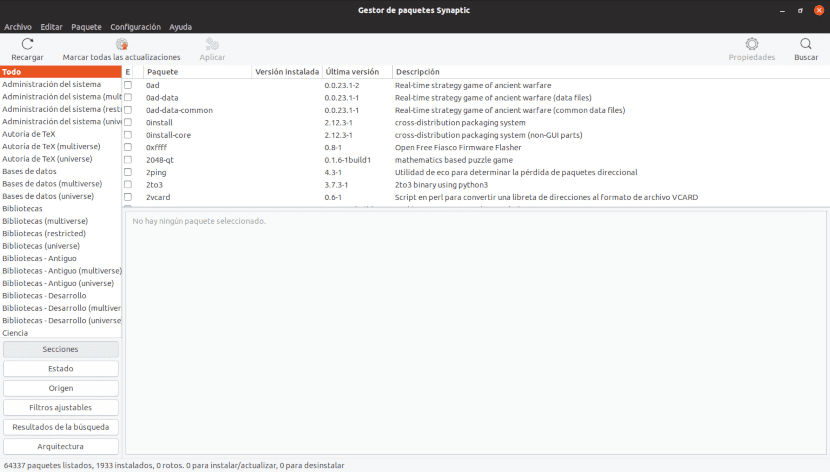

จะเกิดอะไรขึ้นถ้ามันประกอบ การป้องกันที่ดีกว่าคือระบบพื้นที่เก็บข้อมูล. โปรแกรมส่วนใหญ่ที่คุณต้องการสามารถดาวน์โหลดได้จากเซิร์ฟเวอร์ของแต่ละการแจกจ่าย ย เนื้อหาจะได้รับการตรวจสอบอย่างรอบคอบก่อนที่จะอนุญาตให้ดาวน์โหลด

การเมืองความมั่นคง

การใช้ตัวจัดการแพ็คเกจควบคู่ไปกับที่เก็บอย่างเป็นทางการจะช่วยลดความเสี่ยงในการติดตั้งซอฟต์แวร์ที่เป็นอันตราย

การแจกแจงบางอย่างเช่น Debian ใช้เวลานานในการรวมโปรแกรมไว้ในสาขาที่มั่นคง ในกรณีของ อูบุนตูนอกเหนือจากชุมชนโอเพนซอร์ส tได้ว่าจ้างพนักงานตรวจสอบความสมบูรณ์ของแต่ละแพ็คเกจ รวม มีคนดูแลการโพสต์อัปเดตน้อยมาก การแจกจ่ายเข้ารหัสแพ็กเกจและ ลายเซ็นจะถูกตรวจสอบในเครื่องโดย Software Center ของอุปกรณ์แต่ละชิ้นก่อนอนุญาตให้ติดตั้ง

แนวทางที่น่าสนใจคือ ป๊าบ! OS ซึ่งเป็นระบบปฏิบัติการบน Linux ที่รวมอยู่ในโน้ตบุ๊ก System76

การอัปเดตเฟิร์มแวร์จะจัดส่งโดยใช้เซิร์ฟเวอร์สร้างซึ่งมีเฟิร์มแวร์ใหม่และเซิร์ฟเวอร์การลงนามซึ่งตรวจสอบว่าเฟิร์มแวร์ใหม่มาจากภายใน บริษัท. เซิร์ฟเวอร์ทั้งสอง เชื่อมต่อผ่านสายเคเบิลอนุกรมเท่านั้น. การขาดเครือข่ายระหว่างทั้งสองหมายความว่าไม่สามารถเข้าถึงเซิร์ฟเวอร์ได้หากอินพุตถูกสร้างขึ้นผ่านเซิร์ฟเวอร์อื่น

System76 กำหนดค่าเซิร์ฟเวอร์บิลด์หลายตัวพร้อมกับเซิร์ฟเวอร์หลัก สำหรับการตรวจสอบการอัปเดตเฟิร์มแวร์จะต้องเหมือนกันในทุกเซิร์ฟเวอร์

วันนี้คมีการแจกจ่ายโปรแกรมในรูปแบบที่มีอยู่ในตัวมากขึ้นเรื่อย ๆ ที่เรียกว่า Flatpak และ Snap ตั้งแต่จโปรแกรมเหล่านี้ไม่โต้ตอบกับส่วนประกอบของระบบ การอัปเดตที่เป็นอันตรายจะไม่สามารถก่อให้เกิดอันตรายได้

อย่างไรก็ตาม, แม้แต่ระบบปฏิบัติการที่ปลอดภัยที่สุดก็ไม่ได้รับการปกป้องจากความประมาทของผู้ใช้ การติดตั้งโปรแกรมที่ไม่ทราบที่มาหรือการกำหนดค่าสิทธิ์ผิดพลาดอาจทำให้เกิดปัญหาเช่นเดียวกับใน Windows