ไม่กี่วันที่ผ่านมาเราแสดงความคิดเห็น ในโพสต์นี้ เกี่ยวกับบัญชีผู้ใช้ประเภทต่างๆที่เป็นไปได้ใน Windows และวิธีการ (ผู้ดูแลระบบที่รับผิดชอบ) ควรมีเครื่องมือและความสามารถในการปกป้องระบบและผู้ใช้จากบุคคลภายนอกและตนเอง)

ตอนนี้เรามาดูความเป็นไปได้ ผู้ใช้ เรามีในระบบ GNU / Linux:

* ราก : คือผู้ใช้ พลังวิเศษ หรือผู้ดูแลระบบสมมติว่า ผู้ใช้รูท มีสิทธิ์เต็มรูปแบบในไดเรกทอรีและไฟล์ (ไม่ว่าใครจะเป็นเจ้าของ) สามารถติดตั้งและถอนการติดตั้งซอฟต์แวร์ทำการแก้ไขได้ เกี่ยวกับระบบทั้งหมดจัดการบัญชีผู้ใช้ ฯลฯ คุณมีส่วนควบคุมและรับผิดชอบว่าระบบหรือพีซีทำงานได้อย่างถูกต้อง

* ผู้ใช้พิเศษ (หรือยัง บัญชีระบบ): บัญชีเหล่านี้ซึ่งโดยทั่วไปสร้างขึ้นเมื่อติดตั้งการแจกจ่ายไม่มีรหัสผ่านเนื่องจากสร้างขึ้นเพื่อให้มีสิทธิ์การเข้าถึงบางอย่าง ราก เพื่อดำเนินงานเฉพาะ แต่ไม่ต้องลงชื่อเข้าใช้ระบบด้วย

* ผู้ใช้ทั่วไป: นี่คือบัญชีผู้ใช้ปกติสำหรับคุณและฉัน เมื่อสร้างผู้ใช้ทั่วไปใหม่ไดเร็กทอรีการทำงานของเราเองจะถูกสร้างขึ้น (ใน / home / our_user). เห็นได้ชัดว่าเรามีสิทธิพิเศษเหนือสภาพแวดล้อมการทำงานและไฟล์ของเราซึ่งเราสามารถแก้ไขได้มากเท่าที่เราต้องการ

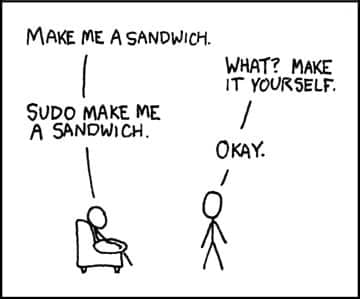

และถ้าตอนนี้ฉัน ผู้ใช้ทั่วไป จาก distro ของฉันฉันต้องติดตั้งบางอย่าง: ฉันควรทำอย่างไรดี? ฉันสามารถเลือกที่จะขอให้ผู้ดูแลระบบติดตั้งให้ฉันหรือ ... ใช้คำสั่ง su หรือ sudo.

มีการอธิบายไว้อย่างชัดเจนใน Wikipedia:

โปรแกรม su เป็นยูทิลิตี้สำหรับระบบปฏิบัติการแบบ Unix ที่ อนุญาตให้คุณใช้เชลล์ของผู้ใช้อื่นโดยไม่ต้องออกจากระบบ. เป็นที่นิยมใช้สำหรับ รับสิทธิ์รูทสำหรับการดำเนินการดูแลระบบโดยไม่ต้องออกและเข้าสู่ระบบอีกครั้ง สภาพแวดล้อมเดสก์ท็อปบางอย่างรวมถึง GNOME และ KDE มีโปรแกรมที่ขอรหัสผ่านแบบกราฟิกก่อนที่จะอนุญาตให้ผู้ใช้ดำเนินการคำสั่งที่มักจะต้องมีการเข้าถึงดังกล่าว

ชื่อ su มาจากภาษาอังกฤษ sทดแทน uSer (เปลี่ยนผู้ใช้) นอกจากนี้ยังมีผู้ที่สร้างมันขึ้นมาจาก superuSer (super-user นั่นคือผู้ใช้รูท) ตั้งแต่ มักใช้ในการรับหน้าที่เป็นผู้ดูแลระบบ.

ซึ่งหมายความว่าจากเทอร์มินัลคอนโซลหรือจากอินเทอร์เฟซแบบกราฟิกในบางกรณีการดำเนินการบางอย่างอาจดำเนินการในฐานะผู้ใช้ ราก. สำหรับสิ่งนี้ฉันต้องป้อนรหัสผ่านของผู้ใช้ดังกล่าวและหากถูกต้องให้ดำเนินการต่อ

แม้ว่าเราจะไม่รู้รหัสผ่านของผู้ใช้ก็ตาม ราก (และในความคิดของฉันนี่เป็นสิ่งที่ถูกต้องที่สุดที่ต้องทำ) เรามีตัวเลือกอื่นในการติดตั้งสิ่งที่เราควรติดตั้ง: คำสั่ง sudo.

คำสั่งที่เรียกว่า sudo eดำเนินการคำสั่งในฐานะผู้ใช้รายอื่นโดยเคารพชุดข้อ จำกัด ที่ผู้ใช้สามารถดำเนินการคำสั่งใดในนามของผู้ใช้รายอื่น (โดยปกติจะระบุไว้ในไฟล์ / etc / sudoers). ไม่เหมือน su, sudo แจ้งให้ผู้ใช้ป้อนรหัสผ่านของตนเองแทนผู้ใช้ที่ต้องการ เพื่อให้สามารถมอบหมายคำสั่งเฉพาะให้กับผู้ใช้เฉพาะบนเครื่องบางเครื่องได้โดยไม่ต้องแชร์รหัสผ่านในขณะเดียวกันก็ลดความเสี่ยงในการออกจากเทอร์มินัลโดยไม่มีใครดูแล

เราสามารถพูดได้ว่าถ้าเราเป็นผู้ใช้ระบบของเราอย่างรับผิดชอบและเราอยู่ในกลุ่ม sudoersเราไม่ควรมีปัญหาในการจัดการตัวเองด้วยความสบายใจ (ฉันหมายถึงผู้ใช้ทั่วไปบัญชีที่เราสามารถสร้างบนพีซีให้พ่อ / แม่ / ลูกพี่ลูกน้อง / ปู่ / แฟน / แฟน ... ) หรือถ้าเรา เป็นผู้ใช้รูทด้วยความระมัดระวังเป็นอย่างยิ่ง

อ่านรอบ ๆ ก็พบว่าแนะนำ โดยทั่วไป พยายามอย่าเข้าสู่ระบบและดำเนินการในฐานะผู้ใช้รูทอย่างต่อเนื่องแต่สร้างบัญชีผู้ใช้ปกติและหากจำเป็นให้ใช้ su. สิ่งนี้เกิดขึ้นเนื่องจากข้อผิดพลาดที่อาจเกิดขึ้นในการใช้พีซีปกติหรือโดยเฉลี่ยจะสามารถจัดการได้มากกว่าในสภาพแวดล้อมของผู้ใช้ทั่วไปและไม่ได้อยู่ที่ระดับของระบบทั้งหมดใช่ไหม?

และตอนนี้ที่ฉันคิดเกี่ยวกับมัน ... ช่องโหว่ด้านความปลอดภัยหรือไม่ ... ท้ายที่สุดผู้ใช้ในระบบปฏิบัติการทั้งสองได้รับการจัดการในลักษณะที่คล้ายกันมาก ผู้ดูแลระบบหรือรูทใน GNU / Linux มีการควบคุมที่ดีกว่าในส่วนที่เกี่ยวกับ Windows ซึ่งใครจะเป็นคนที่ดำเนินงานด้านการดูแลระบบและทำการเปลี่ยนแปลงระบบ จากนี้จะเห็นได้ว่าความลับและความซับซ้อนของรหัสผ่านผู้ดูแลระบบมีความสำคัญสูงสุดซึ่งหากถูกหลอกหรือค้นพบจะเป็นอันตรายต่อเสถียรภาพฉันได้พูดถึงความเสถียรและไม่ใช่ความปลอดภัยซึ่งถูกละเมิดไปแล้วหากค้นพบรหัสผ่านรูท) ของระบบทั้งหมด

สรุปแล้วฉันเหลือสิ่งที่ระบุไว้ในครั้งก่อน: เราจะมีระบบหรือเครื่องจักรที่เสถียรตราบเท่าที่ผู้ใช้และโดยเฉพาะผู้ดูแลระบบต้องรับผิดชอบมิฉะนั้น ... ไม่.

สวัสดีที่รักฉันรอความคิดเห็นของคุณ :)

ในนั้นเป็นจุดสำหรับ linux เนื่องจาก X แต่ละตัวสามารถมาถึงและแม้ว่าเขาจะค้นพบรหัสผ่านของผู้ใช้ปกติ แต่ก็ต้องเสียค่าไข่เพื่อค้นพบรูท!

แต่ใน windows คุณจะค้นพบรหัสผ่านของผู้ดูแลระบบ (ซึ่งไม่ใช่เรื่องยาก) และบูม! คุณสามารถถอนการติดตั้งโปรแกรมได้แล้ว !! XD

ทักทาย !! และบทความดีๆ! ;)

ฉันคิดว่าอย่างที่ osuka บอกการค้นพบรูทนั้นต้องใช้เวลา

แต่มาสิ่งที่ฉันชอบและฉันอ้างจากโพสต์: « ... เราจะมีระบบหรือเครื่องจักรที่เสถียรตราบเท่าที่ผู้ใช้และโดยเฉพาะผู้ดูแลระบบต้องรับผิดชอบ ... »สิ่งนี้สำหรับฉันคือกุญแจสู่ความสำเร็จของ ความปลอดภัย. ฉันไม่ได้เป็นผู้ใช้ Windows โดยตรงมาหลายปีแล้ว (ผู้ใช้โดยตรงเพราะฉันไม่ได้ติดตั้งที่บ้านฉันใช้ที่มหาวิทยาลัยสำหรับโปรแกรมแบบชำระเงินบางโปรแกรมที่ใช้ที่นั่นเท่านั้น) แต่เมื่อเป็นเช่นนั้นมีน้อยครั้งมาก ฮะมีปัญหากับไวรัสและอื่น ๆ ดังนั้นฉันคิดว่ากุญแจสำคัญอยู่ที่การฝึกอบรมผู้ใช้และเหนือสิ่งอื่นใดในผู้ที่ทำงานติดตั้งเครือข่ายและอุปกรณ์สำหรับ บริษัท / ธนาคาร / หน่วยงานของรัฐ เนื่องจากความล้มเหลวของมนุษย์สามารถสร้างความล้มเหลวของคอมพิวเตอร์ได้ ฉันหมายถึงเพียงผิวเผินเล็กน้อยแล้ว tmb ต้องดูว่าระบบดีหรือไม่ แต่มันก็เป็นอีกปัญหาหนึ่งถ้าผู้ใช้มีความสามารถที่ละเอียดอ่อนมันควรจะซับซ้อนกว่า (ไม่เป็นไปไม่ได้) มากกว่าปกติในการป้อน a ระบบ.

แล้วพบกันใหม่

ทำงานได้ดีเยี่ยมกับบทความ N @ ty

ฉันสงสัยว่า: ผู้ใช้ Linux ที่ลงชื่อเข้าใช้ในฐานะรูทมีความเสี่ยงในฐานะผู้ใช้ windows หรือไม่? และถอยหลัง

ผู้ใช้ Windows เข้าสู่ระบบ จำกัด ปลอดภัยเท่ากับผู้ใช้ Linux หรือไม่?

อ่าาา ... แปลว่าเขาพูดอะไร? ... ฉันไม่เข้าใจ ... อย่าเอลิสต์ !!!

@ ขอบคุณทุกความคิดเห็นในตอนท้ายของวันมันค่อนข้างใกล้เคียงกัน ... ปลอดภัยกว่ามากก็จริง แต่ก็คล้ายกัน ....

รายการของคุณน่าสนใจมาก ...

เป็นตรรกะที่ Linux ปลอดภัยเกินไปเนื่องจากอัลกอริธึมความปลอดภัยและการจัดการของผู้ดูแลระบบ วิธีนี้ช่วยป้องกันไม่ให้ผู้ใช้สร้างความหายนะในระบบของเราและในทางกลับกันปกป้องเราจากการบุกรุกที่เป็นอันตรายของโปรแกรมที่เป็นอันตรายหรือที่เรียกว่าไวรัส ...

มันเป็นตรรกะที่เป็นเช่นนั้นหลายครั้งฉันไม่เข้าใจว่าการรักษาความปลอดภัยง่ายเกินไปใน Windows อย่างไร

sudo rm เอสตี้

sudo rm esty = ฉันเป็นเพื่อนของพระเจ้าและฉันลบ esty

ลบ esty ??? ... ฮ่าฮ่า ... คุณจะเห็นฉันพบสิ่งที่น่าสนใจมากที่จะได้รับแม้กระทั่งโพสต์วันเสาร์ : ง

@esty: rm ก็เหมือนกับคำสั่งลบ DOS นั่นคือมันจะลบบางอย่าง ในกรณีนี้ให้ลบ esty

คำสั่ง "sudo rm -rf /" จะลบโฟลเดอร์ซ้ำ ๆ โดยไม่ถาม (สำหรับ -rf) ว่าอะไรอยู่ข้างใน / (ซึ่งเป็นไดเรกทอรีรากซึ่งมีสื่อทั้งหมดที่เชื่อมต่อกับคอมพิวเตอร์รวมถึง แต่ไม่ จำกัด เฉพาะฮาร์ดทั้งหมด ไดรฟ์ปากกาไดรฟ์ตัวอ่านหน่วยความจำ ฯลฯ

ดังนั้นหากคุณเคยเปลี่ยนไปใช้ linux และโทรลล์บอกให้คุณใส่สิ่งนั้นอย่าทำ;)

@esty: นี่คือการประกาศสงคราม!