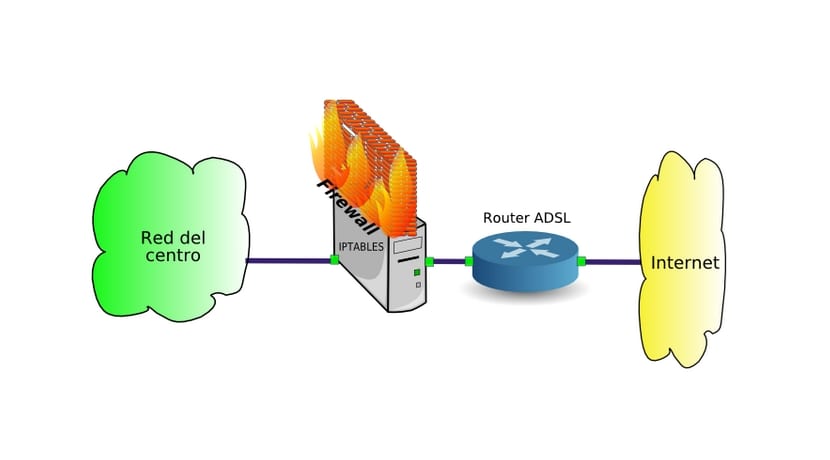

பாரா லினக்ஸில் ஃபயர்வால் அல்லது ஃபயர்வாலை உள்ளமைக்கவும், நாம் iptables ஐப் பயன்படுத்தலாம், பல பயனர்களால் மறக்கப்பட்டதாகத் தோன்றும் சக்திவாய்ந்த கருவி. இணைப்பு மட்டத்தில் போக்குவரத்தை வடிகட்ட ebtables மற்றும் arptables அல்லது பயன்பாட்டு மட்டத்தில் Squid போன்ற பிற முறைகள் இருந்தாலும், iptables பெரும்பாலான சந்தர்ப்பங்களில் மிகவும் பயனுள்ளதாக இருக்கும், எங்கள் அமைப்பில் போக்குவரத்து மற்றும் போக்குவரத்து மட்டத்தில் நல்ல பாதுகாப்பை செயல்படுத்துகிறது.

லினக்ஸ் கர்னல் iptables ஐ செயல்படுத்துகிறது, இது ஒரு பகுதியாகும் பாக்கெட்டுகளை வடிகட்டுவதை கவனித்துக்கொள்கிறது இந்த கட்டுரையில் ஒரு எளிய வழியில் கட்டமைக்க நாங்கள் உங்களுக்கு கற்பிக்கிறோம். எளிமையாகச் சொல்வதானால், உங்கள் அணியை சாத்தியமான அச்சுறுத்தல்களிலிருந்து தனிமைப்படுத்தி, எந்த தகவலை உள்ளிடலாம் மற்றும் நுழைய முடியாது என்பதை iptables அடையாளம் காட்டுகிறது. ஃபயர்ஹோல், ஃபயர்ஸ்டார்ட்டர் போன்ற பிற திட்டங்கள் இருந்தாலும், இந்த ஃபயர்வால் திட்டங்கள் பல ஐப்டேபிள்களைப் பயன்படுத்துகின்றன ...

சரி, வேலைக்கு வருவோம், எடுத்துக்காட்டுகளுடன் நீங்கள் எல்லாவற்றையும் நன்றாக புரிந்துகொள்வீர்கள் (இந்த சந்தர்ப்பங்களில் சலுகைகள் இருப்பது அவசியம், எனவே கட்டளைக்கு முன்னால் சூடோவைப் பயன்படுத்தவும் அல்லது வேராகவும்):

ஐப்டேபிள்களைப் பயன்படுத்துவதற்கான பொதுவான வழி வடிகட்டி கொள்கையை உருவாக்குவது:

IPTABLES -ARGUMENTS I / O நடவடிக்கை

-ARGUMENT எங்கே நாம் பயன்படுத்தும் வாதம், இயல்புநிலைக் கொள்கையை நிறுவுவதற்கு பொதுவாக -P, நாங்கள் கட்டமைத்த கொள்கைகளைப் பார்க்க -L போன்ற மற்றவர்கள் இருந்தாலும், உருவாக்கிய கொள்கையை நீக்க -F, பைட் மற்றும் பாக்கெட் கவுண்டர்களை மீட்டமைக்க -Z போன்றவை. மற்றொரு விருப்பம் -A ஒரு கொள்கையைச் சேர்ப்பது (இயல்புநிலையாக அல்ல), -நான் ஒரு குறிப்பிட்ட நிலையில் ஒரு விதியைச் செருக, மற்றும் கொடுக்கப்பட்ட விதியை நீக்க -D. -P நெறிமுறைகள், -ஸ்போர்ட் மூல துறைமுகம், இலக்கு துறைமுகத்திற்கான துறை, -ஐ உள்வரும் இடைமுகம், -ஒ வெளிச்செல்லும் இடைமுகம், -s மூல ஐபி முகவரி மற்றும் -d இலக்கு ஐபி முகவரி ஆகியவற்றை சுட்டிக்காட்ட பிற வாதங்களும் இருக்கும்.

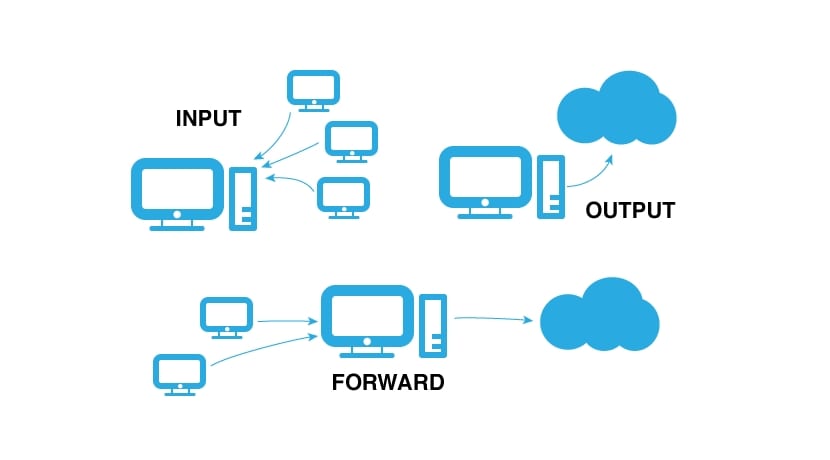

மேலும் I / O என்றால் குறிக்கும் அரசியல் இது INPUT உள்ளீட்டில், OUTPUT வெளியீட்டிற்குப் பயன்படுத்தப்படுகிறது அல்லது இது ஒரு முன்னோக்கி போக்குவரத்து திசைதிருப்பலாகும் (PREROUTING, POSTROUTING போன்றவை உள்ளன, ஆனால் நாங்கள் அவற்றைப் பயன்படுத்த மாட்டோம்). இறுதியாக, நான் ACTION என்று அழைத்ததை நாங்கள் ஏற்றுக்கொண்டால் ACCEPT மதிப்பை எடுக்கலாம், நாங்கள் நிராகரித்தால் நிராகரிக்கலாம் அல்லது அகற்றினால் கைவிடலாம். DROP க்கும் REJECT க்கும் உள்ள வித்தியாசம் என்னவென்றால், REJECT உடன் ஒரு பாக்கெட் நிராகரிக்கப்படும்போது, அதை உருவாக்கிய இயந்திரம் அது நிராகரிக்கப்பட்டது என்பதை அறிந்து கொள்ளும், ஆனால் DROP உடன் அது அமைதியாக செயல்படுகிறது மற்றும் தாக்குதல் நடத்தியவர் அல்லது தோற்றம் என்ன நடந்தது என்று தெரியாது, மற்றும் இல்லை எங்களிடம் ஃபயர்வால் இருக்கிறதா அல்லது இணைப்பு தோல்வியுற்றதா என்பதை அறிந்து கொள்ளுங்கள். சிஸ்லாக் பின்தொடர்தலை அனுப்பும் LOG போன்ற மற்றவர்களும் உள்ளனர் ...

விதிகளை மாற்ற, எங்கள் விருப்பமான உரை எடிட்டர், நானோ, கெடிட், ... உடன் ஐப்டேபிள்ஸ் கோப்பை நாங்கள் திருத்தலாம் அல்லது விதிகளுடன் ஸ்கிரிப்ட்களை உருவாக்கலாம் (நீங்கள் அவற்றை மீற விரும்பினால், நீங்கள் ஒரு # வரியின் முன் வைப்பதன் மூலம் அதைச் செய்யலாம் ஒரு கருத்தாக புறக்கணிக்கப்படுகிறது) கட்டளைகளுடன் கன்சோல் மூலம் அதை இங்கே விளக்குவோம். டெபியன் மற்றும் டெரிவேடிவ்களில் நீங்கள் iptables-save மற்றும் iptables- மீட்டமைக்கும் கருவிகளையும் பயன்படுத்தலாம் ...

எல்லாவற்றையும் தடுப்பதே மிக தீவிரமான கொள்கை, முற்றிலும் அனைத்து போக்குவரத்தும், ஆனால் இது எங்களை தனிமைப்படுத்தும்,

iptables -P INPUT DROP

அதையெல்லாம் ஏற்க:

iptables -P INPUT ACCEPT

நாம் அதை விரும்பினால் எங்கள் குழுவிலிருந்து வெளிச்செல்லும் அனைத்து போக்குவரத்தும் ஏற்றுக்கொள்ளப்படுகின்றன:

iptables -P OUTPUT ACEPT

La மற்றொரு கொள்கை அனைத்து கொள்கைகளையும் அழிக்க வேண்டும் இதனுடன் iptables இலிருந்து:

iptables -F

மேலும் உறுதியான விதிகளுக்கு செல்வோம்உங்களிடம் ஒரு வலை சேவையகம் இருப்பதாக கற்பனை செய்து பாருங்கள், எனவே போர்ட் 80 வழியாக போக்குவரத்து அனுமதிக்கப்பட வேண்டும்:

iptables -A INPUT -p tcp --dport 80 -j ACCEPT

முந்தைய விதிக்கு கூடுதலாக, iptables உடன் ஒரு குழுவை நாங்கள் விரும்புகிறோம் எங்கள் சப்நெட்டில் உள்ள கணினிகளால் மட்டுமே பார்க்க முடியும் அது வெளிப்புற நெட்வொர்க்கால் கவனிக்கப்படாது:

iptables -A INPUT -p tcp -s 192.168.30.0/24 --dport 80 -j ACCEPT

முந்தைய வரியில், ஐப்டேபிள்களுக்கு நாங்கள் சொல்வது ஒரு விதி -A ஐச் சேர்ப்பதாகும், இதனால் INPUT உள்ளீடுகள் மற்றும் TCP நெறிமுறை, போர்ட் 80 வழியாக ஏற்றுக்கொள்ளப்படுகின்றன. இப்போது நீங்கள் என்னை விரும்புகிறீர்கள் என்று கற்பனை செய்து பாருங்கள் இணைய உலாவல் நிராகரிக்கப்பட்டது இயங்கும் iptables வழியாக செல்லும் உள்ளூர் இயந்திரங்களுக்கு:

iptables -t filter -A FORWARD -i eth1 -o eth0 -p tcp --dport 80 DROP

பயன்பாடு எளிது என்று நான் நினைக்கிறேன், iptables இன் ஒவ்வொரு அளவுருவும் என்ன என்பதைக் கணக்கில் எடுத்துக்கொண்டு, எளிய விதிகளைச் சேர்க்கலாம். நாங்கள் கற்பனை செய்யும் அனைத்து சேர்க்கைகளையும் விதிகளையும் நீங்கள் செய்யலாம் ... என்னை மேலும் நீட்டிக்காமல் இருக்க, இன்னும் ஒரு விஷயத்தைச் சேர்க்கவும், அதாவது இயந்திரம் மறுதொடக்கம் செய்யப்பட்டால், உருவாக்கப்பட்ட கொள்கைகள் நீக்கப்படும். அட்டவணைகள் மறுதொடக்கம் செய்யப்பட்டு முந்தையதைப் போலவே இருக்கும், எனவே, நீங்கள் விதிகளை நன்கு வரையறுத்தவுடன், நீங்கள் அவற்றை நிரந்தரமாக்க விரும்பினால், நீங்கள் அவற்றை /etc/rc.local இலிருந்து தொடங்க வேண்டும் அல்லது உங்களிடம் ஒரு டெபியன் அல்லது டெரிவேடிவ்கள் இருந்தால் எங்களுக்கு வழங்கப்பட்ட கருவிகளைப் பயன்படுத்துங்கள் (iptables-save, iptables-restore and iptables-apply).

IPTABLES இல் நான் காணும் முதல் கட்டுரை இதுவாகும், அடர்த்தியானது ஒரு நடுத்தர அளவிலான அறிவைக் கோருகிறது என்றாலும், நேரடியாக செல்கிறது.

எல்லோரும் அதை "விரைவான குறிப்பு கையேடாக" பயன்படுத்த பரிந்துரைக்கிறேன், ஏனெனில் இது நன்றாக ஒடுக்கப்பட்டு விளக்கப்பட்டுள்ளது. 8-)

பெரும்பாலான லினக்ஸ் விநியோகங்களில் systemd க்கு மாற்றம், பொதுவாக லினக்ஸின் பாதுகாப்பை ஒருவிதத்தில் பாதிக்கிறதா, மேலும் இந்த மாற்றம் எதிர்கால மற்றும் லினக்ஸ் விநியோகங்களின் சிறந்த அல்லது மோசமானதாக இருந்தால், எதிர்கால கட்டுரையில் நீங்கள் பேச விரும்புகிறேன். தேவுவானின் எதிர்காலம் (சிஸ்டம் இல்லாத டெபியன்) பற்றி அறியப்படுவதையும் நான் அறிய விரும்புகிறேன்.

மிக்க நன்றி நீங்கள் மிகச் சிறந்த கட்டுரைகளை உருவாக்குகிறீர்கள்.

மாங்கிள் அட்டவணையை விளக்கி ஒரு கட்டுரையை உருவாக்க முடியுமா?

பேஸ்புக்கை மட்டும் தடுக்கவா?