தி ஐபிஎம் பாதுகாப்பு ஆராய்ச்சியாளர்கள் வெளியிட்டனர் சில நாட்களுக்கு முன்பு அவர்கள் கண்டறிந்தனர் தீம்பொருளின் புதிய குடும்பம் "ஜீரோ கிளியர்", xHunt உடன் ஈரானிய ஹேக்கர் குழு APT34 ஆல் உருவாக்கப்பட்டது, இந்த தீம்பொருள் மத்திய கிழக்கில் தொழில்துறை மற்றும் எரிசக்தி துறைகளுக்கு எதிராக இயக்கப்படுகிறது. பாதிக்கப்பட்ட நிறுவனங்களின் பெயர்களை புலனாய்வாளர்கள் வெளியிடவில்லை, ஆனால் தீம்பொருளைப் பகுப்பாய்வு செய்தனர் ஒரு விரிவான 28 பக்க அறிக்கை.

ஜீரோ கிளியர் விண்டோஸை மட்டுமே பாதிக்கிறது அதன் பெயர் அதை விவரிக்கையில் நிரல் தரவுத்தளத்தின் (பி.டி.பி) பாதை அதன் பைனரி கோப்பு மாஸ்டர் துவக்க பதிவை மேலெழுதும் ஒரு அழிவுகரமான தாக்குதலை இயக்க பயன்படுகிறது (MBR) மற்றும் சமரசம் செய்யப்பட்ட விண்டோஸ் கணினிகளில் பகிர்வுகள்.

ஜீரோ கிளியர் ஒரு தீம்பொருளாக வகைப்படுத்தப்பட்டுள்ளது, இது "ஷாமூன்" உடன் ஒத்த நடத்தை கொண்டது (இது ஒரு தீம்பொருள் 2012 ஆம் ஆண்டிலிருந்து எண்ணெய் நிறுவனங்கள் மீதான தாக்குதல்களுக்குப் பயன்படுத்தப்பட்டதால் நிறையப் பேசப்பட்டது) ஷாமூன் மற்றும் ஜீரோக்லியர் ஆகியவை ஒத்த திறன்களையும் நடத்தைகளையும் கொண்டிருந்தாலும், இவை இரண்டும் தனித்தனியான மற்றும் தனித்துவமான தீம்பொருள்கள் என்று ஆராய்ச்சியாளர்கள் கூறுகின்றனர்.

ஷாமூன் தீம்பொருளைப் போல, ஜீரோ கிளியர் "எல்டோஸின் ரா டிஸ்க்" என்று அழைக்கப்படும் முறையான வன் வட்டு கட்டுப்படுத்தியையும் பயன்படுத்துகிறது., விண்டோஸ் இயங்கும் குறிப்பிட்ட கணினிகளின் முதன்மை துவக்க பதிவு (MBR) மற்றும் வட்டு பகிர்வுகளை மேலெழுத.

கட்டுப்படுத்தி என்றாலும் இரண்டு கையொப்பமிடப்படவில்லை, மெய்நிகர் ஒரு மெய்நிகர் பாக்ஸ் இயக்கியை ஏற்றுவதன் மூலம் அதை இயக்க நிர்வகிக்கிறது பாதிக்கப்படக்கூடிய ஆனால் கையொப்பமிடப்படாத, கையொப்ப சரிபார்ப்பு பொறிமுறையைத் தவிர்ப்பதற்கும் கையொப்பமிடாத எல்டோஸ் இயக்கியை ஏற்றுவதற்கும் அதைப் பயன்படுத்துகிறது.

இந்த தீம்பொருள் முரட்டுத்தனமான தாக்குதல்கள் மூலம் தொடங்கப்படுகிறது பலவீனமான பாதுகாப்பான பிணைய அமைப்புகளுக்கான அணுகலைப் பெற. தாக்குதல் நடத்தியவர்கள் இலக்கு சாதனத்தை பாதித்தவுடன், அவர்கள் தீம்பொருளைப் பரப்புகிறார்கள் நோய்த்தொற்றின் கடைசி கட்டமாக நிறுவன நெட்வொர்க் வழியாக.

"ஜீரோ கிளியர் கிளீனர் என்பது ஒட்டுமொத்த தாக்குதலின் இறுதி கட்டத்தின் ஒரு பகுதியாகும். இது 32-பிட் மற்றும் 64-பிட் அமைப்புகளுக்கு ஏற்றவாறு இரண்டு வெவ்வேறு வடிவங்களை வரிசைப்படுத்த வடிவமைக்கப்பட்டுள்ளது.

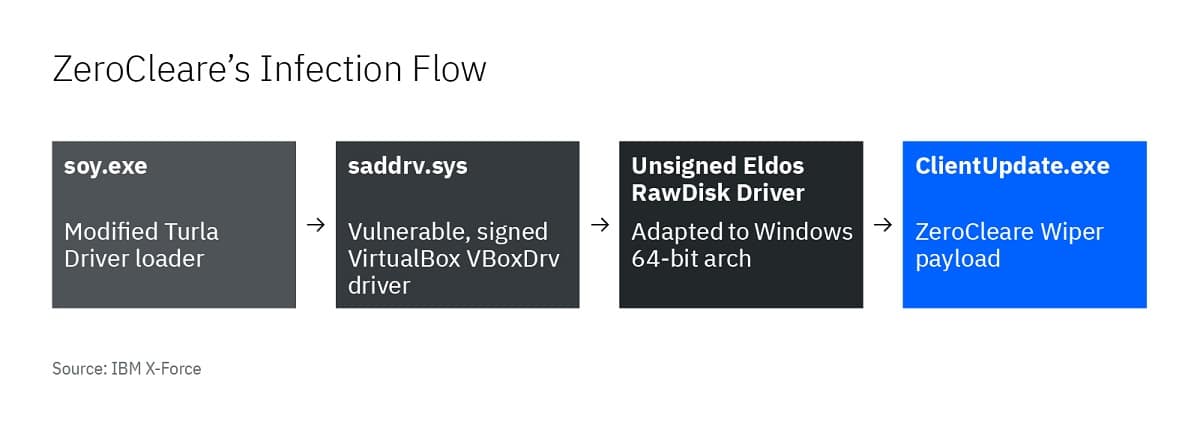

64-பிட் கணினிகளில் நிகழ்வுகளின் பொதுவான ஓட்டம் பாதிக்கப்படக்கூடிய கையொப்பமிடப்பட்ட இயக்கியைப் பயன்படுத்துவதும், பின்னர் அதை இலக்கு சாதனத்தில் சுரண்டுவதும் விண்டோஸ் வன்பொருள் சுருக்க அடுக்கைத் தவிர்ப்பதற்கும், கையொப்பமிடப்படாத இயக்கிகள் 64-பிட்டில் இயங்குவதைத் தடுக்கும் சில இயக்க முறைமை பாதுகாப்புகளைத் தவிர்ப்பதற்கும் ஜீரோ கிளீரை அனுமதிக்கிறது. இயந்திரங்கள் ', ஐபிஎம் அறிக்கையைப் படிக்கிறது.

இந்த சங்கிலியின் முதல் கட்டுப்படுத்தி soy.exe என அழைக்கப்படுகிறது இது துர்லா இயக்கி ஏற்றியின் மாற்றியமைக்கப்பட்ட பதிப்பாகும்.

மெய்நிகர் பாக்ஸ் கட்டுப்படுத்தியின் பாதிக்கப்படக்கூடிய பதிப்பை ஏற்றுவதற்கு அந்த கட்டுப்படுத்தி பயன்படுத்தப்படுகிறது, எல்டோஸ் ரா டிஸ்க் டிரைவரை ஏற்றுவதற்கு தாக்குபவர்கள் சுரண்டிக்கொள்கிறார்கள். ரா டிஸ்க் என்பது கோப்புகள் மற்றும் பகிர்வுகளுடன் தொடர்புகொள்வதற்குப் பயன்படுத்தப்படும் ஒரு முறையான பயன்பாடாகும், மேலும் இது எம்.பீ.ஆரை அணுக ஷாமூன் தாக்குபவர்களால் பயன்படுத்தப்பட்டது.

சாதனத்தின் மையப்பகுதிக்கான அணுகலைப் பெற, விண்டோஸ் கட்டுப்பாடுகளைத் தவிர்ப்பதற்கு வேண்டுமென்றே பாதிக்கப்படக்கூடிய இயக்கி மற்றும் தீங்கிழைக்கும் பவர்ஷெல் / தொகுதி ஸ்கிரிப்ட்களை ஜீரோக்லியர் பயன்படுத்துகிறது. இந்த தந்திரங்களைச் சேர்ப்பதன் மூலம், பாதிக்கப்பட்ட நெட்வொர்க்கில் ஜீரோ கிளியர் ஏராளமான சாதனங்களுக்கு பரவியது, ஆயிரக்கணக்கான சாதனங்களை பாதிக்கக்கூடிய ஒரு அழிவுகரமான தாக்குதலின் விதைகளை விதைத்து, முழுமையாக மீட்க மாதங்கள் ஆகக்கூடிய செயலிழப்புகளை ஏற்படுத்தும், "

என்றாலும் இணைய உளவுத்துறையில் கவனம் செலுத்துவதை ஆராய்ச்சியாளர்கள் அம்பலப்படுத்தும் பல APT பிரச்சாரங்கள், அதே குழுக்களில் சில அழிவுகரமான நடவடிக்கைகளையும் செய்கின்றன. வரலாற்று ரீதியாக, இந்த நடவடிக்கைகள் பல மத்திய கிழக்கில் நடந்துள்ளன மற்றும் எரிசக்தி நிறுவனங்கள் மற்றும் உற்பத்தி வசதிகளில் கவனம் செலுத்தியுள்ளன, அவை முக்கியமான தேசிய சொத்துக்கள்.

ஆராய்ச்சியாளர்கள் எந்த அமைப்பின் பெயர்களையும் 100% உயர்த்தவில்லை என்றாலும் இந்த தீம்பொருளுக்கு காரணம் என்று கூறப்படுகிறது, முதலில் அவர்கள் ஜீரோ கிளீரை உருவாக்குவதில் APT33 பங்கேற்றதாக கருத்து தெரிவித்தனர்.

பின்னர் ஐபிஎம் APT33 மற்றும் APT34 ஆகியவை ஜீரோ கிளீரை உருவாக்கியதாகக் கூறின, ஆனால் ஆவணம் வெளியான சிறிது நேரத்திலேயே, பண்புக்கூறு xHunt மற்றும் APT34 என மாறியது, மேலும் அவை XNUMX சதவீதம் உறுதியாக இல்லை என்று ஆராய்ச்சியாளர்கள் ஒப்புக்கொண்டனர்.

ஆய்வாளர்களின் கூற்றுப்படி, ஜீரோ கிளியர் தாக்குதல்கள் சந்தர்ப்பவாதமல்ல அவை குறிப்பிட்ட துறைகள் மற்றும் அமைப்புகளுக்கு எதிரான நடவடிக்கைகளாகத் தோன்றுகின்றன.