Det finns en uppsjö av Linux-distributioner, även om de flesta av dem inte bidrar med något särskilt användbart eller nytt. I det här inlägget kommer vi att ta itu med ett av undantagen eftersom vi kommer att se hur man installerar KaliLinux.

Denna Debian-baserade distribution är anpassad för användning i datorsäkerhetsaktiviteter, utan tvekan en av de sektorer av teknisk verksamhet som kommer att växa mest under de kommande åren. Det faktum att alla verktyg som Kali Linux innehåller är och kommer att vara gratis (utöver att vara öppen källkod) gör det utan tvekan ett alternativ att överväga.

Vad är ett penetrationstest

Kali Linux är en distribution för att köra penetrationstester.

Ett penetrationstest är uEtt sätt att hitta sårbarheter i ett datorsystem genom att simulera en attack liksom brottslingar.

Processen består av följande steg

- planering: I detta skede definieras målen för testet och i vilken del av systemet det kommer att utföras. Det bestämmer också vilka typer av kontroller som ska utföras och nödvändig information samlas in för att de ska lyckas.

- Utforskning: I detta skede kommer ett försök att göras för att förstå hur den applikation som studeras kommer att reagera på intrångsförsök. Detta kan göras antingen genom att analysera applikationens kod innan den körs eller medan den körs.

- Sökning och användning av svaga punkter: I detta skede testas olika typer av datorattacker för att upptäcka sårbarheter och när de väl upptäckts, försök att dra fördel av dem.

- Åtkomstbeständighet: Målet med detta steg är att försöka hålla obehörig åtkomst oupptäckt så länge som möjligt.

- analys: När testet är klart avgörs vilka sårbarheter som upptäcktes, vilken information som erhölls och hur länge attacken varade utan att ha upptäckts.

Det finns flera typer av penetrationstester. Några av dem är:

- Externa tester: De är riktade mot de delar av ett datorsystem som kan nås utifrån. Detta är fallet med mobilapplikationer, webbplatser, e-postservrar eller domännamn. Försök kommer att göras att använda dem för att få tillgång till privata uppgifter.

- Interna tester: Det simulerar någons attack mot systemet från insidan. Antingen en person som faktiskt fick tillgång eller som har fått det genom nätfisketekniker.

- Blind test: Utvärderarna vet vad målet kommer att vara, men inte vilken form attacken kommer att ha.

- Dubbelblinda tester: Säkerhetschefer vet inte ens att ett test pågår.

- Riktade tester: Säkerhetspersonal och testare känner till målen och sättet för attacken och delar information.

Hur man installerar Kali Linux

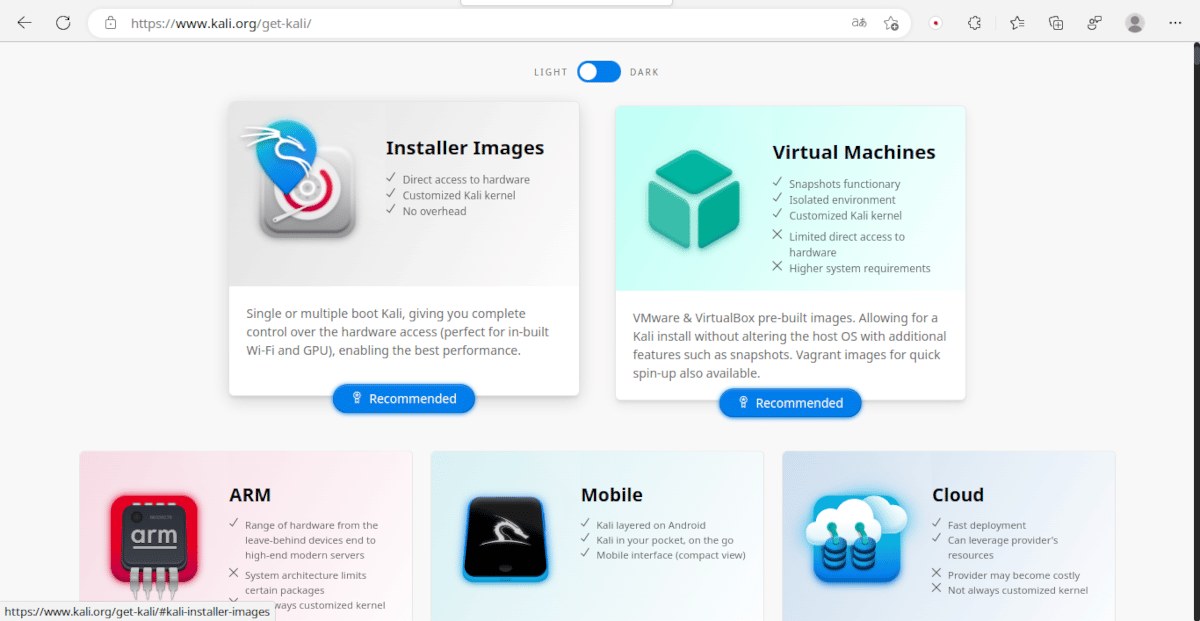

På Kali Linux-webbplatsen hittar vi olika alternativ att ladda ner. Vissa kan installeras och andra stöder Live-läge.

En av egenskaperna hos Kali Linux är att det verkligen kan beskrivas som plattformsoberoende. eftersom den kan köras på enkortsdatorer som Raspberry Pi såväl som den mest kraftfulla persondatorn. Det är därför vi har flera alternativ när vi väljer vad vi ska ladda ner.

- Installerbara bilder: De kan installeras utan behov av en internetanslutning. Till skillnad från andra Linux-distributioner kan de inte köras i live-läge (med RAM som om det vore en disk). Installerbara versioner rekommenderas när du inte vet vilket alternativ du ska välja.

- Nätverksinstallerbara bilder: Detta installationsmedium kräver en Internetanslutning för att paketen ska installeras. Detta har fördelen att det kommer att installera de senaste versionerna, men nackdelen att det tar längre tid att installera. Den kräver mindre kapacitetsstöd än den tidigare metoden och stöder inte heller live-läge.

- Livebilder: Den kan köras från en dvd- eller flashenhet utan att installera eller använda den som installationsmedia, men till skillnad från de tidigare metoderna stöder den inte anpassning.

- Att göra: Som namnet indikerar inkluderar detta alternativ absolut hela utbudet av Kali Linux-verktyg. Den kräver ett lagringsmedium med stor kapacitet och finns i två versioner: Installerbar och Live.

Anpassningar

Installerbara versioner låter oss välja skrivbordet och olika paketkategoriers. Standardskrivbordet är XFCE även om det också är möjligt att installera andra. På samma sätt kan systemet användas med applikationer utan grafiskt gränssnitt.

Samlingar av paket (Metapaket) tillgängliga

Metapaket är kategorier eller samlingar av paket som kan installeras tillsammans. under eller efter installationen: Några av dem är:

- kali-desktop-core: Verktyg som krävs av applikationer med grafiskt gränssnitt

- kali-desktop-e17: Upplysningsfönsterhanterare

- kali-desktop-gnome: GNOME-skrivbordet

- kali-desktop-i3: i3 fönsterhanterare

- kali-desktop-kde: KDE-skrivbord

- kali-desktop-lxde: LXDE-skrivbord

- kali-desktop-mate: Matt skrivbord

- kali-desktop-xfce: Xfce skrivbord

- kali-tools-gpu: Verktyg som kräver intensiv användning av grafikkortet

- kali-tools-hardware: verktyg för hackning av hårdvara

- kali-tools-crypto-stego: verktyg baserade på kryptografi och steganografi

- kali-tools-fuzzing: För fuzzing protokoll

- kali-tools-802-11:802.11: Verktyg för trådlösa nätverk

- kali-tools-bluetooth: Analys av Bluetooth-enheter

- kali-tools-rfid: verktyg för radiofrekvensidentifiering

- kali-tools-sdr: mjukvarudefinierade radioverktyg

- kali-tools-voip: röst över IP-verktyg

- kali-tools-windows-resurser: Verktyg för analys av Windows-system.

Installationsprocedur

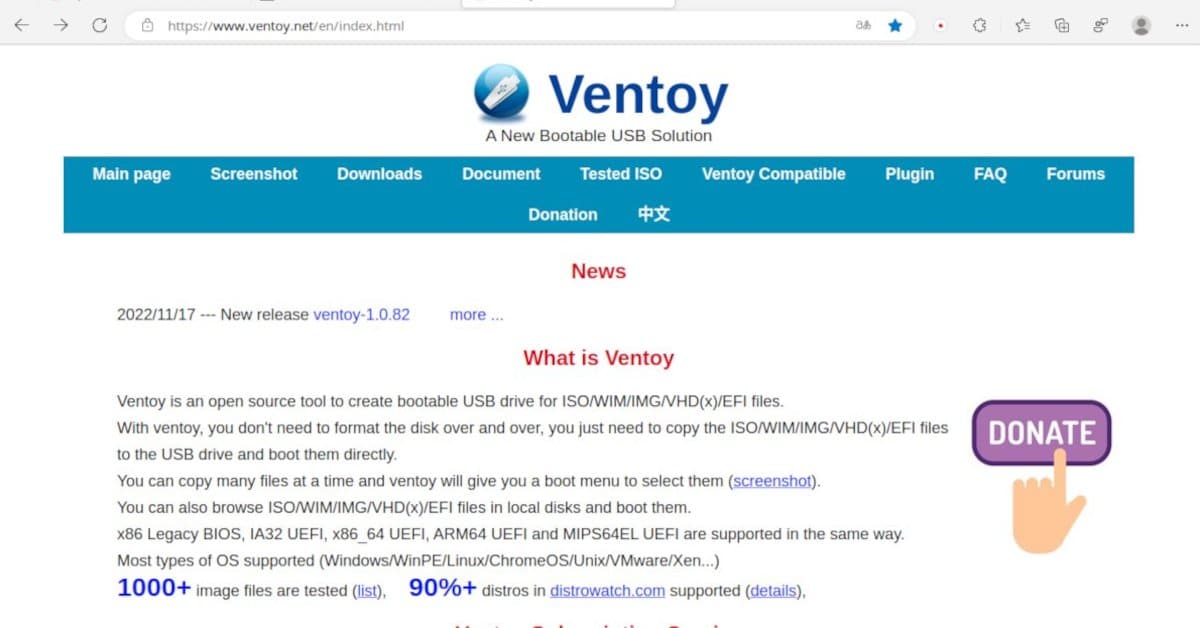

Även om det finns många verktyg för att skapa Kali Linux installationsmedia, är Ventoy idealisk eftersom vi bara behöver dra bilden till flashenheten.

Som vi sa finns det många varianter av Kali Linux med olika installationsmetoder.. Låt oss fokusera på den 64-bitars installerbara bilden. För andra versioner och arkitekturer kan du konsultera officiell dokumentation.

Systemkraven är:

- 128 MB RAM (512 MB rekommenderas) och 2 GB diskutrymme om inget grafiskt gränssnitt används.

- 2 GB RAM och 20 GB diskutrymme med skrivbord och samling av paket som standard.

- Minst 8 GB RAM för de mest resurskrävande applikationerna.

Stegen som måste följas är:

- Ansvarsfrihet Kali Linux-bilden.

- Spara bilden på installationsminnet. Min rekommendation är att använda blåsigt.

- I BIOS-alternativen inaktiverar du säker start och väljer flashenheten som startenhet.

- Starta om systemet.

- Välj mellan grafiskt eller textinstallationsläge.

- Välj språk.

- Ange din geografiska plats.

- Bestämmer tangentbordslayouten. Spanska från Spanien eller Latinamerika.

- Systemet kommer att försöka bestämma typen av nätverksanslutning. I fallet med ett trådlöst nätverk måste du ange motsvarande data.

- Om du vill kan du ange ett namn som identifierar utrustningen inom nätverket.

- Vad som följer är att ange kontodata inklusive fullständigt namn, användarnamn och lösenord.

- Nästa steg är att bestämma tidszonen.

- Steget du trycker på härnäst kan vara enkelt eller komplext. När installationsprogrammet visar dig de tillgängliga enheterna kan du säga åt det att använda hela enheten, använda tomt utrymme eller manuellt ställa in var Kali Linux ska installeras och hur mycket utrymme det kommer att ta upp.

- Bekräfta valet och vi bestämmer om vi krypterar disken.

- Om internetanslutningen kräver en proxy anger du nödvändiga uppgifter.

- Välj kategorier av paket som ska installeras.

- Bestäm var starthanteraren ska installeras.

- När installationen är klar, starta om systemet.