Tor är ett projekt vars huvudmål är utvecklingen av ett distribuerat kommunikationsnätverk med låg latens och ovanpå internet, sv avslöjar inte användarnas identitet, det vill säga deras IP-adress förblir anonym. Enligt detta koncept har webbläsaren vunnit mycket popularitet och har blivit allmänt använd i alla delar av världen, i allmänhet tillskrivs dess användning olagliga aktiviteter med tanke på dess egenskaper att tillåta anonymitet.

Även om webbläsaren erbjuds användare för att erbjuda säkrare surfning och framför allt för att erbjuda sin anonymitet. ESET-forskare släpptes nyligen har de upptäckt spridningen av en falsk version av Tor-webbläsaren av främlingar. Sedan en sammanställning av webbläsaren gjordes som var positionerad som den officiella ryska versionen av Tor-webbläsaren, medan dess skapare inte hade något att göra med denna sammanställning.

ESET: s främsta malware-forskare Anton Cherepanov sa det utredningen har identifierat tre bitcoinplånböcker som används av hackare sedan 2017.

'Varje plånbok innehåller ett relativt stort antal små transaktioner; vi anser att detta är en bekräftelse på att dessa plånböcker användes av den trojaniserade Tor-webbläsaren "

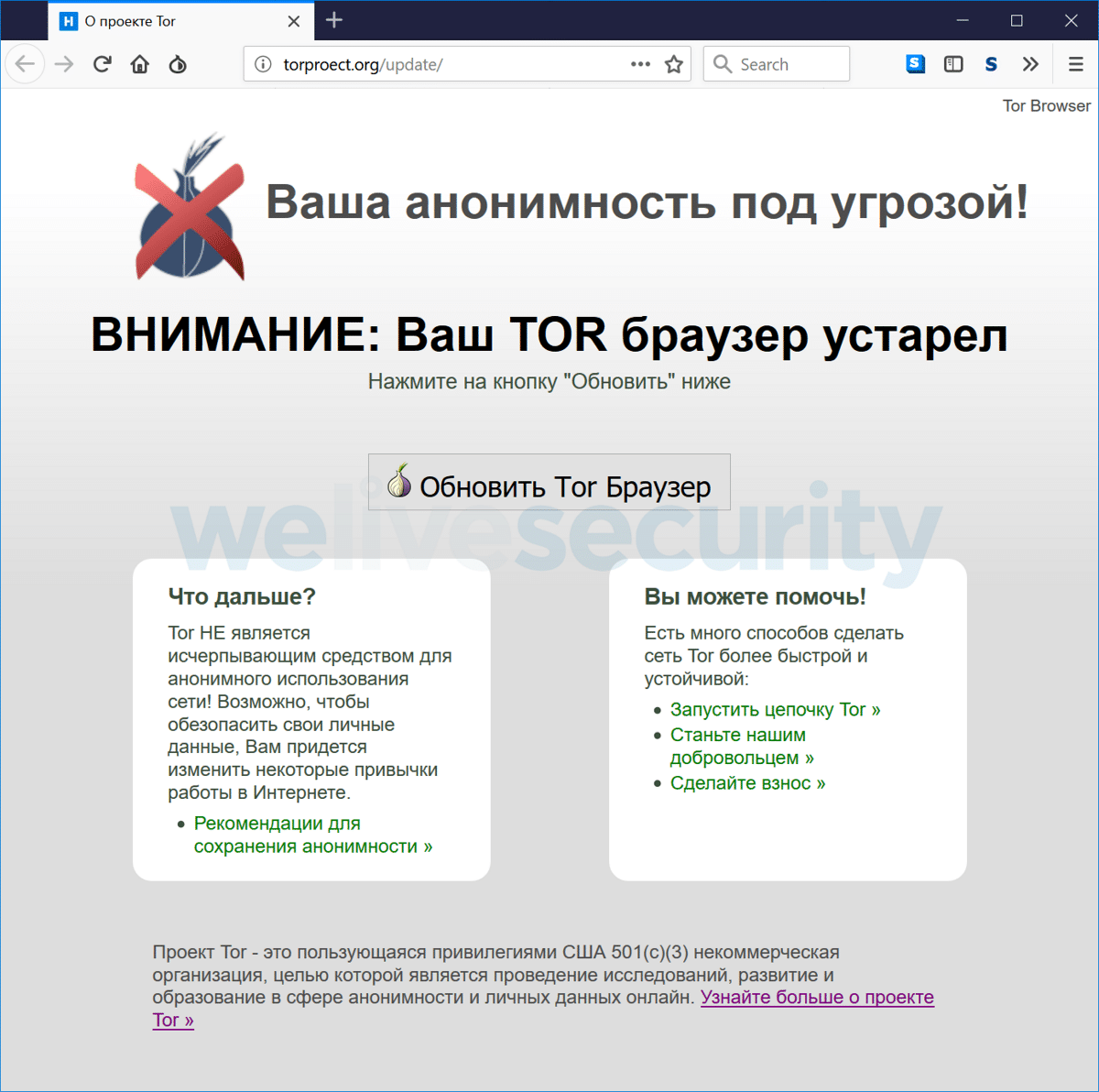

Målet av denna modifierade version av Tor skulle ersätta Bitcoin- och QIWI-plånböcker. För att vilseleda användare, skaparna av samlingen registrerade domänerna tor-browser.org och torproect.org (skiljer sig från den officiella webbplatsen torproJect.org i avsaknad av bokstaven "J", som många ryskspråkiga användare inte ser på).

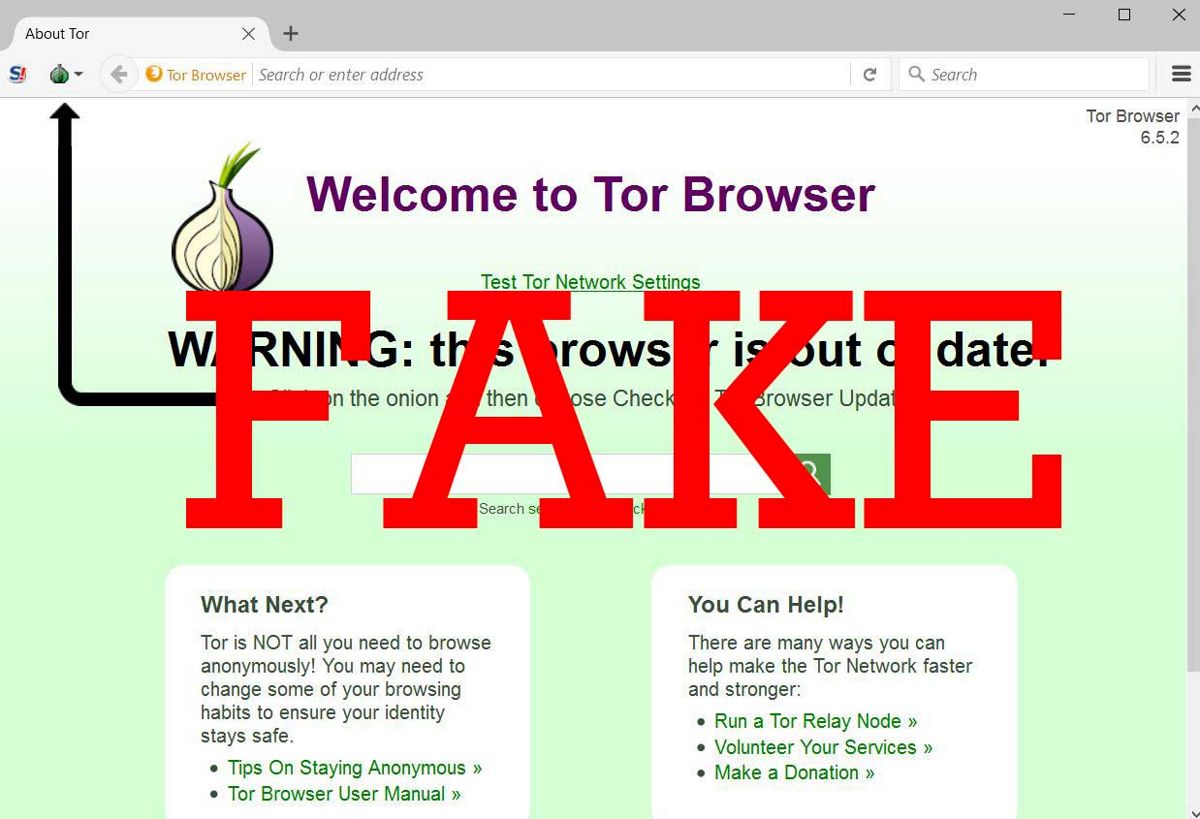

Platserna utformades som den officiella Tor-webbplatsen. Den första webbplatsen visade en varningssida om att använda en föråldrad version av Tor-webbläsaren och ett förslag om att installera en uppdatering (där den tillhandahållna länken erbjuder sammanställning med Trojan-programvaran) och i den andra upprepade innehållet sidan för att ladda ner Tor-webbläsaren.

Det är viktigt att nämna det den skadliga versionen av Tor konfigurerades endast för Windows.

Sedan 2017 har den skadliga Tor-webbläsaren marknadsförts i olika forum på ryska, i diskussioner relaterade till darknet, kryptovalutor, undvika Roskomnadzor-lås och sekretessfrågor.

För att distribuera webbläsaren på pastebin.com har också många sidor skapats som är optimerade att visas högst upp i sökmotorer om ämnen relaterade till olika olagliga operationer, censur, namn på kända politiker etc.

Sidor som annonserar för en falsk version av webbläsaren på pastebin.com har visats mer än 500 XNUMX gånger.

Den fiktiva uppsättningen baserades på Tor Browser 7.5-kodbasen Förutom de skadliga inbyggda funktionerna, justeringar av mindre användaragenter, inaktiverande av digital signaturverifiering för plugins och låsning av uppdateringsinstallationssystemet var det identiskt med den officiella Tor-webbläsaren.

Det skadliga infoget bestod av att fästa en innehållskontroll till HTTPS-plugin Överallt vanligt (lagt till ytterligare script.js-skript till manifest.json). De återstående ändringarna gjordes på konfigurationsnivån och alla binära delar förvarades i den officiella Tor-webbläsaren.

Skriptet inbyggt i HTTPS överallt, när varje sida öppnades, gick till admin-servern, som returnerade JavaScript-koden som ska köras i den aktuella sidan.

Management servern fungerade som en dold Tor-tjänst. Genom att utföra JavaScript-kod kan angripare organisera avlyssning av innehållet på webbformulär, ersättning eller döljning av godtyckliga element på sidorna, visning av fiktiva meddelanden etc.

Vid analys av den skadliga koden registrerades dock bara koden för att ersätta informationen om QIWI- och Bitcoin-plånböckerna på sidorna för acceptans av betalningsaccept. Under den skadliga aktiviteten ackumulerades 4.8 Bitcoins i plånböckerna för att ersätta dem, vilket motsvarar cirka 40 tusen dollar.