Обавештење да На ГитХуб-у су откривени различити пројекти заразе злонамерних програма који су усмерени на популарни ИДЕ "НетБеанс" и која се користи у процесу компилације за дистрибуцију злонамерног софтвера.

Истрага је то показала уз помоћ малвера о коме је реч, који се звао Оцтопус Сцаннер, бацкдоор-ови су прикривено скривени у 26 отворених пројеката са спремиштима на ГитХуб-у. Први трагови манифестације Оцтопус Сцаннер датирају из августа 2018. године.

Осигурање ланца снабдевања отвореног кода је огроман задатак. То превазилази безбедносну процену или само поправљање најновијих ЦВЕ-а. Сигурност ланца снабдевања односи се на интегритет целокупног екосистема за развој софтвера и испоруку. Од компромиса кода, до њиховог протока кроз ЦИ / ЦД цевовод до стварне испоруке издања, постоји потенцијал за губитак интегритета и безбедносних проблема током читавог животног циклуса.

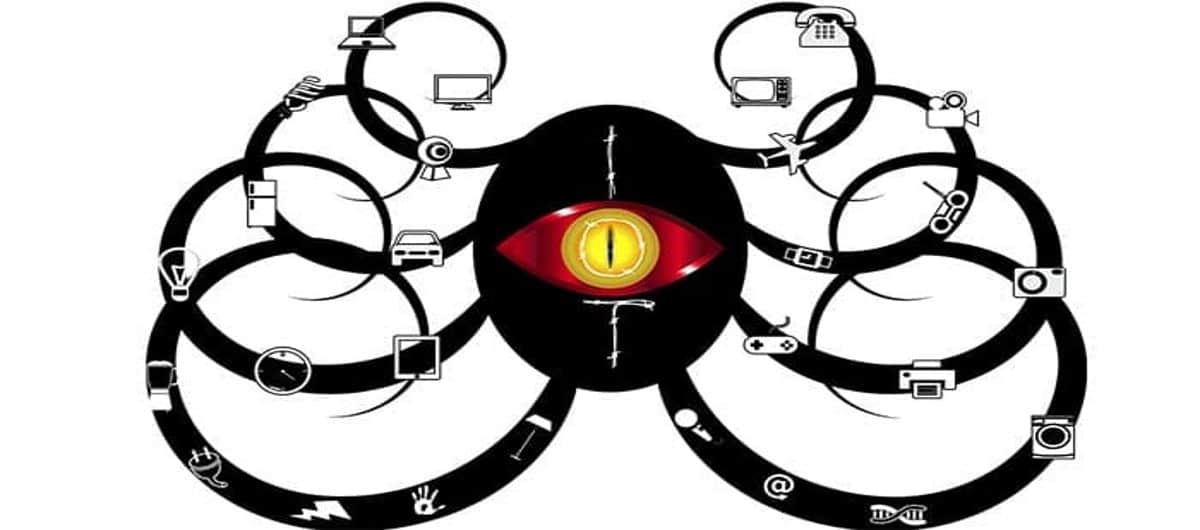

О скенеру хоботнице

Овај малвер је откривен можете открити датотеке помоћу НетБеанс пројеката и додати свој код да пројектује датотеке и прикупљене ЈАР датотеке.

Алгоритам рада је пронаћи директоријум НетБеанс код корисничких пројеката прелистајте све пројекте у овом директоријуму да бисте могли да злонамерну скрипту сместите у нбпројецт / цацхе.дат и извршите промене у датотеци нбпројецт / буилд-импл.кмл да бисте позвали ову скрипту сваки пут када је пројекат направљен.

Током компилације, копија злонамерног софтвера је укључена у настале ЈАР датотеке, који постају додатни извор дистрибуције. На пример, злонамерне датотеке су смештене у спремишта поменутих 26 отворених пројеката, као и у разним другим пројектима при издавању верзија нових верзија.

9. марта примили смо поруку истраживача безбедности који нас обавештава о скупу спремишта хостованих на ГитХуб-у која су вероватно ненамерно служила злонамерном софтверу. Након дубинске анализе самог малвера, открили смо нешто што раније нисмо видели на нашој платформи: малвер дизајниран да набраја НетБеанс пројекте и ставља га у бацкдоор који користи процес израде и проистекле артефакте за ширење.

Када други корисник отпрема и започиње пројекат са злонамерном ЈАР датотеком, следећи циклус претраживања НетБеанс-а и увођење злонамерног кода почиње у вашем систему, што одговара радном моделу саморазмножавајућих рачунарских вируса.

Поред функционалности за само-дистрибуцију, злонамерни код укључује и функције бацкдоор-а које омогућавају даљински приступ систему. У време када је инцидент анализиран, позадински сервери за управљање (Ц&Ц) нису били активни.

Укупно, приликом проучавања погођених пројеката, Откривене су 4 варијанте инфекције. У једној од опција за активирање задња врата у Линуку, датотека за аутоматско покретање «$ ПОЧЕТНА / .цонфиг / аутостарт / оцто.десктоп » а на прозорима су задаци започети преко тастера за покретање.

Бацкдоор се може користити за додавање обележивача у код развијен од програмера, организовање цурења кода из власничких система, крађу осетљивих података и заузимање налога.

Испод је преглед рада Оцтопус скенера на високом нивоу:

- Идентификујте НетБеанс директоријум корисника

- Наведите све пројекте у директоријуму НетБеанс

- Учитајте код у цацхе.датанбпројецт / цацхе.дат

- Измените нбпројецт / буилд-импл.кмл да бисте се уверили да се злонамерни терет извршава сваки пут када се изгради пројекат НетБеанс

- Ако је злонамерни терет инстанца скенера Оцтопус, новостворена ЈАР датотека је такође заражена.

Истраживачи ГитХуб-а не искључују да злонамерна активност није ограничена на НетБеанс и могу постојати друге варијанте Оцтопус Сцаннер-а који се могу интегрисати у процес израде заснован на Маке, МсБуилд, Градле и другим системима.

Имена погођених пројеката се не помињу, али их је лако пронаћи путем ГитХуб претраге маске „ЦАЦХЕ.ДАТ“.

Међу пројектима који су пронашли трагове злонамерних активности: В2Мп3Плаиер, ЈаваПацман, Косим-Фрамеворк, 2Д-Пхисицс-тхе Симулатионс, ПацманГаме, ГуессТхеАнимал, СнакеЦентерБок4, ЦаллЦентер, ПроиецтоГерундио, пацман-јава_иа, СуперМарио- ФР-.

izvor: https://securitylab.github.com/

Тачно када је Мицрософт купио гитхуб:

https://www.google.es/amp/s/www.xataka.com/aplicaciones/oficial-microsoft-compra-github-7-500-millones-dolares/amp?espv=1

Прекомерна случајност, ахем.