2020 Nuk është duke qenë një vit i mirë për sa i përket sigurisë së kompjuterit. David u tha atyre ditën tjetër shitja e llogarive të Zmadhimit. Dhe duket se kësaj radhe ishte radha e GitHub, shërbimi i pritjes dhe kontrollit të versionit të Microsoft. Wasshtë raportuar se shumë nga përdoruesit e saj janë viktima të një fushate mashtrimi të krijuar posaçërisht për të mbledhur dhe vjedhur kredencialet e tyre përmes faqeve apokrife që imitojnë faqen e hyrjes në GitHub.

Llogaritë e GitHub janë vjedhur. Një rrezik real për zhvilluesit dhe përdoruesit

Menjëherë pasi mori kontrollin e një llogarie, aiSulmuesit vazhdojnë të shkarkojnë përmbajtjen e depove private pa vonesë, duke theksuar ata që janë pronë e llogarive të organizatës dhe bashkëpunëtorëve të tjerë.

Sipas Ekipit të Përgjigjes së Incidentit të Sigurisë së GitHub (SIRT), këto janë rreziqet

Nëse sulmuesi vjedh me sukses kredencialet e llogarisë së përdoruesit të GitHub, ata mund të krijojnë shpejt shenja personale të hyrjes në GitHub ose të autorizojnë aplikacione OAuth në llogari për të ruajtur hyrjen në rast se përdoruesi ndryshon fjalëkalimin e tyre.

Sipas SIRT, kjo fushatë mashtrimi e quajtur Sawfish, mund të ndikojë në të gjitha llogaritë aktive të GitHub.

Mjeti kryesor për të hyrë në llogari është posta elektronike. Mesazhet përdorin truke të ndryshme për t'i bërë marrësit të klikojnë në lidhjen me qëllim të keq të përfshirë në tekst: disa thonë se u zbulua aktivitet i paautorizuar, ndërsa të tjerët përmendin ndryshime në depot ose në cilësimet e llogarisë së përdoruesit të synuar.

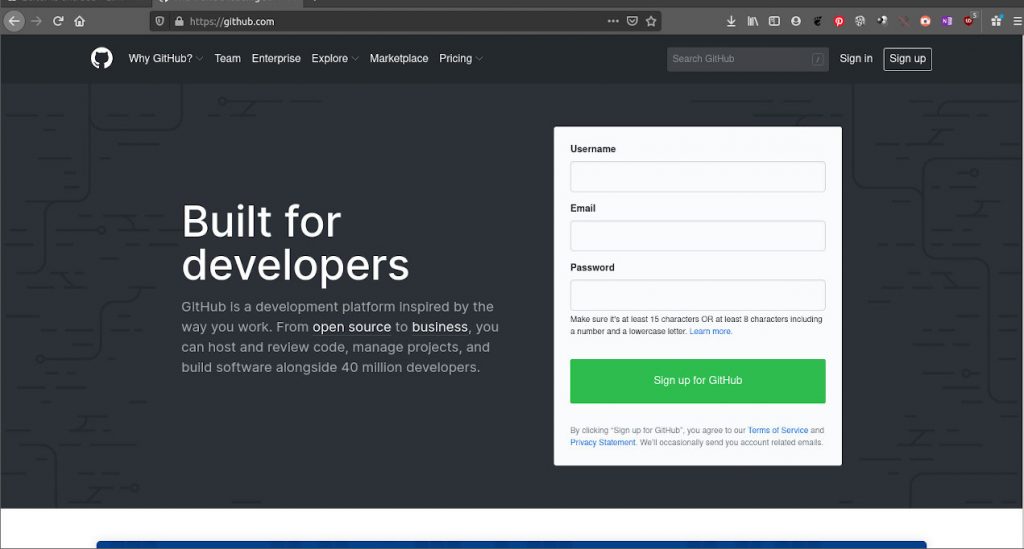

Përdoruesit që bien për mashtrim dhe klikojnë për të kontrolluar aktivitetin e tyre të llogarisë Më pas ato ridrejtohen në një faqe të rreme hyrjeje në GitHub që mbledh letrat kredenciale dhe i dërgon te serverat e kontrolluar nga sulmuesi.

Faqja e rreme e përdorur nga sulmuesit do të merrni gjithashtu kodet e vërtetimit me dy hapa në kohë reale të viktimave nëse ata janë duke përdorur një aplikacion të lëvizshëm me një fjalëkalim të bazuar në kohë (TOTP).

Për SIRT deri më tani, llogaritë e mbrojtura nga çelësat e sigurisë të bazuar në pajisje nuk janë të ndjeshme ndaj këtij sulmi.

Kështu funksionon sulmi

Me sa dihet, viktimat e preferuara të kësaj fushate mashtrimi janë aktualisht përdorues aktivë të GitHub që punojnë për kompani të teknologjisë në vende të ndryshme dhe ata e bëjnë këtë duke përdorur adresat e postës elektronike që janë të njohura publikisht.

Për të dërguar email phishing sPërdorni fusha të ligjshme, ose duke përdorur servera email të kompromentuar më parë ose me ndihmën e kredencialeve të vjedhura të API nga ofruesit e ligjshëm të shërbimeve të postës elektronike me shumicë.

Sulmuesit tAta gjithashtu përdorin shërbimet e shkurtimit të URL-ve krijuar për të fshehur URL-të e faqeve të uljes. Ata madje zinxhirojnë shërbime të shumta për shkurtimin e URL-ve së bashku për ta bërë zbulimin edhe më të vështirë. Për më tepër, u zbulua përdorimi i ridrejtimeve të bazuara në PHP nga faqet e komprometuara.

Disa mënyra për tu mbrojtur nga sulmi

Sipas rekomandimeve të atyre që janë përgjegjës për sigurinë, nëse keni një llogari në GitHub, duhet të bëni sa më poshtë:

- Ndrysho fjalëkalimin

- Rivendosni kodet e rikuperimit në dy hapa.

- Rishikoni argumentet e aksesit personal.

- Kaloni në vërtetimin e pajisjeve ose WebAuthn.

- Përdorni një menaxher fjalëkalimesh të bazuar në shfletues. Këto sigurojnë një shkallë të mbrojtjes kundër peshkimit pasi do të kuptojnë se nuk është një lidhje e vizituar më parë.

Dhe sigurisht, ai që nuk dështon kurrë. Asnjëherë mos klikoni në një lidhje që ju dërgohet me email. Shkruani adresën manualisht ose mbajeni në faqeshënues.

Gjithsesi, është një lajm befasues. Nuk po flasim për një rrjet social por për një sit që sipas përshkrimit të vet është:

një platformë bashkëpunuese për zhvillimin e softuerit për të pritur projekte duke përdorur sistemin e kontrollit të versionit Git. Kodi ruhet publikisht, megjithëse mund të bëhet edhe privatisht ...

Me fjalë të tjera, përdoruesit e tij janë njerëzit që krijojnë aplikacione që ne përdorim dhe për këtë arsye u duhet të shtojnë veçori sigurie. Somethingshtë diçka si vjedhja nga Departamenti i Policisë.