E mira e kodit të hapur është se ka opsione për të gjitha shijet. Është e pashmangshme që nëse shkruani një artikull duke renditur arsyet që ju bëjnë të preferoni një opsion mbi një tjetër, në mënyrë të pashmangshme do të merrni komente nga ata që zgjedhin të dytën duke shpjeguar arsyet e zgjedhjes së tyre. e shtunë Kam komentuar që Unë preferova të përdor klientët BitTorrent mbi aMule. Mbështetësit e këtij programi u përgjigjën me këndvështrimin e tyre. Nëse nuk e dini aMule, ju rekomandoj t'i lexoni ato. Ata padyshim do të jenë udhëzues për ju.

Sigurisht, pozicioni juaj nuk e zhvlerëson timin. E kam bërë të qartë në çdo moment se ishte mendimi im personal. Unë nuk jam një person shumë i durueshëm, zakonisht nuk kërkoj xhevahire kinematografike dhe, përveç gjërave kritike, preferoj zgjidhjet me çelës para se të konfiguroj. Prandaj nuk më pëlqen aMule. Përtej kësaj, el Ndarja e skedarëve duke përdorur protokollin BitTorrent ka avantazhe për të cilat dua të flas.

Por, për ta bërë këtë, së pari duhet të biem dakord për disa koncepte.

Çfarë është një rrjet Peer-to-Peer (P2P)?

ED2K dhe Kademlia, dy protokollet që përmendëm në artikullin e mësipërm të lartpërmendur, dhe BitTorrent janë protokolle komunikimi për rrjetet Peer-to-Peer ose P2P. Një përkthim i përafërt do të jetë çift pas çifti dhe i referohet dy ose më shumë kompjuterë të ndërlidhur për të ndarë burimet pa nevojën e ndërhyrjes së një serveri qendror. Nëse doni që unë t'i përcaktoj ato në mënyrë më akademike, le ta themi në këtë mënyrë:

Një model komunikimi në të cilin çdo element i rrjetit ka të njëjtat aftësi dhe secili prej tyre mund të inicojë komunikimin.

Me fjalë të tjera, ai ndryshon nga modeli klient-server i përdorur, për shembull në shkarkimet direkte, në të cilat komunikimi inicohet nga klienti dhe serveri mund të dërgojë vetëm një përgjigje. Anëtarët e një rrjeti P2P quhen "peers" sepse të gjithë kanë të njëjtat aftësi.

Mund të dallojmë dy lloje të rrjeteve P2P:

- Hibrid P2P: Ju duhet një ndërmjetës për të ndihmuar kolegët të gjejnë dhe të lidhen. Ky është rasti i protokollit ED2K dhe zbatimi i parë i protokollit BitTorrent.

- P2P i pastër: Një server qendror nuk ndërhyn fare dhe çdo anëtar mund të shkëputet nga rrjeti pa ndikuar në funksionimin e tij. Protokolli Kademlia dhe klientët BitTorrent që përfshijnë teknologjinë e tabelës hash të shpërndarë (DHT) punojnë me këtë modalitet.

Karakteristikat e protokollit BitTorrent

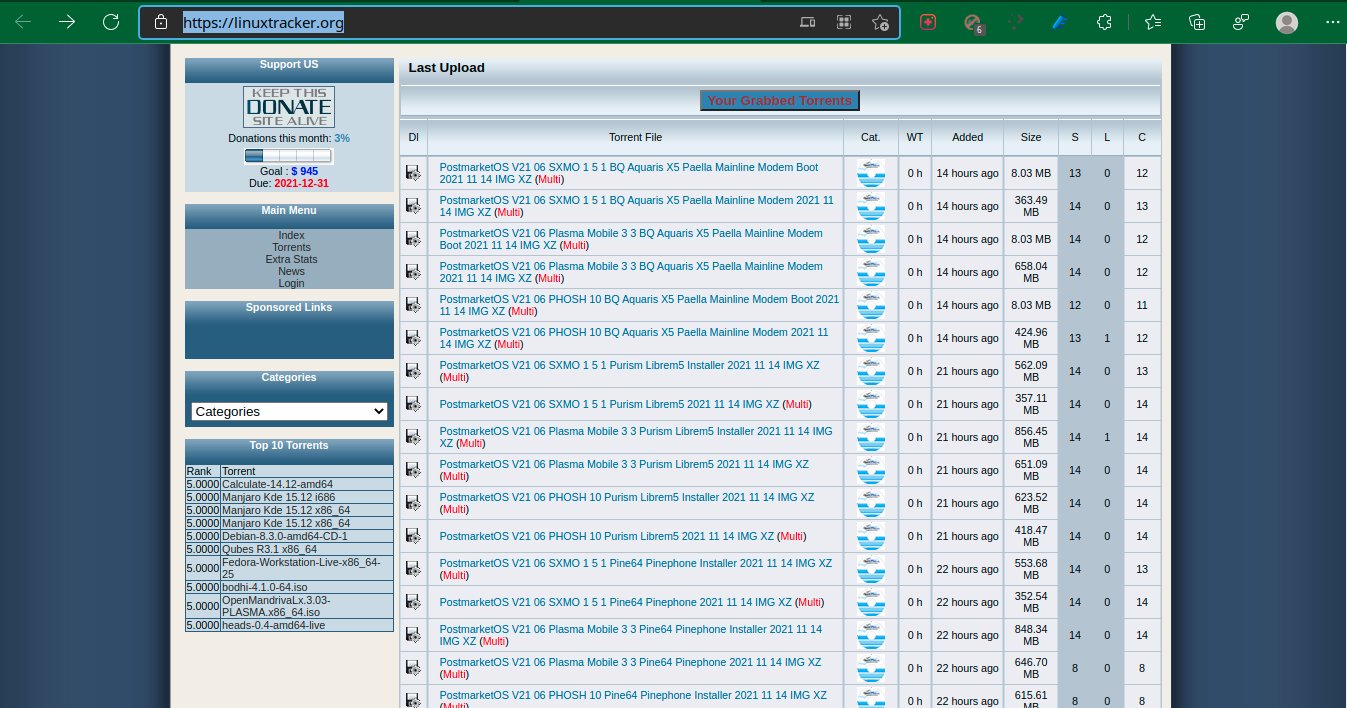

Linux Tracker është një gjurmues popullor që lejon klientët BitTorrent të gjejnë, shkarkojnë dhe ndajnë shpërndarjet më të njohura të Linux.

Një rrjet BitTorrent përbëhet nga një grup kompjuterësh të quajtur "swarm". Procesi fillon kur një nga pjesëmarrësit ngarkon një skedar duke përdorur një klient BitTorrent. Funksioni i klientit BitTorrent është të kontaktojë një "gjurmues" që ishte specifikuar në skedarin .torrent në kohën e krijimit të tij. Gjurmuesi është një server i veçantë që mban gjurmët e kompjuterëve të lidhur duke u kujdesur për ndarjen e adresave të tyre IP me klientët e tjerë BitTorrent në tufë. Falë kësaj ata mund të lidhen me njëri-tjetrin.

Siç e përmenda në klasifikimin e rrjeteve P2P, Ekziston gjithashtu një sistem torrent i decentralizuar që lejon klientët BitTorrent të komunikojnë me njëri-tjetrin pa pasur nevojë për serverë qendrorë. Klientët BitTorrent përdorin teknologjinë Distributed Hash Table (DHT) duke lejuar çdo klient BitTorrent të funksionojë si një nyje. Me këtë modalitet, kur një përrua shtohet duke përdorur një "lidhje magnetike", nyja DHT kontakton nyjet e afërta dhe ato nyje të tjera kontaktojnë nyjet e tjera derisa të gjejnë informacionin rreth torrentit.

Me fjalë të tjera, çdo çift bëhet një gjurmues. Teknologjia DHT mund të funksionojë në lidhje me gjurmuesit tradicionalë që ofrojnë tepricë në rast se gjurmuesi dështon. Në fakt, faqet e internetit që mbledhin lidhje torrent shpesh ofrojnë të dyja opsionet.

Në artikullin vijues do të shqyrtojmë funksionimin e protokollit BitTorrent

Problemi me artikullin amule qe permend nuk eshte se ju preferoni te perdorni torrent perpara amules, secili perdor ate qe do dhe eshte me mire per ta. Çështja është se në fund të artikullit thatë që nuk e rekomandove instalimin e tij dhe kjo nuk është as e drejtë dhe as serioze.

Qe te pelqen me shume torrenti nuk do te thote qe amule nuk eshte program i vlefshem dhe sigurisht eshte per cfare rasti dhe ky ishte gabimi yt i madh, sepse i jep lexuesit te kuptoje qe amule nuk eshte nje opsion i mire. Nuk është mirë të kritikosh një alternativë kaq lehtë dhe me kaq pak gjykim.

Cili do të ishte problemi?

Unë jam një përdorues i thjeshtë, jo një ekspert i sigurisë kompjuterike ose një oficer i zbatimit të ligjit. As prift nuk është.

Ajo që unë rekomandoj ose nuk rekomandoj është e parëndësishme.

Në atë që e keni gabim, po shkruani një artikull në një blog që shumë njerëz mund ta lexojnë dhe duke folur keq për një aplikacion mund ta diskreditoni padrejtësisht, prandaj e thosha.

Nëse shkruan një artikull në një blog publik, duhet të jesh përgjegjës për atë që shkruan, nuk duhet të jesh prift, agjent i ligjit dhe ato gjëra që thua.