Zagotovo poznate množico orodij in alternativ za izvedbo varnostne kopije V okoljih GNU / Linux ste iz običajnih aplikacij, ki so vnaprej nameščene v nekaterih distribucijah, kot je Dejavù v Ubuntu, ali v drugih, kot je Timeshift, in celo bash skripte, ki ste jih lahko storili v nekem obdobju svojega življenja, prenesli iz spleta ali ste naredili kopije neposredno z ukazom dd itd.

V tej vadnici vam predstavljamo novo orodje z imenom CYA, kar je kratica za Cover Your AssMislim, dobesedno si pokrij rit. Kot lahko razberete iz njegovega imena, vam to orodje za Bash v Linuxu omogoča, da shranite rit, ko se v vašem operacijskem sistemu kaj zalomi, in vam omogoča, da ustvarite popoln posnetek, da ga lahko obnovite, tako da težava ne postane drama, še posebej, če imamo informacijsko odzivno, poslovno ali imamo zgrajeno zapleteno arhitekturo, ki je ne želimo izgubiti.

Pomen varnostnega kopiranja

A varnostna kopija ali varnostna kopija ali varnostna kopija Gre za kopijo izvirnih podatkov, ki je narejena z namenom, da se uporabijo alternativni načini, če se podatki izgubijo, pokvarijo ali kaj zgodi s strojno opremo ali sistemom, ki ne deluje. V tem primeru ne bomo izgubili ničesar, saj bomo imeli natančno kopijo, ki jo bomo v nujnih primerih zavrgli. To je mogoče storiti brez stiskanja, čeprav je to pogosto mogoče storiti na trdih diskih, optičnih medijih, v oblaku itd., Tudi s stiskanjem, čeprav bo to zahtevalo več strojnih virov in časa za stiskanje in dekompresijo. do Včasih, če stisnjena datoteka postane poškodovana, lahko prekliče varnostno kopijo ...

Varnostne kopije se zdijo očitne, toda mnogi uporabniki in še huje podjetja pozabijo redno izvajati. In ko pridejo težave, se jih vsi spomnijo, a je že prepozno. Zlasti pri grožnjah z odkupno programsko opremo je pomembno, da ne zanemarimo varnostnih kopij, saj ta vrsta zlonamerne programske opreme šifrira trde diske in ohranja nedostopnost podatkov, razen če plačate odkupnino, ki jo nekateri kiber kriminalci zahtevajo, da vam priskrbijo ključ, ki jo lahko dešifrira. Denar, ki ga običajno zahtevajo, je precej visok in narašča glede na pomembnost prizadete žrtve, na primer, če gre za podjetje z zelo občutljivimi podatki, bo znesek, ki ga bodo zahtevali, višji. Po drugi strani pa bi se, če bi naredili varnostne kopije, tej težavi izognili na preprost način.

Kaj je posnetek?

Un posnetek ali takojšnja kopija Gre za nekoliko poseben primer varnostnega kopiranja, saj presegajo kopiranje določenih podatkov s pomnilniškega medija in kopiranje stanja sistema ob določenem času. Od tod tudi njegovo ime, saj smo, kot da bi naredili posnetek trenutnega stanja operacijskega sistema, in s pomočjo ustreznega obnovitvenega orodja obnovili isto stanje konfiguracije in resnično stanje.

Iz tega sledi, da glavna razlika iz posnetka in preprosta varnostna kopija je, da je prva usmerjena na stanje operacijskega sistema, druga pa bolj na integriteto podatkov. Številni programi za varnostno kopiranje ponujajo tudi možnost posnetka operacijskega sistema, kot je to pri orodju CYA, ki vam ga predstavimo za izdelavo kopij ali posnetkov gostiteljskega sistema, ne gosta, čeprav, kot pojasnjujem v naslednjem odstavek je mogoče ...

Muchos hipervizorji ali sistemi za virtualizacijo Ponujajo tudi možnost ustvarjanja posnetkov virtualiziranih okolij, kar je zelo praktično za izdelavo kopij virtualnih strojev, ki jih imamo v uporabi. Še posebej mi je všeč, ko imam v strežniku nameščeno neko vrsto strežnika, saj ko namestim vse potrebne pakete in jih konfiguriram in zaženem, naredim posnetek, da lahko v primeru, da gre kaj narobe, obnovim sistem iz tisto isto stanje, v katerem kadar koli vse deluje v redu.

Uporaba CYA v Linuxu

Če ne veste CYA Predstavljam vam ga, čeprav lahko iz njega dobite veliko informacij na uradni spletni strani od njegovih razvijalcev. Kot sem že rekel, nam omogoča, da naredimo posnetek našega sistema iz Basha, saj je orodje za open source za to lupino in katere izvorno kodo najdete na spletnem mestu GitHub. Ne deluje samo v Linuxu, temveč tudi v katerem koli drugem operacijskem sistemu Unix s to lupino, kot so FreeBSD, OpenBSD, Solaris itd.

CYA načeloma deluje v katerem koli datotečnem sistemu, saj je popolnoma orodje neodvisno od FS in ni omejen na tipične izvorne FS teh sistemov * nix, kot so ext2, ext3, ext4, UFS, XFS, ZFS, btrfs itd., kar je cenjeno pri delu z več temi sistemi v našem OS, ker so nekatere aplikacije za izdelavo tovrstnih kopij odvisne od nekaterih FS ali so omejene nanje.

S CYA lahko enostavno avtomatizirajte kopije našega sistema in jih enostavno upravljajte, da boste vedno zaščiteni pred kakršno koli grožnjo, pa naj bo to zlonamerna programska oprema, napake v sami programski opremi, težave s pomnilniškimi mediji ali skrbniške napake.

za z uporabo CYA lahko sledite tem preprostim korakom:

- Razrešnica Datoteka CYA ZIP s povezave, ki sem vam jo pustil prej.

- Razpakirajte in mu dajte dovoljenja 755 ali 700 v datoteko, imenovano cya:

chmod 700 cya

- Če želite, lahko kopiraj cya v poti / home / your_name / bin / ali v / usr / local / bin, da ga lahko izvedete tako, da preprosto prikličete njegovo ime in vam ni treba vsakič iti v imenik, kjer se nahaja ...

- Zdaj lahko komentirate zaženite (da dobite skript za obnovitev, imenovan recovery.sh, in da morate shraniti na USB ali na varnem mestu, drugi ukaz pa je koristen za možnosti, ki jih lahko uporabite):

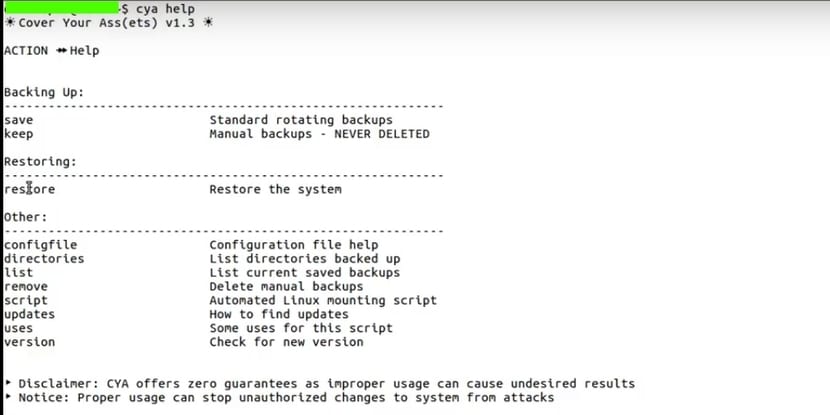

cya script cya help

- Če želite ustvariti backup kotalni standard lahko zaženete:

cya save

- Namesto tega, če ste ustvarili skript recovery.sh z zagonom skripta cya, lahko obnoviti sistem iz katere koli kopije, ki ste jo naredili z izvajanjem skripta:

./recovery.sh

Ne pozabite oditi svoje komentarje, dvomi, predlogi itd. Zdaj nimate izgovora, da za vaš sistem ne vzdržujete dobre politike kopiranja ...