Falošná aktualizácia CCleaner bola použitá na infikovanie tisícov počítačov prostredníctvom „útoku dodávateľského reťazca“.

Minulý týždeň sa stalo známe, že tisíce zákazníkov spoločnosti ASUS a ďalšie tri neidentifikované spoločnosti dostali malware. Prinajmenšom v prípade spoločnosti ASUS boli maskované ako bezpečnostné aktualizácie. Tento typ útoku je známy ako „Útoky na distribučný reťazec. Sme používatelia systému Linux v bezpečí?

Podľa bezpečnostnej spoločnosti Kasperly sa skupine zločincov podarilo napadnúť server používaný aktualizačným systémom ASUS. To im umožnilo inštalácia súboru s malvérom, ale podpísaný autentickými digitálnymi certifikátmi. Informácie potvrdil aj Symantec.

Čo je útok na dodávateľský reťazec?

En Pri útoku na distribučný reťazec sa malware vloží počas procesu montáže hardvéru. Môže sa vyskytnúť aj počas inštalácia operačného systému alebo následné aktualizácie. Nezabúdajme ani na to ovládače alebo programy nainštalované neskôr. Ako naznačuje prípad spoločnosti ASUS, overenie pravosti pomocou digitálnych certifikátov sa nezdá byť úspešné.

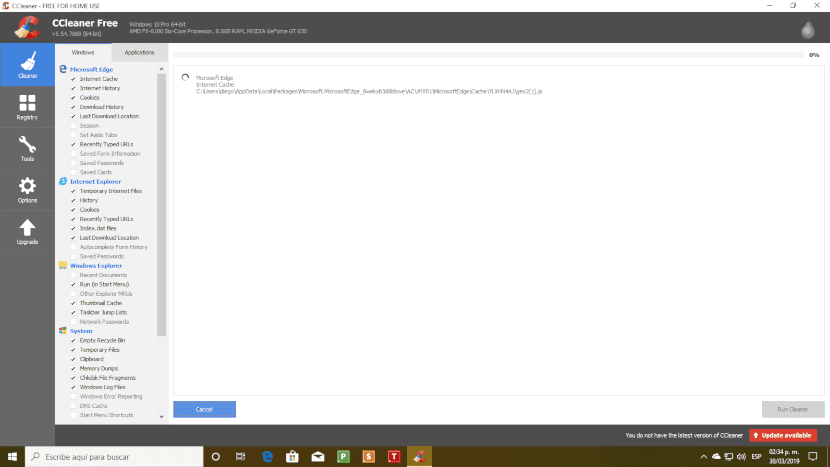

V roku 2017 utrpel populárny program Windows CCleaner útok distribučného reťazca. Falošná aktualizácia infikovala viac ako dva milióny počítačov.

Druhy útokov na distribučný reťazec

V tom istom roku boli známe ďalšie štyri podobné prípady. Zločinci infiltrovali do serverovej infraštruktúry, aby distribuovali falošné aktualizácie. Pri uskutočňovaní tohto typu útoku je narušené vybavenie zamestnanca. Týmto spôsobom môžu získať prístup k internej sieti a získať potrebné prístupové údaje. Ak pracujete v softvérovej spoločnosti, neotvárajte vtipné prezentácie ani v práci nenavštevujte porno stránky.

Ale to nie je jediný spôsob, ako to urobiť. Útočníci môžu zachytiť stiahnutie súboru, vložiť do neho škodlivý kód a odoslať ho do cieľového počítača. Toto sa nazýva zákaz dodávateľského reťazca. Spoločnosti, ktoré nepoužívajú šifrované protokoly, ako je HTTPS, uľahčujú tieto typy útokov prostredníctvom narušených sietí Wi-Fi a smerovačov.

V prípade spoločností, ktoré neberú bezpečnostné opatrenia vážne, zločinci má prístup k serverom na stiahnutie. Stačí však, aby sa na ich zneškodnenie použili digitálne certifikáty a validačné postupy.

Ďalším zdrojom nebezpečenstva sú Programy, ktoré nestiahnu aktualizácie ako samostatné súbory. Je načítaný a vykonaný priamo aplikáciami v pamäti.

Žiadny program nie je napísaný úplne od začiatku. Mnohé používajú knižnice, rámce a vývojové kity poskytované tretími stranami. V prípade napadnutia niektorého z nich sa problém rozšíri na aplikácie, ktoré ho používajú.

Týmto spôsobom ste sa zaviazali k 50 aplikáciám z obchodu s aplikáciami Google.

Obrana proti „útokom na dodávateľský reťazec“

Kúpili ste si niekedy lacný tablet s Androidom? Veľa z nich prichádzajú s Škodlivé aplikácie sú vo vašom firmvéri vopred načítané. Predinštalované aplikácie majú často systémové oprávnenia a nemožno ich odinštalovať. Mobilný antivírus má rovnaké privilégiá ako bežné aplikácie, takže ani ten nefunguje.

Rada nekupuje tento typ hardvéru, aj keď niekedy nemáte na výber. Ďalším možným spôsobom je inštalácia aplikácie LineageOS alebo iného variantu systému Android, aj keď to vyžaduje určitú úroveň vedomostí.

Jedinou a najlepšou obranou, ktorú majú používatelia systému Windows proti tomuto typu útoku, je hardvérové zariadenie. Zapáľte sviečky svätému, ktorý sa zaoberá týmito druhmi vecí, a požiadajte o ochranu.

Stáva sa to žiadny softvér na ochranu koncových používateľov nie je schopný zabrániť takýmto útokom. Buď ich upravený firmvér sabotuje, alebo sa útok uskutoční v RAM.

Je to otázka dôvery v spoločnosti, že prevezmú zodpovednosť za bezpečnostné opatrenia.

Linux a „útok na dodávateľský reťazec“

Pred rokmi sme verili, že Linux je nezraniteľný z hľadiska bezpečnostných problémov. Posledné roky ukazujú, že to tak nie je. Aj keď je to spravodlivé, tieto bezpečnostné problémy boli zistené a opravené skôr, ako ich bolo možné zneužiť.

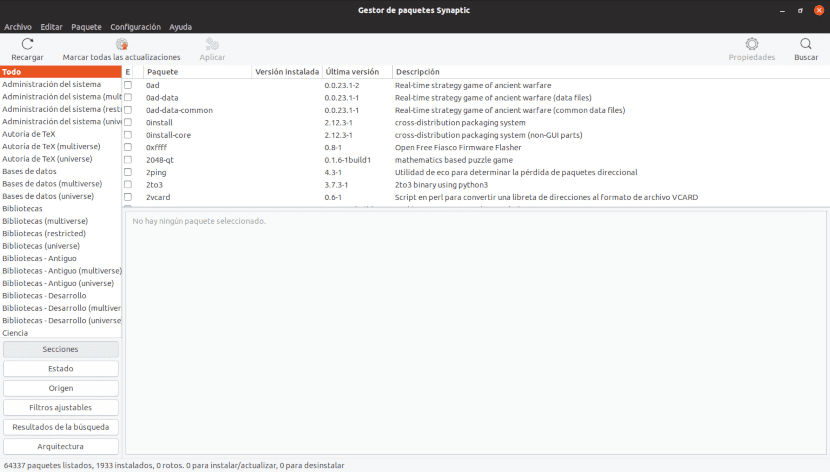

Úložiská softvéru

V systéme Linux môžeme nainštalovať dva typy softvéru: bezplatný a otvorený zdrojový alebo proprietárny. V prípade prvého, kód je viditeľný pre každého, kto ho chce skontrolovať. Aj keď sa jedná o teoretickejšiu ochranu ako skutočnú, pretože na preskúmanie celého kódu nie je k dispozícii dostatok času a vedomostí.

Čo ak to predstavuje lepšou ochranou je úložný systém. Väčšinu programov, ktoré potrebujete, je možné stiahnuť zo serverov každej distribúcie. Y. pred povolením sťahovania je jeho obsah starostlivo skontrolovaný.

Bezpečnostná politika

Používanie správcu balíkov spolu s oficiálnymi úložiskami znižuje riziko inštalácie škodlivého softvéru.

Niektoré distribúcie majú rady Debianu trvá dlho, kým zaradí program do svojej stabilnej pobočky. V prípade ubuntu, okrem komunity otvorených zdrojov, tNajal zamestnancov na overenie integrity každého balíka agregát. O zverejňovanie aktualizácií sa stará veľmi málo ľudí. Distribúcia šifruje balíčky a podpisy sú lokálne kontrolované softvérovým centrom pred povolením inštalácie.

Zaujímavým prístupom je prístup Pop! OS, operačný systém založený na Linuxe, ktorý je súčasťou notebookov System76.

Aktualizácie firmvéru sa doručujú pomocou servera build, ktorý obsahuje nový firmvér, a podpisového servera, ktorý overuje, či nový firmvér pochádza z firmy.. Dva servery pripájajte iba pomocou sériového kábla. Chýbajúca sieť medzi týmito dvoma sieťami znamená, že k serveru nie je možné získať prístup, ak sa vstup vykonáva cez druhý server

System76 konfiguruje viac serverov zostavenia spolu s hlavným serverom. Ak chcete overiť aktualizáciu firmvéru, musí byť na všetkých serveroch rovnaká.

Dnes, cStále viac programov sa distribuuje v samostatných formátoch nazývaných Flatpak a Snap. Pretože naprtieto programy neinteragujú s komponentmi systému, škodlivá aktualizácia nebude môcť spôsobiť ujmu.

Každopádne pred ľahkomyseľnosťou používateľov nie je chránený ani najbezpečnejší operačný systém. Inštalácia programov z neznámych zdrojov alebo nesprávna konfigurácia povolení môžu spôsobiť úplne rovnaké problémy ako v systéme Windows.