OSV-Scanner работает как внешний интерфейс к базе данных OSV.dev.

Google недавно выпустила OSV-Scanner, инструмент, который дает разработчикам с открытым исходным кодом легкий доступ для проверки незакрытых уязвимостей в коде и приложениях, учитывая всю цепочку зависимостей, связанных с кодом.

OSV-Scanner позволяет обнаруживать ситуации, в которых приложение становится уязвимым из-за проблем в одной из библиотек, используемых в качестве зависимости. В этом случае уязвимая библиотека может использоваться косвенно, т.е. вызываться через другую зависимость.

В прошлом году мы предприняли попытку улучшить классификацию уязвимостей для разработчиков и потребителей программного обеспечения с открытым исходным кодом. Это включало публикацию схемы уязвимостей с открытым исходным кодом (OSV) и запуск службы OSV.dev, первой распределенной базы данных уязвимостей с открытым исходным кодом. OSV позволяет всем различным экосистемам с открытым исходным кодом и базам данных уязвимостей публиковать и использовать информацию в простом, точном и машиночитаемом формате.

Программные проекты часто строятся на вершине горы зависимостей: вместо того, чтобы начинать с нуля, разработчики включают внешние программные библиотеки в проектах и добавить дополнительный функционал. Однако пакеты с открытым исходным кодомo часто содержат недокументированные фрагменты кода которые извлекаются из других библиотек. Эта практика создает то, что называется «транзитивной зависимостью». в программном обеспечении и означает, что оно может содержать несколько уровней уязвимости, которые трудно отследить вручную.

За последний год транзитивные зависимости стали растущим источником риска безопасности с открытым исходным кодом. Недавний отчет Endor Labs показал, что 95% уязвимостей с открытым исходным кодом находятся в транзитивных или косвенных зависимостях, а в отдельном отчете Sonatype также подчеркивается, что на транзитивные зависимости приходится шесть из семи уязвимостей, влияющих на открытый исходный код.

Согласно Google, новый инструмент начнет с поиска этих транзитивных зависимостей путем анализа манифестов, спецификаций программного обеспечения (SBOM), если они доступны, и фиксации хэшей. Затем он подключится к базе данных уязвимостей с открытым исходным кодом (OSV) для отображения соответствующих уязвимостей.

OSV-сканер может автоматически сканировать рекурсивно дерево каталогов, идентифицирующее проекты и приложения по наличию каталогов git (информация об уязвимостях, определяемых с помощью анализа хэшей коммитов), файлов SBOM (программная ведомость материалов в форматах SPDX и CycloneDX), манифестов или блокирующих администраторов из архивных пакетов, таких как Yarn , NPM, GEM, PIP и Cargo. Он также поддерживает сканирование заполнения образов контейнеров докеров, созданных на основе пакетов из репозиториев Debian.

OSV-Scanner — следующий шаг в этом направлении, так как он предоставляет официально поддерживаемый интерфейс к базе данных OSV, который связывает список зависимостей проекта с затрагивающими их уязвимостями.

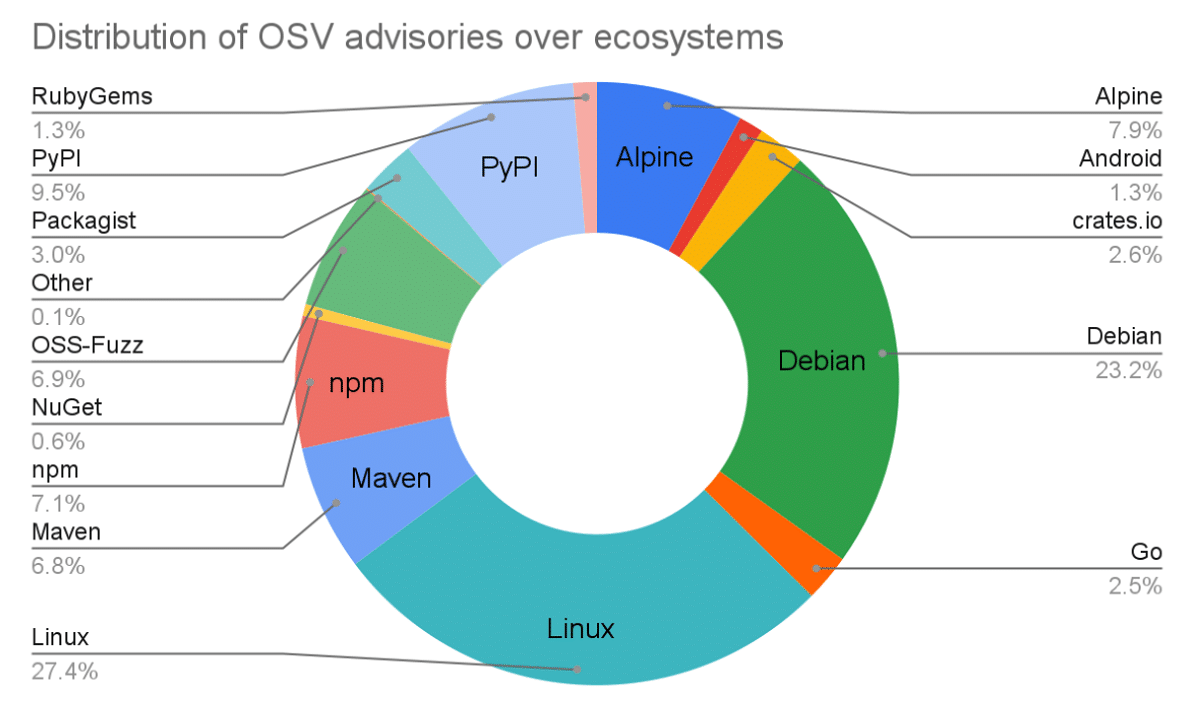

La информация об уязвимостях берется из базы данных OSV (Open Source Vulnerabilities), в котором содержится информация о проблемах безопасности в Сrates.io (Rust), Go, Maven, NPM (JavaScript), NuGet (C#), Packagist (PHP), PyPI (Python), RubyGems, Android, Debian и Alpine, а также данные об уязвимостях ядра Linux и отчеты об уязвимостях проектов, размещенные на GitHub.

База данных ОСВ отражает статус исправления проблемы, подтверждения с появлением и исправлением уязвимости, диапазон версий, затронутых уязвимостью, ссылки на репозиторий проекта с кодом и уведомлением о проблеме. Предоставленный API позволяет отслеживать проявление уязвимости на уровне коммита и тега и анализировать воздействие проблемы со стороны производных продуктов и зависимостей.

Напоследок стоит отметить, что код проекта написан на Go и распространяется под лицензией Apache 2.0. Вы можете проверить более подробную информацию об этом по следующей ссылке.

Разработчики могут загрузить и попробовать OSV-Scanner с веб-сайта osv.dev или использовать проверка уязвимости OpenSSF Scorecard для автоматического запуска сканера в проекте GitHub.