Grupul de lucru al inginerie internet (IETF), care este responsabil pentru dezvoltarea protocoalelor și arhitecturii Internetului, a finalizat formarea unui RFC pentru protocolul Network Time Security (NTS) și a publicat specificația asociată cu identificatorul RFC 8915.

RFC a primit statutul de „Propunere standard”, după care vor începe lucrările pentru a da RFC statutul de proiect de standard, ceea ce înseamnă de fapt o stabilizare completă a protocolului și luând în considerare toate comentariile făcute.

Standardizarea NTS este un pas important pentru îmbunătățirea securității serviciilor de sincronizare a timpului și protejați utilizatorii de atacurile care imită serverul NTP la care clientul se conectează.

Manipularea atacatorilor pentru a seta timpul greșit poate fi utilizată pentru a compromite securitatea altor protocoale sensibile la timp, cum ar fi TLS. De exemplu, schimbarea timpului poate duce la o interpretare greșită a datelor de validitate pentru certificatele TLS.

Până acum, NTP și criptarea simetrică a canalelor de comunicare nu au garantat că clientul interacționează cu ținta și nu cu un server NTP falsificat, iar autentificarea cheii nu a devenit obișnuită, deoarece este prea complicat de configurat.

În ultimele câteva luni, am văzut mulți utilizatori ai serviciului nostru de timp, dar foarte puțini folosesc Network Time Security. Acest lucru lasă computerele vulnerabile la atacuri care imită serverul pe care îl utilizează pentru a obține NTP. O parte a problemei a fost lipsa de demoni NTP disponibili care suportau NTS. Această problemă este rezolvată acum: ambele crony și ntpsec acceptă NTS.

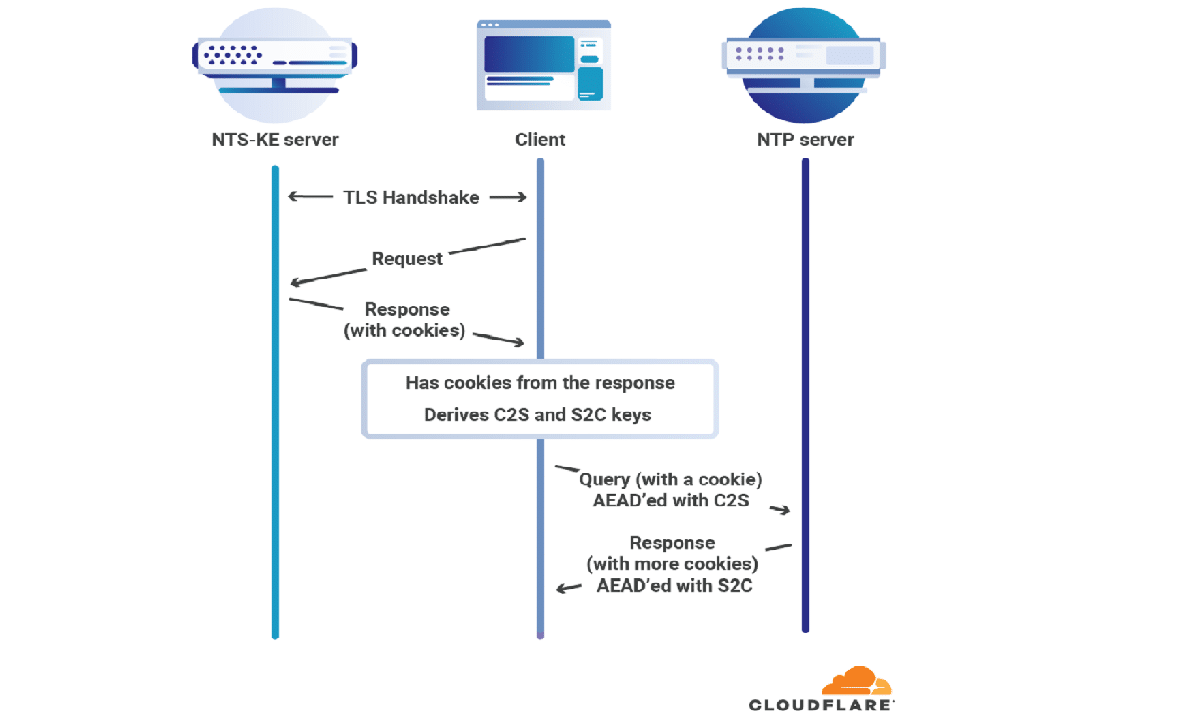

NTS folosește elemente de infrastructură cu cheie publică (PKI) și permite utilizarea TLS și a criptării autentificate cu date asociate (AEAD) pentru a proteja criptografic comunicațiile client-server prin Network Time Protocol (NTP).

NTS include două protocoale separate: NTS-KE (Stabilirea cheii NTS pentru a gestiona autentificarea inițială și negocierea cheilor prin TLS) și NTS-EF (Câmpuri de extensie NTS, responsabile pentru criptarea și autentificarea unei sesiuni de sincronizare a timpului).

NTS adăugați diverse câmpuri extinse la pachetele NTP și stochează toate informațiile de stare numai pe partea clientului prin intermediul unui mecanism de transmitere a cookie-urilor. Portul de rețea 4460 este dedicat gestionării conexiunilor NTS.

Timpul este fundamentul securității pentru multe dintre protocoalele, cum ar fi TLS, pe care ne bazăm pentru a ne proteja viața online. Fără o oră exactă, nu există nicio modalitate de a determina dacă acreditările au expirat sau nu. Absența unui protocol de timp sigur ușor de implementat a fost o problemă pentru securitatea Internetului.

Primele implementări ale NTS standardizate au fost propuse în versiunile recent lansate ale NTPsec 1.2.0 și Chrony 4.0.

Chrony oferă un client NTP separat și o implementare server care este utilizată pentru a sincroniza ora exactă pe diferite distribuții Linux, inclusiv Fedora, Ubuntu, SUSE / openSUSE și RHEL / CentOS.

NTPsec este dezvoltat sub conducerea lui Eric S. Raymond și este o bifurcare a implementării de referință a protocolului NTPv4 (NTP Classic 4.3.34), axat pe reproiectarea bazei de cod pentru a îmbunătăți securitatea (curățarea codului învechit, metodele de prevenire a intruziunilor și funcțiile protejate) funcționează cu memorie și lanțuri).

Fără autentificare NTS sau cheie simetrică, nu există nicio garanție că computerul dvs. vorbește de fapt NTP cu computerul pe care credeți că este. Autentificarea simetrică a cheilor este dificilă și dureroasă de configurat, dar până de curând era singurul mecanism sigur și standardizat pentru autentificarea NTP. NTS folosește lucrările care intră în infrastructura de chei publice web pentru a autentifica serverele NTP și pentru a vă asigura că, atunci când vă configurați computerul pentru a vorbi cu time.cloudflare.com, acesta este serverul de la care computerul obține timp.

Dacă doriți să aflați mai multe despre aceasta, puteți verifica detaliile În următorul link.