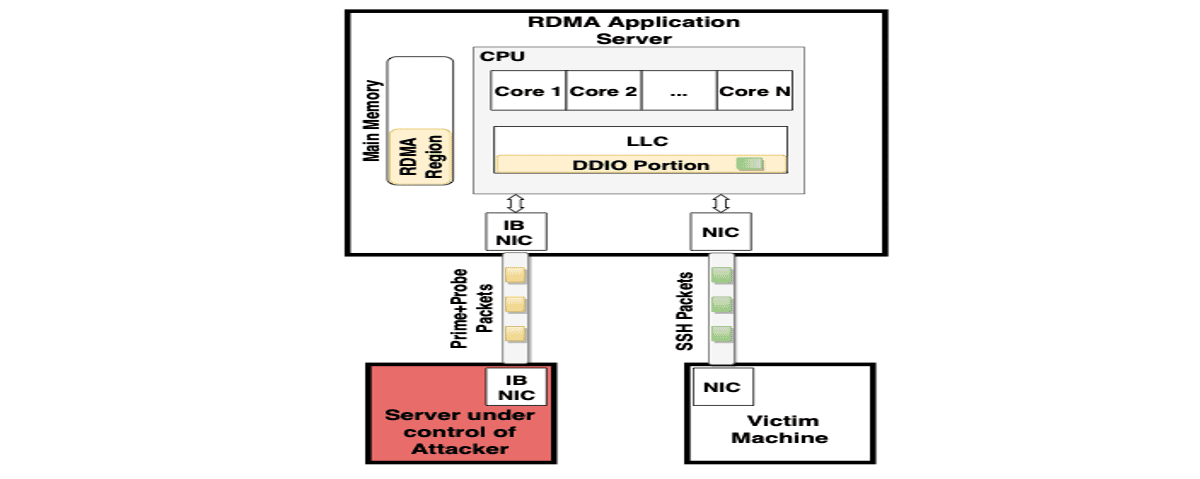

Un grup de cercetători de la Universitatea din Amsterdam și Școala Tehnică Superioară Elvețiană din Zurich a dezvoltat tehnica de atac de rețea „NetCAT” (Network Cache ATtack) că permite utilizarea metodelor de analiză a datelor de pe canale terțe pentru a determina de la distanță tastele pe care le apasă un utilizator în timp ce lucrați într-o sesiune SSH. Problema se manifestă numai pe serverele care utilizează tehnologiile RDMA (Remote Direct Memory Access) și DDIO (Direct I / O to Data).

Intel crede că atacul este dificil de implementat în practică.a, deoarece necesită accesul atacatorului la rețeaua locală, pe lângă condițiile și organizarea comunicații gazdă folosind tehnologiile RDMA și DDIO, care sunt utilizate în general în rețele izolate, de exemplu, unde operează clustere.

Metoda folosită pentru atac seamănă cu vulnerabilitatea lui Throwhammer, care permite modificarea conținutului biților individuali din RAM prin manipularea pachetelor de rețea pe sistemele RDMA.

Cercetătorii comentează că:

Noua problemă este rezultatul minimizării întârzierilor prin utilizarea mecanismului DDIO, care asigură interacțiunea directă între placa de rețea și alte dispozitive periferice cu memoria cache a procesorului (în timpul procesării pachetelor de carduri de rețea, datele sunt stocate în cache și recuperate din cache, fără accesarea memoriei).

Datorită DDIO, memoria cache a procesorului include și date generate în timpul activității de rețea rău intenționate.

Atacul NetCAT se bazează pe faptul că datele din cache ale cardurilor de rețea activ, iar viteza procesării pachetelor în rețelele locale moderne este suficientă pentru a influența umplerea cache-ului și a determina prezența sau absența datelor în cache prin analiza întârzierilor de transmitere a datelor.

Când utilizați sesiuni interactive, de exemplu prin SSH, un pachet de rețea este trimis imediat după apăsarea unei taste, adică întârzierile între pachete sunt corelate cu întârzierile dintre apăsările de tastă.

Folosind metode de analiză statistică și luând în considerare faptul că întârzierile dintre apăsările de taste depind, în general, de poziția unei taste de pe tastatură, este posibil cu o oarecare probabilitate să recreeze informațiile de intrare. De exemplu, majoritatea oamenilor tind să tastați „s” după „a” mult mai repede decât „g” după „s”.

Informațiile stocate în cache de procesor vă permit, de asemenea, să judecați ora exactă a pachetelor trimise de placa de rețea atunci când prelucrați conexiuni precum SSH.

Prin generarea unui anumit flux de trafic, un atacator poate stabili când apar date noi în cache asociat cu o anumită activitate din sistem.

Pentru a analiza conținutul cache-ului, se utilizează metoda Prime + Probe, care constă în umplerea cache-ului cu un set de valori de referință și măsurarea timpului de acces la acestea la umplere pentru a determina modificările.

Este posibil ca tehnica propunere poate fi folosit pentru a determina nu numai apăsări de taste, ci și alte tipuri de date sensibile stocate în cache de CPU.

În atacul nostru, profităm de faptul că serverul de aplicații compatibil DDIO are o resursă partajată (memoria cache de ultim nivel) între nucleele procesorului și placa de rețea. Inginerim invers proprietățile importante ale DDIO pentru a înțelege modul în care cache-ul este partajat cu DDIO.

Un atac poate fi efectuat atunci când RDMA este dezactivat, dar fără RDMA eficacitatea sa este redusă, iar execuția este semnificativ complicată.

De asemenea, este posibil să utilizați DDIO pentru a organiza un canal de comunicație ascuns utilizat pentru a transfera date după ce un server a fost compromis, ocolind sistemele de securitate.

Fuente: https://www.vusec.net