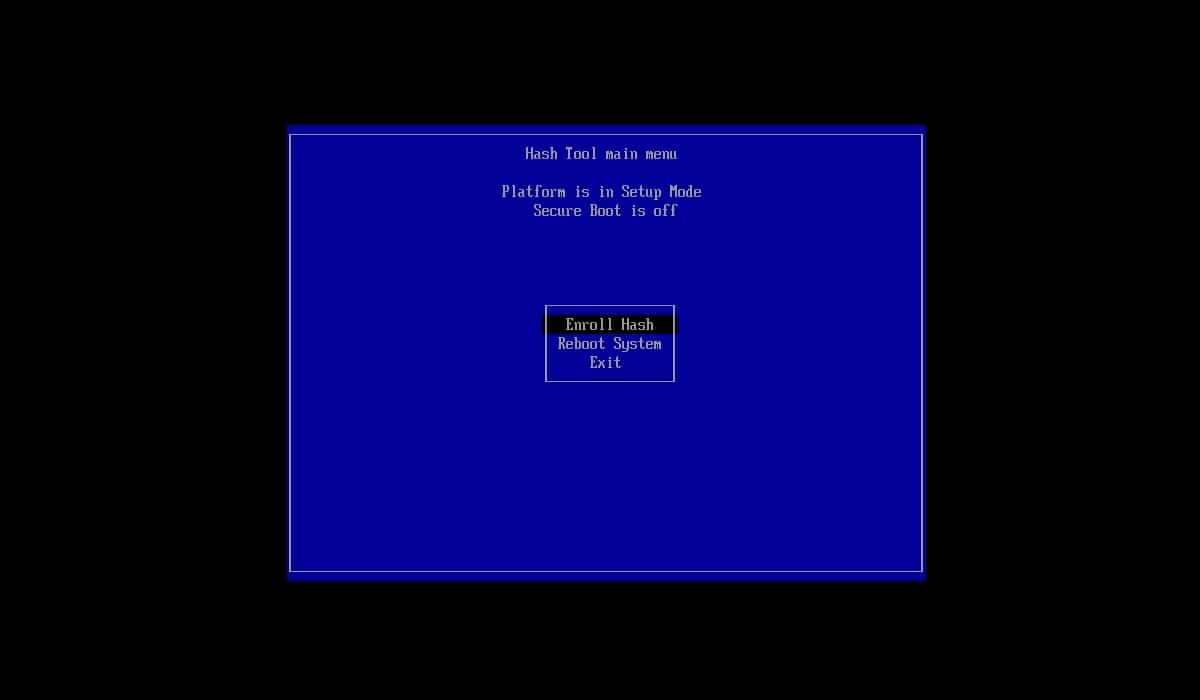

Cu siguranță, ecranul pe care îl vedeți în această imagine v-a apărut vreodată. Apare după o actualizare a unora dintre driverele de nucleu. Când acestea sunt actualizate, după repornirea aparatului, este probabil să întâlniți aceste ecrane. Nu trebuie să vă speriați, nu trebuie să vă îngrijorați, dar ar trebui să știți ce este acel MOK și de ce se întâmplă.

Cum este o îndoială destul de frecventă printre unii utilizatori, voi încerca să clarific aici tot ce ar trebui să știți despre MOK și despre aceste tipuri de ecrane care vi se arată în anumite ocazii ...

Primul lucru este să spunem că cheia proprietarului mașinii sau MOK (cheia proprietarului mașinii) este o modalitate de a asigura un proces de boot. Face acest lucru permițând să ruleze numai acele componente și driverele care au fost aprobate de sistemul de operare. Toate acestea provin din implementarea celebrului Boot sigur al sistemelor UEFI.

MOK trebuie implementat de BIOS / UEFI sau un cod de start de bază al unei echipe. În acest fel, numai codul semnat poate fi executat pentru a preveni codul rău intenționat sau neautorizat poate rula în timpul încărcării sistemului de operare. Odată pornit, sistemul de operare poate prelua această responsabilitate.

Cu siguranță, când ați instalat un modul kernel sau un driver, cu siguranță a trebuit să generați chei, utilizați mokutil etc., dacă da, motivul este că MOK folosește o criptografie cu cheie publică. De exemplu, ți s-a întâmplat sigur pentru controler vboxdrv pentru VirtualBox. De aceea, puteți genera singur o pereche de chei și apoi puteți semna modulele, astfel încât acestea să poată fi executate.

Acesta este un avantaj, deoarece nu mai era așa înainte și totul trebuia să treacă prin sistemul fericit al Microsoft. Asa de aveai nevoie de SHIM, un fel de intermediar între UEFI și GRUB.

În cele din urmă, rolul acestor firme este protejează sistemul de atacatori cibernetici sau programe malware care ar putea fi executate în timpul pornirii sistemului. Dacă oricare dintre componentele kernelului sau driverele ar fi fost modificate, acesta ar fi detectat și împiedicat pornirea acestuia.

Acum, Este cu adevărat necesar la toate echipele? Adevărul este că nu, atâta timp cât nu există un atacator care poate avea acces fizic la computer și poate obține privilegii. Adică, în majoritatea caselor, dacă cineva a intrat în casa ta și ți-a accesat computerul, cred că cel mai puțin le pasă dacă au modificat sau nu codul de încărcare ... Dar poate fi bine pe sistemele expuse mai mulți oameni, organizații în care există mai mult personal cu acces etc.