Recent echipa de Docker a emis un aviz de securitate pentru a anunța accesul neautorizat la o bază de date Docker Hub de către o persoană neidentificată. Echipa Docker a devenit conștientă de intruziunea care a durat doar o scurtă perioadă pe 25 aprilie 2019.

Baza de date Docker Hub a expus informații sensibile pentru aproximativ 190,000 de utilizatori, inclusiv nume de utilizator și parole hash, precum și jetoane pentru depozitele GitHub și Bitbucket a căror utilizare nerecomandată de o terță parte ar putea compromite integritatea depozitelor de cod.

Potrivit opiniei lui Docker, informațiile din baza de date includ jetoane de acces pentru depozitele GitHub și Bitbucket care sunt utilizate pentru compilarea automată a codului în Docker Hub, precum și nume de utilizator și parole cu un procent mic de utilizatori: 190,000 de conturi de utilizator Acestea reprezintă mai puțin de 5% din utilizatorii Docker Hub.

De fapt, Cheile de acces GitHub și Bitbucket stocate în Docker Hub permit dezvoltatorilor să își modifice codul de proiect și compilați automat imaginea în Docker Hub.

Aplicațiile celor afectați ar putea fi modificate

Riscul potențial pentru cei 190,000 de utilizatori ale căror conturi au fost expuse este că, dacă un atacator obține acces la jetoanele lor de acces, ați putea obține acces la depozitul lor de cod privat pe care l-ar putea modifica pe baza permisiunilor stocate în jeton.

Cu toate acestea, dacă codul este modificat din motive greșite și imaginile compromise au fost implementate, acest lucru ar putea duce la atacuri serioase în lanțul de aprovizionaredeoarece imaginile Docker Hub sunt utilizate în mod obișnuit în aplicații și configurații de server.

În avizul dvs. de securitate postat vineri seară, Docker a spus că a revocat deja toate jetoanele și tastele de acces pe ecran.

Docker a mai spus că își îmbunătățește procesele generale de securitate și își revizuiește politicile. El a anunțat, de asemenea, că noile instrumente de monitorizare sunt acum la locul lor.

Sin embargo, este important ca dezvoltatorii, care au folosit versiunea automată a Docker Hub, verificați depozitele de proiecte pentru acces neautorizat.

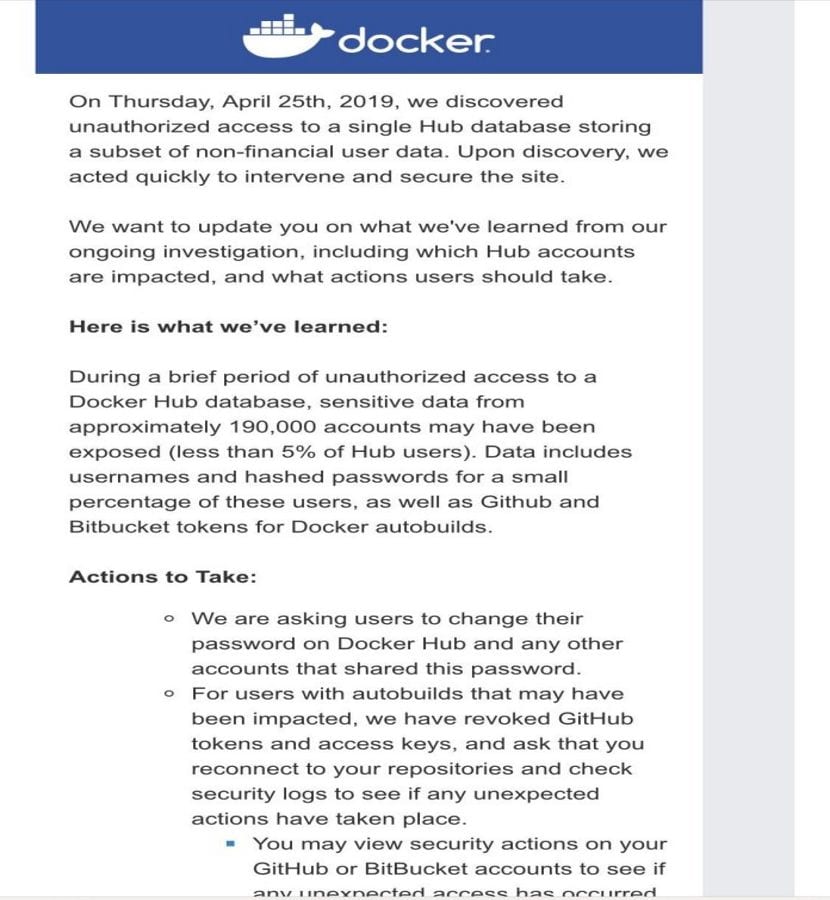

Iată avizul de securitate postat de Docker vineri seară:

Joi, 25 aprilie 2019, am descoperit accesul neautorizat la o singură bază de date Hub care stochează un subset de date non-utilizator. financiar După descoperire, acționăm rapid pentru a interveni și a securiza site-ul.

Vrem să vă anunțăm ce am învățat din investigația noastră în curs, inclusiv care sunt conturile Docker Hub afectate și ce acțiuni ar trebui să ia utilizatorii.

Iată ce am învățat:

Într-o perioadă scurtă de acces neautorizat la o bază de date Docker Hub, este posibil să fi fost expuse date sensibile din aproximativ 190,000 de conturi (mai puțin de 5% din utilizatorii Hub).

Datele includ numele de utilizator și parolele hash ale unui mic procent din acești utilizatori, precum și jetoanele Github și Bitbucket pentru construcțiile automate de Docker.

Acțiune de întreprins:

Rugăm utilizatorii să-și schimbe parola în Docker Hub și orice alt cont care partajează această parolă.

Pentru utilizatorii cu servere de construire automată care ar putea fi afectate, am revocat cheile de acces și jetoanele de la GitHub și vi se solicită să vă reconectați la depozitele dvs. și să verificați jurnalele de securitate pentru a vedea dacă există vreo acțiune. Au avut loc evenimente neprevăzute.

Puteți verifica acțiunile de securitate din conturile dvs. GitHub sau BitBucket pentru a vedea dacă a existat acces neașteptat în ultimele 24 de ore.

Acest lucru vă poate afecta versiunile actuale din serviciul nostru automat de construire. Poate fi necesar să vă deconectați și să vă reconectați furnizorul de surse Github și Bitbucket, cum ar fi descrisă în linkul de mai jos.