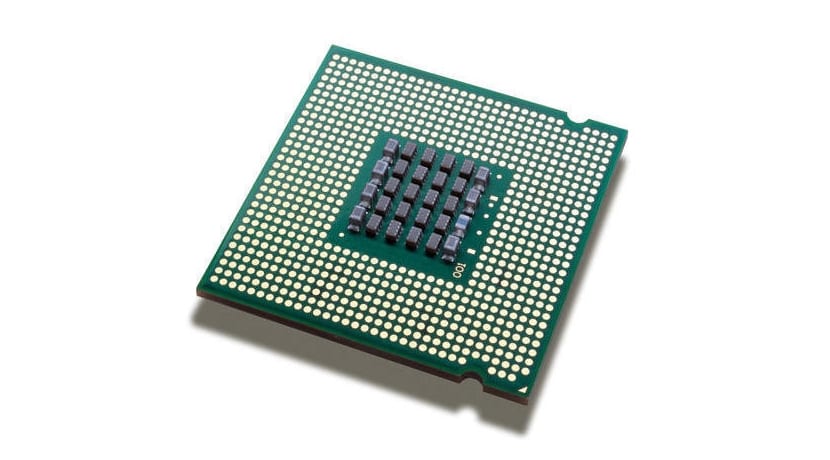

Un misterios eroare de securitate afectează toate arhitecturile CPU Intel contemporane care au capacitatea de a implementa memoria virtuală. O reproiectare totală a acestor arhitecturi hardware va fi probabil necesară pentru a rezolva complet problema, dar patch-urile au fost deja lucrate pentru a o modifica din software, iar patch-urile aterizează deja în nucleul Linux. În cazul sistemelor Microsoft bazate pe Windows NT, acestea au început să fie rezolvate în noiembrie anul trecut. Un alt caz similar cu cel pe care l-am avut cu vulnerabilitatea cunoscută care a afectat amintirile RAM și care a fost cunoscut sub numele de Rowhammer, compromitând securitatea.

Ei bine, acum această nouă problemă ar putea afecta mediile de virtualizare la fel de comune și utilizate ca serviciile de Amazon Web Services (AWS) EC2 și, de asemenea, cele ale Google Compute Engine printre alții. Adevărul este că problema nu este prea gravă, dar impactul este larg datorită numărului mare de arhitecturi pe care îl afectează, pe lângă faptul că rezolvarea problemei folosind software este complicată. Mai exact, problema derivată din această eroare Intel constă în LWN, tabelele de izolare a paginilor kernelului, care intervin în gestionarea memoriei de către kernel. Apoi găsim un soluție complicată dacă este realizat de software și asta nu ar implica cea mai bună soluție și, pe de altă parte, trebuie să mergem la rădăcina problemei și să reproiectăm hardware-ul, în special arhitecturile afectate care permit gestionarea acestui tip de memorie. Nici acest lucru nu este ieftin sau rapid, deoarece va trebui să așteptăm noi generații de hardware pe care, evident, ar trebui să le achiziționăm.

Revenind însă la soluția software, adică prin patch-uri, nici nu este bine, deoarece ar afecta serios performanța. Procesorul nostru ar putea avea o pierdere considerabilă de performanță, până la 50%. De ce? Ei bine, pentru a-l rezolva, ar trebui să fie generat un cod, astfel încât acesta să fie goliți memoria TLB (Translation Lookaside Buffer), un cache care accelerează considerabil performanța prin localizarea mai rapidă a locului în care datele și instrucțiunile sunt situate în memoria virtuală a sistemului. Dar trebuie să le ștergeți de fiecare dată când nucleul pornește și de fiecare dată când codul de utilizator își reia executarea, deoarece problema este notabilă ...

Popover-ul nenorocit de „urmărește-ne pe Facebook” care apare la fiecare vizită (cel puțin, dacă cookie-urile sunt șterse), e de rahat ...

Ei bine, mergeți pe cealaltă direcție și nu vă înțelegeți.

Sunt total de acord, ar putea fi pe o parte a paginii și nu pe întregul card, forțându-vă să închideți. Are un gust foarte prost.

Lucrul bun că mă mut deja la AMD Ryzen.

Vestea este greșită. Nu este o problemă Linux, ci o problemă de proiectare pentru procesoarele Intel. Este foarte grav. Atât de mult încât singura soluție este să modificați sistemele de operare pentru a le conecta (Linux, Windows, iOS etc.).