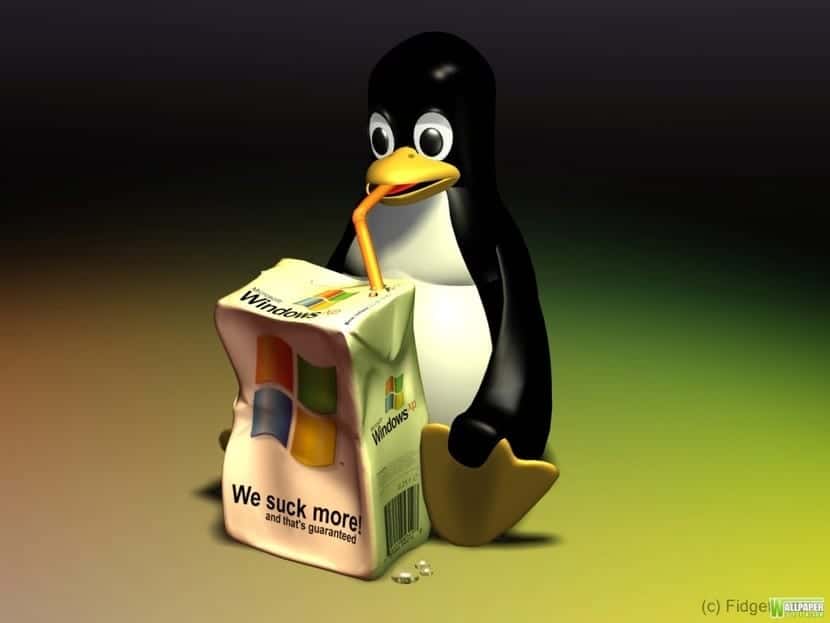

O pessoal da Microsoft nem se deu ao trabalho de remover o truque do Stickykeys, graças ao qual poderemos quebrar uma senha do Windows usando o Linux

Você certamente sabe que o Windows é conhecido por seu incontáveis bugs de segurança, que aparecem com muita frequência e inúmeras vezes a Microsoft deixa dizer que se esquece de corrigi-los, mesmo os mais simples.

Tanto é assim, que qualquer pessoa com umaconhecimento básico de sistemas operacionais Linux, É capaz de violar uma senha do Windows e entrar com privilégios de administrador.O método mais simples que existe é o truque das Stickykeys, que a Microsoft foi além de corrigir.

Este tutorial foi desenvolvido para ser usado no seu computador pessoal, por exemplo naquele computador antigo que você tem em casa e você não lembra a senha, portanto não somos responsáveis pelo uso indevido dado a ele.

Tutorial para obter senhas de acesso ao Windows usando Linux

- Acesse o computador desejado com Linux, você pode usar um sistema operacional instalado com inicialização dupla ou um Live CD.

- Pesquise com o gerenciador de arquivos de sua distribuição Linux favorita para o seguinte arquivo, que está em C: /Windows/system32/sethc.exe e o arquivo C: /Windows/system32/cmd.exe

- Faça uma cópia de cmd.exe na sua área de trabalho Linux e renomeie-o para sethc.exe.

- Copie o arquivo de volta para system32 e substitua o arquivo antigo pelo novo.

- Inicie o sistema operacional Microsoft e pressione a tecla shift mais de 5 vezes, se tiver feito isso corretamente, uma janela se abrirá. MS-DOS.

- Digite o seguinte comando para adicionar usuário:

net user Linux /add

- Em seguida, digite este comando para colocá-lo no grupo administrativo:

net localgroup Administradores Linux /add

- Observe que o usuário Linux apareceu na tela inicial e acesso a tudo.

Isso é curioso, pois estamos no Windows 10 e eles não conseguiram reparar o erro, que Acho isso um tanto lamentável porque qualquer pessoa com um pouco de habilidade pode entrar em um computador Windows, apenas copiando e colando alguns arquivos. Lembre-se que faremos mais tutoriais em Linux Adictos, como por exemplo este em que aprendemos a instalar Google Chrome

Você descobriu a pólvora! Isso o torna digno do título de Tecnicoless.

O artigo é mais para denunciar a alarmante falta de segurança dos sistemas Microsoft, que nem mesmo são capazes de eliminar esse simples truque.

Na verdade, ele queria fazer o papel de "advogado do diabo": acreditava que essa empresa se sairia bem com a nova versão. Mas a verdade é evidente e inatacável. Não existe uma resposta fácil para uma falha tão óbvia e deve ser fácil de corrigir. Obrigado pela sua resposta, estamos sempre aqui para fazer o seu pedido.

Interessante para quando um conhecido esquece a senha. Levar isso em conta.

Não conhecia muito bem

Isso já é mais antigo ...

A questão é que eles não mudaram isso

Funciona no Windows 10?

VERIFICADO,

aqui o vídeo com meus testes em uma máquina VirtualBox:

https://www.youtube.com/watch?v=5HI1uKHy0qY

É uma pena que a Microsoft não seja cuidadosa a esse respeito. Meu amigo like e obrigado.

lembranças

E para que você quer uma distro? ... Basta começar com segurança, permite que você use a conta de administrador sem senha, uma vez lá dentro você pode alterar a senha de qualquer usuário

e qual senha foi violada? O acesso físico a um computador implica ser capaz de acessar certos "truques" para entrar no sistema, você também pode ter alterado a senha do usuário administrador ou de outro usuário ...

Também pode ser feito como você diz.

lembranças

Usamos com os discos rígidos do barcenas, já que no pp usamos windows xp e windows millenium

Com acesso físico a um computador, você sempre pode fazer muitas coisas :-P Na maioria das instalações do Linux, você pode acessar como root editando o grub. Claro, também é possível protegê-lo com um pouco de configuração extra.

Se com acesso total a um computador é mais difícil protegê-lo, você ainda pode remover o Disco Rígido e se não estiver criptografado pronto, ou um live CD / USB, seja Linux ou Win. Talvez seja uma forma mais discreta de entrar, e é muito útil quando há suporte e eles esquecem as senhas.

O último parágrafo me parece estúpido, pois para fazer o que o tutorial descreve, ele tinha acesso à máquina "vítima", qualquer pessoa "com um pouco de conhecimento" conforme descrito no artigo pode fazer o mesmo contra o linux, um Linux live, um Faça chroot em qualquer linux e voila você já tem acesso root ..

Claro que sempre falando sobre partições que não são criptografadas ..

Por fazerem tanto barulho, principalmente os "sábios", é um bom "truque" para quem não tem experiência suficiente em gerenciamento de sistemas para recuperar o acesso ao pc ... ponto final. Alla os "magos" que falam sobre partições criptografadas, removem o disco rígido, blá blá blá blá, é verdade! a senha não foi violada, apenas o pc foi acessado. que não poderia. Agradeço a publicação porque me serviu. Existe outro truque usando o disco de instalação do Windows 10 usando o procedimento utilman.ex e cmd… que se permite que você viole a senha do Windows

Acho que você tem retardo mental. não é um erro da Microsoft ou do sistema.

Você não está "violando" o sistema, pois o sistema Windows no momento em que você faz o "hack" não está funcionando.

No dia em que você faz isso com as janelas iniciadas e de um usuário sem privilégios, você chega a peidar de cara

peça desculpas à humanidade e espero que você tenha câncer de pênis

Bela história, mas não é verdade, o Windows não está comprometido porque não está funcionando. Por outro lado, e usando o mesmo método, entrei em uma máquina Linux apenas adicionando 1 na inicialização. Eu me torno o root e posso mudar o que quiser.

Não há razão para ficar alarmado, mesmo os sistemas mais seguros têm uma porta dos fundos, caso o usuário seja tão estúpido a ponto de perder suas próprias chaves.

Não é possível, a partição do Windows 10 impede que um novo arquivo seja gravado no local.

Excelente testado no windows 10 com ubuntu 14.04 (versão antiga que tinha em mãos). Tive que montar a partição NTFS com um comando e depois fazer o tutorial !!!! Funciona perfeitamente.

Meu caso era que eu não tinha permissão para acessar o hdd

Abrindo terminal

Inserindo o seguinte comando

Sudo chmod 666 / dev / sda »drive num»

Exemplo:

sudo chmod 666 / dev / sda2

Depois de entrar, o gerenciador de arquivos terá visão e controle de modificação, bem como do terminal