Há uma abundância de distribuições Linux, embora a maioria deles não contribua com nada muito útil ou novo. Neste post vamos lidar com uma das exceções, pois veremos como instalar Kali Linux.

Esta distribuição baseada em Debian é customizada para uso em atividades de segurança de computadores, sem dúvida um dos setores da atividade tecnológica que mais crescerá nos próximos anos. O fato de que todas as ferramentas que o Kali Linux inclui são e serão gratuitas (além de serem de código aberto), sem dúvida, o torna uma opção a considerar.

O que é um teste de penetração

Kali Linux é uma distribuição para executar testes de penetração.

Um teste de penetração é uUma maneira de encontrar vulnerabilidades em um sistema de computador simulando um ataque assim como os criminosos.

O processo consiste nas seguintes etapas

- Planejamento: Nesta etapa são definidos os objetivos do teste e em qual parte do sistema ele será realizado. Também determina quais tipos de verificações serão realizadas e as informações necessárias são coletadas para que sejam bem-sucedidas.

- Exploração: Nesta fase, tentar-se-á perceber como é que a aplicação em estudo irá responder às tentativas de intrusão. Isso pode ser feito analisando o código do aplicativo antes de executá-lo ou durante sua execução.

- Pesquisa e uso de pontos fracos: Nesta fase, são testados diferentes tipos de ataques informáticos para detetar vulnerabilidades e, uma vez descobertas, tentar aproveitá-las.

- Persistência de acesso: O objetivo desta etapa é tentar manter o acesso não autorizado sem ser detectado pelo maior tempo possível.

- Análise: Terminado o teste, ele determina quais vulnerabilidades foram detectadas, quais informações foram obtidas e quanto tempo durou o ataque sem ser detectado.

Existem vários tipos de testes de penetração. Alguns deles são:

- Testes externos: Eles são direcionados às partes de um sistema de computador que podem ser acessadas de fora. É o caso de aplicativos móveis, sites, servidores de e-mail ou nomes de domínio. Serão feitas tentativas de usá-los para obter acesso a dados privados.

- Testes internos: Ele simula o ataque de alguém ao sistema por dentro. Uma pessoa que realmente recebeu acesso ou que o obteve por meio de técnicas de phishing.

- Teste cego: Os avaliadores sabem qual será o alvo, mas não qual será a forma do ataque.

- Testes duplo-cegos: Os gerentes de segurança nem sabem que um teste está ocorrendo.

- Testes direcionados: O pessoal de segurança e os testadores conhecem os alvos e a forma do ataque e compartilham informações.

Como instalar o Kali Linux

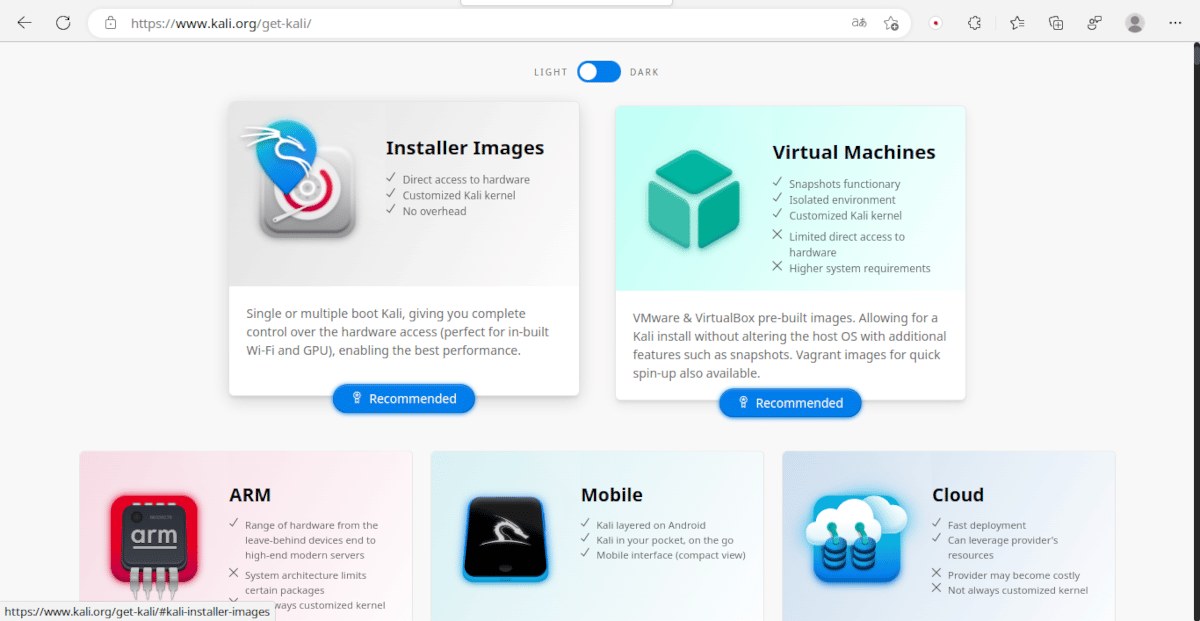

No site do Kali Linux, encontramos diferentes opções para download. Alguns são instaláveis e outros suportam o modo Live.

Uma das características do Kali Linux é que ele pode realmente ser descrito como multiplataforma. pois pode ser executado em computadores de placa única, como o Raspberry Pi, bem como no mais poderoso dos computadores pessoais. É por isso que na hora de escolher o que baixar temos várias opções.

- Imagens instaláveis: Eles podem ser instalados sem a necessidade de uma conexão com a Internet. Ao contrário de outras distribuições Linux, eles não podem ser executados no modo live (usando a RAM como se fosse um disco). As versões instaláveis são recomendadas quando você não sabe qual opção escolher.

- Imagens instaláveis em rede: Essa mídia de instalação requer uma conexão com a Internet para obter os pacotes a serem instalados. Isso tem a vantagem de instalar as versões mais atuais, mas a desvantagem de levar mais tempo para instalar. Requer menos suporte de capacidade do que o método anterior e também não oferece suporte ao modo ao vivo.

- Imagens ao vivo: Ele pode ser executado a partir de um DVD ou unidade flash sem instalar ou usá-lo como mídia de instalação, mas, ao contrário dos métodos anteriores, não oferece suporte à personalização.

- Tudo: Como o próprio nome indica, esta opção inclui absolutamente toda a gama de ferramentas Kali Linux. Requer um meio de armazenamento de grande capacidade e está disponível em duas versões: Instalável e Live.

Personalizações

Versões instaláveis nos permitem selecionar a área de trabalho e diferentes categorias de pacotess. A área de trabalho padrão é o XFCE, embora também seja possível instalar outros. Da mesma forma, o sistema pode ser utilizado com aplicativos sem interface gráfica.

Coleções de pacotes (Metapackages) disponíveis

Metapacotes são categorias ou coleções de pacotes que podem ser instalados juntos. durante ou após a instalação: Algumas delas são:

- kali-desktop-core: Ferramentas necessárias para aplicativos com interface gráfica

- kali-desktop-e17: gerenciador de janelas Enlightenment

- kali-desktop-gnome: Desktop GNOME

- kali-desktop-i3: gerenciador de janelas i3

- kali-desktop-kde: Desktop KDE

- kali-desktop-lxde: Desktop LXDE

- kali-desktop-mate: mesa MATT

- kali-desktop-xfce: Desktop Xfce

- kali-tools-gpu: Ferramentas que requerem uso intensivo da placa gráfica

- kali-ferramentas-hardware: ferramentas de hacking de hardware

- kali-tools-crypto-stego: ferramentas baseadas em criptografia e esteganografia

- kali-tools-fuzzing: Para protocolos de difusão

- ferramentas kali-802-11: 802.11: Ferramentas para redes sem fio

- kali-tools-bluetooth: Análise de dispositivos Bluetooth

- kali-ferramentas-rfid: ferramentas de identificação por radiofrequência

- kali-tools-sdr: ferramentas de rádio definidas por software

- kali-ferramentas-voip: ferramentas de voz sobre IP

- kali-tools-windows-recursos: Ferramentas para a análise de sistemas Windows.

Procedimento de instalação

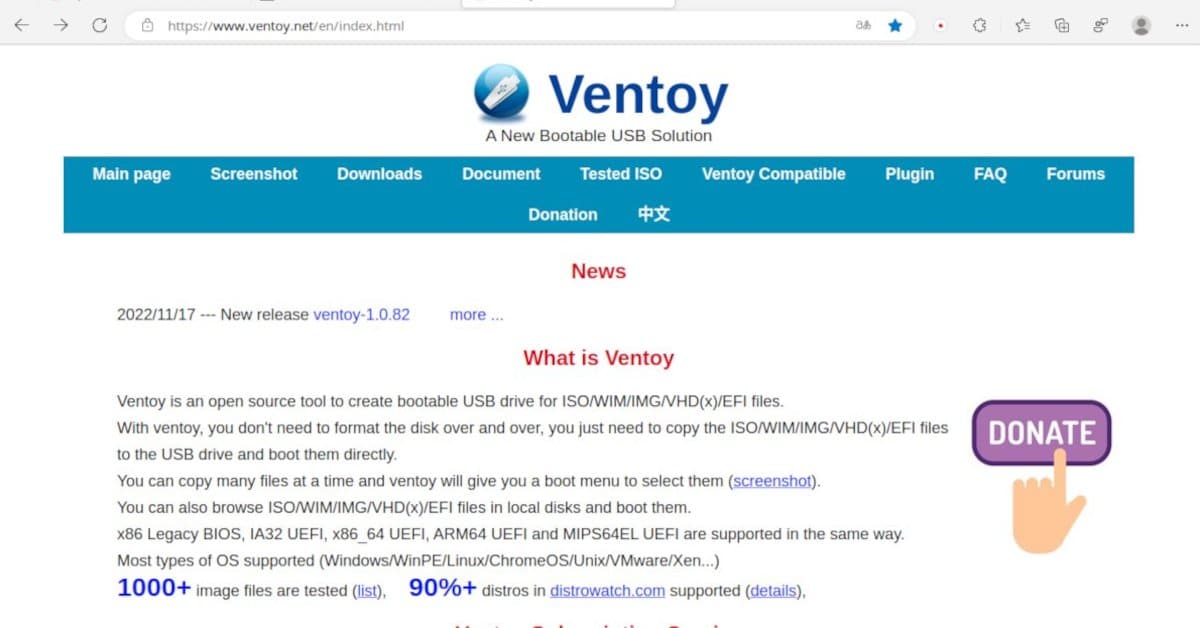

Embora existam muitas ferramentas para criar a mídia de instalação do Kali Linux, Ventoy é ideal porque basta arrastar a imagem para o pendrive.

Como dissemos, existem muitas variantes do Kali Linux com diferentes métodos de instalação.. Vamos nos concentrar na imagem instalável de 64 bits. Para outras versões e arquiteturas você pode consultar o documentação oficial.

Os requisitos do sistema são:

- 128 MB de RAM (512 MB recomendado) e 2 GB de espaço em disco se nenhuma interface gráfica for usada.

- 2 GB de RAM e 20 GB de espaço em disco com área de trabalho e coleção de pacotes por padrão.

- Pelo menos 8 GB de RAM para os aplicativos que exigem mais recursos.

Os passos que devem ser seguidos são:

- Descarregar a imagem do Kali Linux.

- Salve a imagem na unidade flash de instalação. Minha recomendação é usar ventoso.

- Nas opções do BIOS, desative a inicialização segura e selecione a unidade flash como o dispositivo de inicialização.

- Reinicie o sistema.

- Escolha entre o modo de instalação gráfica ou de texto.

- Selecione o idioma.

- Indique a sua localização geográfica.

- Determina o layout do teclado. Espanhol da Espanha ou da América Latina.

- O sistema tentará determinar o tipo de conexão de rede. No caso de uma rede sem fio, você deverá inserir os dados correspondentes.

- Se desejar pode inserir um nome que identifique o equipamento dentro da rede.

- O que se segue é inserir os dados da conta, incluindo nome completo, nome de usuário e senha.

- O próximo passo é determinar o fuso horário.

- A etapa que você toca a seguir pode ser simples ou complexa. Depois que o instalador mostrar as unidades disponíveis, você pode dizer para usar a unidade inteira, usar o espaço vazio ou definir manualmente onde instalar o Kali Linux e quanto espaço ele ocupará.

- Confirme a seleção e decidimos se criptografamos o disco.

- Se a conexão com a Internet exigir um proxy, insira os dados necessários.

- Escolha as categorias de pacotes para instalar.

- Determine onde instalar o bootloader.

- Quando a instalação estiver concluída, reinicie o sistema.