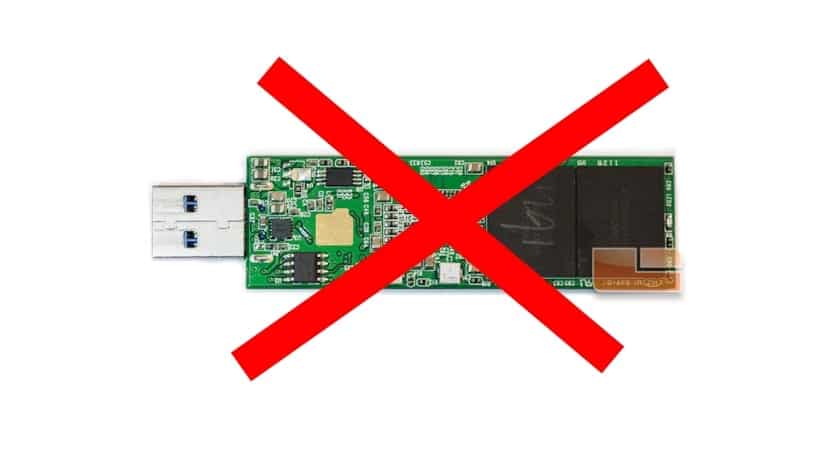

Istnieje wiele sposobów wyłączenia przechowywania na dołączonych nośnikach za pomocą Port USB Twojego komputera, może to być dobre rozwiązanie, jeśli chcemy zapobiec infekowaniu naszego systemu przez tego typu urządzenia niektórymi typami ataków, ale może również służyć jako metoda próby ograniczenia możliwości określonego komputera, jeśli to zrobimy nie chcą, aby inni używali tej funkcji z określonego powodu. Cóż, wśród sposobów są bardziej ekstremalne, takie jak bezpośrednie usunięcie sterowników USB jądra Linuksa (modułów). Innymi słowy, usuń plik usb_storage.ko, który jest modułem pełniącym rolę kontrolera dla tych urządzeń.

Ale jeśli chcemy nie tak radykalnego rozwiązania, możemy użyć inne sposoby postępowania aby te urządzenia nie działały w naszej dystrybucji. Są to również dość proste metody do zaimplementowania i zwykle są skuteczne, chociaż nie są niezawodne ... Na przykład, możemy użyć urządzenia wirtualnego / bin / true, aby pomóc nam w tak zwanej „fałszywej instalacji”. Aby kontynuować, po prostu mamy aby utworzyć i otworzyć plik o nazwie block_usb.conf w katalogu /etc/modprobe.d/, w którym przechowywane są moduły jądra.

Gdy to zrobisz, możemy dodać następującą zawartość do środka za pomocą edytora tekstu, który najbardziej nam się podoba:

install usb-storage /bin/true

Teraz zapiszemy plik, który właśnie utworzyliśmy i voila, będziemy mieli ograniczenie dotyczące urządzeń pamięci masowej USB. oko! Ponieważ pozostałe urządzenia USB będą nadal działać normalnie. Sprawdź skuteczność, ponieważ słyszałem, jak niektórzy użytkownicy mówią, że to nie zadziałało ...

Inną metodą jest utworzenie pliku czarna listaW tym celu utworzymy plik o nazwie blacklist.conf w /etc/modprobe.d/ i za pomocą edytora tekstu dodamy ponownie do wszystkich sterowników urządzeń, które chcemy dodać do naszej czarnej listy i które nie będą działać. Na przykład dla naszego USB:

blacklist usb-storage

Zapisz zmiany i sprawdź ich efekt ...

Dla mnie najlepszym sposobem jest poproszenie o uwierzytelnienie administratora lub użytkownika root podczas montowania urządzenia. Osiąga się to poprzez modyfikację pliku org.freedesktop.udisks2.policy lub org.freedesktop.UDisks2.policy. Ten plik zawiera zasady montowania urządzeń. plik zawiera kilka polityk, takich jak:

• Zamontuj system plików

• Zamontuj system plików na urządzeniu systemowym

• Zamontuj system plików podłączonego urządzenia w innej lokalizacji

• Montowanie / odmontowywanie systemów plików zdefiniowanych w pliku fstab z opcją x-udisks-auth

• Zdemontuj urządzenie zamontowane przez innego użytkownika

• Zostań właścicielem systemu plików

zamierzamy zmodyfikować politykę

Zamontuj system plików

my stoimy w polityce

tak

i modyfikujemy to

autor_admin

Zmusi to system do pytania o nazwę użytkownika i hasło administratora podczas montowania urządzenia przez USB.

A jeśli to, co chcę zrobić, jest odwrotne, rozpoznać jedną i odrzucić wszystkie inne, jak możemy użyć tej metody.

sudo chmod 700 / media / jest radykalne i nie o to chodzi