OSV-Scanner działa jako interfejs użytkownika do bazy danych OSV.dev

Google niedawno udostępnił skaner OSV, narzędzie, które zapewnia programistom open source łatwy dostęp do sprawdzania niezałatanych luk w kodzie i aplikacjach, biorąc pod uwagę cały łańcuch zależności związanych z kodem.

OSV-Scanner pozwala wykrywać sytuacje, w których aplikacja staje się podatna na ataki z powodu problemów w jednej z bibliotek używanych jako zależność. W takim przypadku podatna na ataki biblioteka może zostać użyta pośrednio, tj. wywołana przez inną zależność.

W zeszłym roku podjęliśmy działania mające na celu poprawę klasyfikacji podatności dla twórców i użytkowników oprogramowania open source. Wiązało się to z publikacją schematu luk w zabezpieczeniach open source (OSV) i uruchomieniem usługi OSV.dev, pierwszej rozproszonej bazy danych luk w zabezpieczeniach typu open source. OSV umożliwia wszystkim różnym ekosystemom open source i bazom danych o lukach w zabezpieczeniach publikowanie i wykorzystywanie informacji w prostym, dokładnym i możliwym do odczytu maszynowego formacie.

Projekty oprogramowania są często budowane na szczycie góry zależności: zamiast zaczynać od zera programiści włączają zewnętrzne biblioteki oprogramowania w projektach i dodawać dodatkowe funkcjonalności. Jednak pakiety open sourceo często zawierają nieudokumentowane fragmenty kodu pobierane z innych bibliotek. Ta praktyka tworzy co jest znany jako „zależności przechodnie” w oprogramowaniu i oznacza, że może zawierać wiele warstw luk, które trudno jest ręcznie prześledzić.

W ciągu ostatniego roku zależności przejściowe stały się rosnącym źródłem zagrożeń dla bezpieczeństwa open source. Niedawny raport firmy Endor Labs wykazał, że 95% luk w zabezpieczeniach open source dotyczy zależności przejściowych lub pośrednich, a osobny raport Sonatype podkreślił również, że zależności przechodnie odpowiadają za sześć z siedmiu luk mających wpływ na oprogramowanie open source.

Według Google nowe narzędzie rozpocznie od wyszukania tych zależności przechodnich analizując manifesty, wykazy materiałów oprogramowania (SBOM), jeśli są dostępne, i zatwierdzając skróty. Następnie połączy się z bazą danych luk w zabezpieczeniach typu open source (OSV), aby wyświetlić odpowiednie luki.

Skaner OSV może automatycznie skanować rekurencyjnie drzewo katalogów, identyfikujące projekty i aplikacje poprzez obecność katalogów git (informacje o podatnościach określonych poprzez analizę skrótów zatwierdzeń), pliki SBOM (Software Bill Of Material w formatach SPDX i CycloneDX), manifesty, czy blokowanie administratorów z pakietów archiwów takich jak Yarn , NPM, GEM, PIP i Cargo. Obsługuje również skanowanie wypełnienia obrazów kontenerów dokerów zbudowanych na podstawie pakietów z repozytoriów Debiana.

OSV-Scanner jest kolejnym krokiem w tym wysiłku, ponieważ zapewnia oficjalnie wspierany interfejs do bazy danych OSV, który łączy listę zależności projektu z lukami, które ich dotyczą.

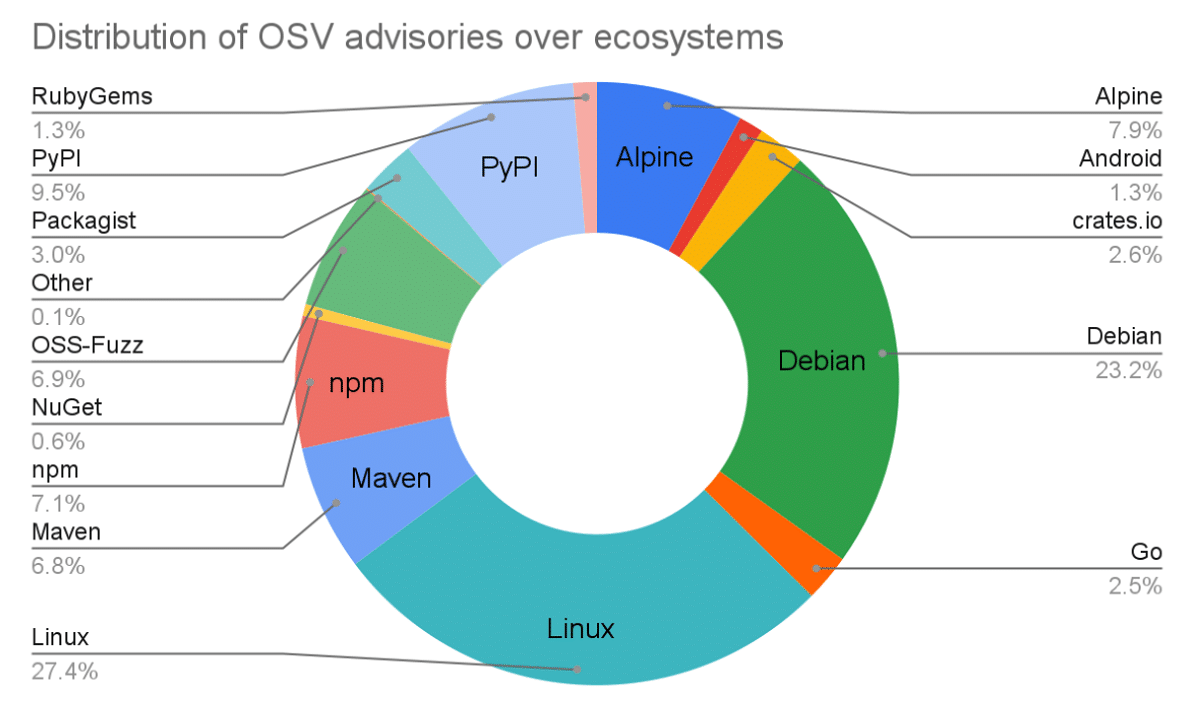

La informacje o podatnościach są pobierane z bazy danych OSV (Open Source Vulnerabilities), która zawiera informacje o problemach bezpieczeństwa w Сrates.io (Rust), Go, Maven, NPM (JavaScript), NuGet (C#), Packagist (PHP), PyPI (Python), RubyGems, Android, Debian i Dane o lukach w zabezpieczeniach jądra Alpine i Linux oraz raporty o lukach w zabezpieczeniach projektów hostowane w GitHub.

Baza OSV odzwierciedla stan naprawy problemu, potwierdzenia z pojawieniem się i usunięciem podatności, zakres wersji, których dotyczy podatność, linki do repozytorium projektu z kodem i zgłoszeniem problemu. Udostępnione API umożliwia śledzenie manifestacji luki na poziomie zatwierdzenia i tagowania oraz analizę narażenia na problem z produktów pochodnych i zależności.

Na koniec warto wspomnieć, że kod projektu napisany jest w Go i jest dystrybuowany na licencji Apache 2.0. Możesz sprawdzić więcej szczegółów na ten temat w poniższym linku.

Deweloperzy mogą pobrać i wypróbować OSV-Scanner ze strony internetowej osv.dev lub użyć sprawdzanie luk w zabezpieczeniach OpenSSF Scorecard aby automatycznie uruchomić skaner w projekcie GitHub.