Tor to projekt, którego głównym celem jest: rozwój rozproszonej sieci komunikacyjnej o małych opóźnieniach i nałożonej na internet, pl nie ujawnia tożsamości swoich użytkowników, tzn. ich adres IP pozostaje anonimowy. Zgodnie z tą koncepcją przeglądarka zyskała dużą popularność i stała się powszechnie używana we wszystkich częściach świata, generalnie jej używanie przypisuje się nielegalnym działaniom ze względu na jej cechy pozwalające na anonimowość.

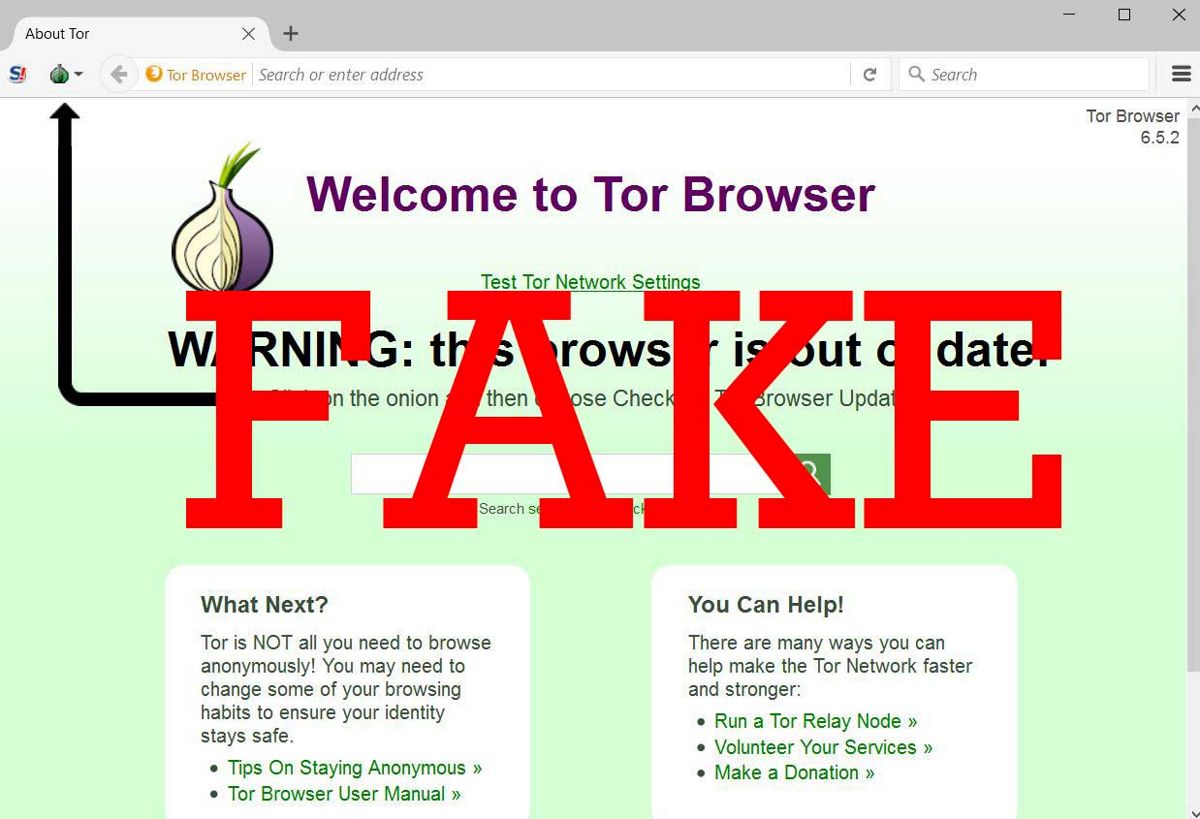

Chociaż przeglądarka jest oferowana użytkownikom w celu zapewnienia bezpieczniejszego przeglądania, a przede wszystkim zapewnienia jej anonimowości. Naukowcy z firmy ESET wydani niedawno odkryli rozpowszechnianie fałszywej wersji przeglądarki Tor przez nieznajomych. Ponieważ powstała kompilacja przeglądarki, była ona pozycjonowana jako oficjalna rosyjska wersja przeglądarki Tor, podczas gdy jej twórcy nie mieli z tą kompilacją nic wspólnego.

Główny badacz złośliwego oprogramowania firmy ESET, Anton Czerepanow, powiedział, że w dochodzeniu zidentyfikowano trzy portfele bitcoin używane przez hakerów od 2017 roku.

„Każdy portfel zawiera stosunkowo dużą liczbę małych transakcji; uważamy to za potwierdzenie, że te portfele były używane przez strojanizowaną przeglądarkę Tor ”

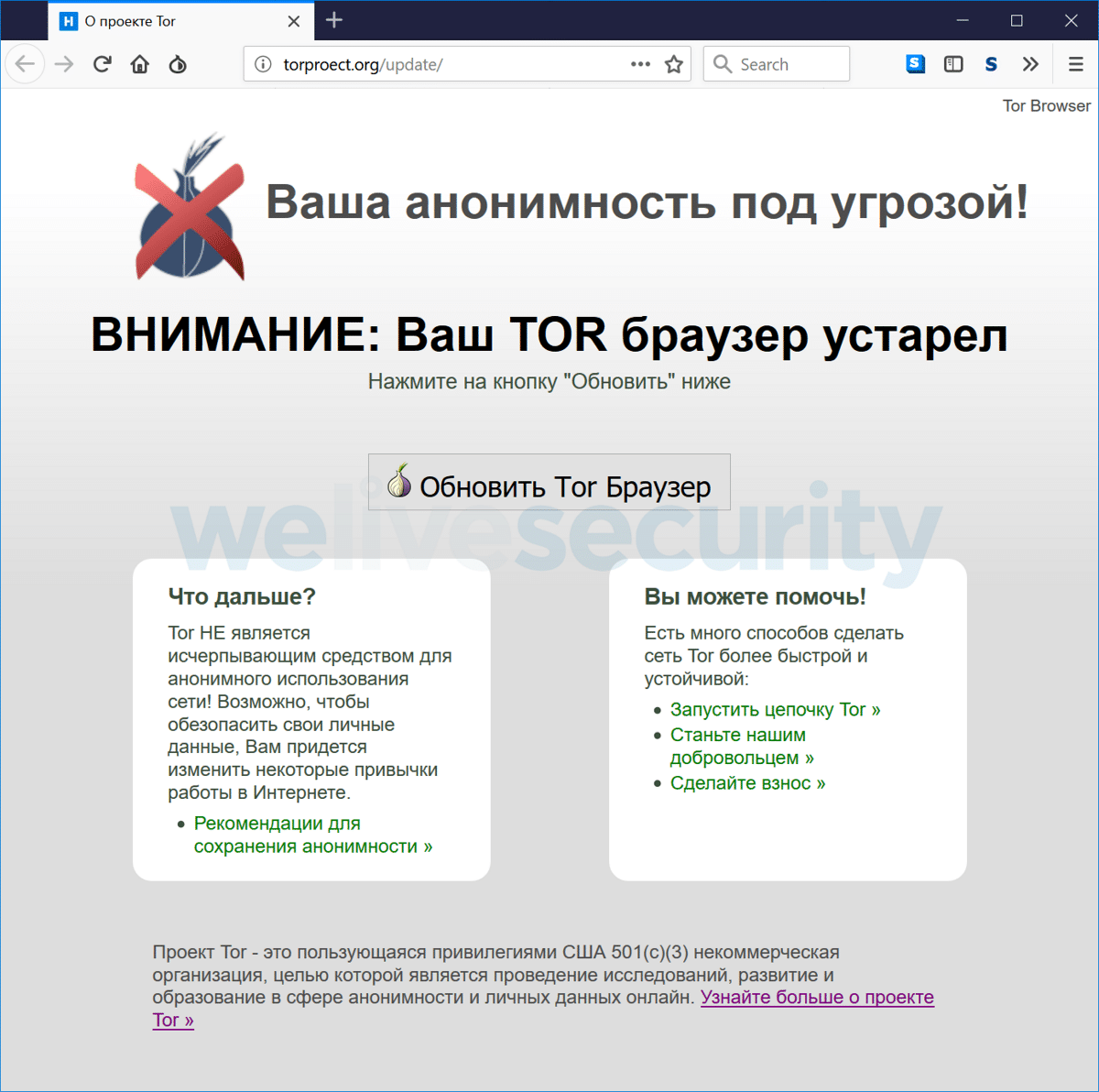

Cel tej zmodyfikowanej wersji Tor miał zastąpić portfele Bitcoin i QIWI. Aby wprowadzić użytkowników w błąd, twórcy kompilacji zarejestrowali domeny tor-browser.org i torproect.org (różni się od oficjalnej strony torproJect.org z powodu braku litery „J”, której wielu rosyjskojęzycznych użytkowników pozostaje niezauważonych).

Projekt stron został stylizowany na oficjalną stronę Tora. Pierwsza strona wyświetlała stronę z ostrzeżeniem o używaniu przestarzałej wersji przeglądarki Tor oraz propozycję zainstalowania aktualizacji (gdzie podany link oferuje kompilację z oprogramowaniem trojańskim), a na drugiej treść powtórzyła stronę w celu pobrania trojana. Przeglądarka Tor.

Należy o tym wspomnieć złośliwa wersja Tora została skonfigurowana tylko dla systemu Windows.

Od 2017 roku szkodliwa przeglądarka Tor jest promowana na różnych forach w języku rosyjskim, w dyskusjach związanych z darknetem, kryptowalutami, unikaniem blokad Roskomnadzor i kwestiami prywatności.

Aby rozpowszechniać przeglądarkę na pastebin.com, stworzono również wiele stron, które są zoptymalizowane do wyświetlenia na górze wyszukiwarek na tematy związane z różnymi nielegalnymi operacjami, cenzurą, nazwiskami znanych polityków itp.

Strony reklamujące fałszywą wersję przeglądarki na pastebin.com zostały wyświetlone ponad 500 XNUMX razy.

Fikcyjny zestaw został oparty na bazie kodu przeglądarki Tor Browser 7.5 a oprócz złośliwych wbudowanych funkcji, drobnych poprawek agenta użytkownika, wyłączania weryfikacji podpisów cyfrowych dla wtyczek i blokowania systemu instalacji aktualizacji, był identyczny z oficjalną przeglądarką Tor.

Złośliwa wstawka polegała na dołączeniu kontrolera treści do wtyczki HTTPS Wszędzie regularnie (dodano dodatkowy skrypt script.js do manifest.json). Pozostałe zmiany zostały wprowadzone na poziomie ustawień konfiguracyjnych, a wszystkie części binarne były przechowywane w oficjalnej przeglądarce Tor.

Skrypt wbudowany w HTTPS Everywhere, po otwarciu każdej strony, trafił na serwer administracyjny, który zwrócił kod JavaScript, który powinien zostać wykonany w kontekście bieżącej strony.

Serwer zarządzania działał jako ukryta usługa Tora. Poprzez wykonanie kodu JavaScript atakujący mogą organizować przechwytywanie treści formularzy internetowych, zastępowanie lub ukrywanie dowolnych elementów na stronach, wyświetlanie fikcyjnych wiadomości itp.

Jednak podczas analizy złośliwego kodu zarejestrowano tylko kod zastępujący szczegóły portfeli QIWI i Bitcoin na stronach akceptujących płatności darknet. W trakcie złośliwej aktywności w portfelach zgromadzono 4.8 bitcoinów, aby je zastąpić, co odpowiada około 40 tysiącom dolarów.