Ludzie z Microsoftu nawet nie zadali sobie trudu, aby usunąć sztuczkę Stickykeys, dzięki której będziemy mogli złamać hasło do Windowsa za pomocą Linuksa

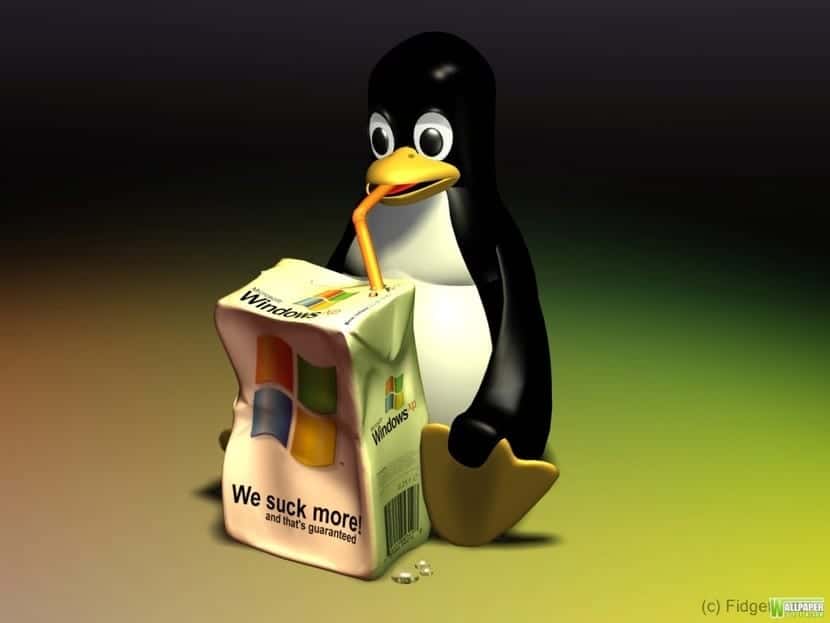

Na pewno wiesz, że Windows jest znany ze swojego niezliczone błędy bezpieczeństwa, które pojawiają się bardzo często i niezliczoną ilość razy Microsoft mówi, że zapomina o ich poprawieniu, nawet tych najprostszych.

Tak bardzo, że każdy, kto ma copodstawowa znajomość systemów operacyjnych Linux, Jest w stanie złamać hasło Windows i wejść z uprawnieniami administratora Najprostszą istniejącą metodą jest sztuczka Stickykeys, której Microsoft wykroczył poza poprawienie.

Ten samouczek jest przeznaczony do użytku na komputerze osobistym, na przykład na starym komputerze, który masz w domu i nie pamiętasz hasła, dlatego nie ponosimy odpowiedzialności za niewłaściwe użycie dane mu.

Samouczek, aby uzyskać hasła dostępu do systemu Windows przy użyciu systemu Linux

- Uzyskaj dostęp do żądanego komputera z systemem Linux, możesz użyć pliku system operacyjny z podwójnym rozruchem lub Live CD.

- Wyszukaj za pomocą menedżera plików swojej ulubionej dystrybucji Linuksa następujący plik w formacie C: /Windows/system32/sethc.exe i plik C: /Windows/system32/cmd.exe

- Utwórz kopię cmd.exe na pulpit Linux i zmień jego nazwę na sethc.exe.

- Skopiuj plik z powrotem do system32 i zamień stary plik na nowy.

- Uruchom system operacyjny Microsoft i naciśnij klawisz Shift więcej niż 5 razy, jeśli zrobiłeś to poprawnie, otworzy się okno. MS-DOS.

- Wpisz następujące polecenie, aby Dodaj użytkownika:

net user Linux /add

- Następnie wpisz to polecenie, aby umieścić je w pliku grupa administratorów:

net localgroup Administradores Linux /add

- Zwróć uwagę, że użytkownik Linuksa pojawił się na ekranie głównym i ma dostęp do wszystkiego.

Jest to ciekawe, ponieważ jesteśmy w systemie Windows 10 i nie byli w stanie naprawić błędu, który Uważam to za trochę godne pożałowania ponieważ każdy, kto ma trochę umiejętności, może dostać się do komputera z systemem Windows, po prostu kopiując i wklejając kilka plików. Pamiętaj, że zamierzamy stworzyć więcej tutoriali Linux Adictos, jak na przykład ten, w którym nauczyliśmy się instalować Google Chrome

Odkryłeś proch strzelniczy! To sprawia, że zasługujesz na tytuł „Tecnicoless”.

Artykuł ma bardziej na celu potępienie niepokojącego braku bezpieczeństwa systemów Microsoft, które nie są nawet w stanie wyeliminować tej prostej sztuczki.

Właściwie chciał odegrać rolę „adwokata diabła”: wierzył, że ta firma dobrze sobie poradzi z nową wersją. Ale prawda jest oczywista i niepodważalna. Nie ma łatwej odpowiedzi na tak oczywistą awarię i powinna być łatwa do naprawienia. Dziękuję za odpowiedź, zawsze jesteśmy tutaj, aby złożyć zamówienie.

Ciekawe, gdy znajomy zapomni hasła. Zapamiętam to.

Nie wiedziałem bardzo dobrze

To już jest starsze ...

Rzecz w tym, że tego nie zmienili

Czy to działa w systemie Windows 10?

SPRAWDZONE,

tutaj film z moimi testami na maszynie VirtualBox:

https://www.youtube.com/watch?v=5HI1uKHy0qY

Szkoda, że Microsoft nie jest pod tym względem ostrożny. Mój podobny przyjacielu i dziękuję.

pozdrowienia

A po co ci dystrybucja?… Wystarczy zacząć bezpiecznie, pozwala na korzystanie z konta administratora bez hasła, będąc w środku możesz zmienić hasło dowolnego użytkownika

a jakie hasło zostało naruszone? Fizyczny dostęp do komputera oznacza możliwość uzyskania dostępu do pewnych „sztuczek” umożliwiających wejście do systemu; można było również zmienić hasło administratora lub innego użytkownika ...

Można to również zrobić tak, jak mówisz.

pozdrowienia

Używamy go z dyskami twardymi barcen, ponieważ w pp używamy windows xp i windows millenium

Mając fizyczny dostęp do komputera, zawsze możesz zrobić wiele rzeczy :-P W większości instalacji Linuksa możesz uzyskać dostęp jako root, edytując grub. Jasne, można go również zabezpieczyć za pomocą dodatkowej konfiguracji.

Jeśli przy pełnym dostępie do komputera trudniej jest go zabezpieczyć, nadal można wyjąć dysk twardy, a jeśli nie jest on gotowy do szyfrowania, lub na żywo CD / USB, czy to Linux, czy Win. Być może jest to bardziej dyskretny sposób wejścia i jest bardzo przydatny, gdy jest wsparcie i zapomniane są hasła.

Ostatni akapit wydaje mi się głupi, ponieważ aby zrobić to, co opisuje samouczek, miał dostęp do maszyny "ofiary", każdy "z niewielką wiedzą", jak opisano w artykule, może zrobić to samo z linuxem, Linux live, chroot do dowolnego linuxa i voila i masz dostęp do roota.

Oczywiście zawsze mówimy o partycjach, które nie są zaszyfrowane.

Ponieważ robią tyle zamieszania, zwłaszcza „mędrcy”, jest to dobra „sztuczka” dla osób, które nie mają wystarczającego doświadczenia w zarządzaniu systemami, aby odzyskać dostęp do komputera… kropka. Alla "mędrców", którzy mówią o zaszyfrowanych partycjach, wyjmują dysk twardy, bla bla bla bla, to prawda! hasło nie zostało naruszone, uzyskano dostęp tylko do komputera. co nie mogło. Doceniam publikację, bo mi służyła. Jest jeszcze jedna sztuczka przy użyciu dysku instalacyjnego systemu Windows 10 za pomocą polecenia utilman.ex i cmd ... procedura, która, jeśli pozwala na złamanie hasła systemu Windows

Myślę, że masz upośledzenie umysłowe. nie jest to błąd Microsoft ani systemowy.

Nie „naruszasz” systemu, ponieważ system Windows w momencie „włamania” nie działa.

W dniu, w którym robisz to z uruchomionymi oknami i od użytkownika bez uprawnień, zaczynasz pierdzić z wysokim wyglądem

przeproś ludzkość i miejmy nadzieję, że zachorujesz na raka prącia

Niezła historia, ale to nieprawda, Windows nie jest zagrożony, ponieważ nie działa. Z drugiej strony, używając tej samej metody, wszedłem do komputera z Linuksem, dodając 1 przy starcie. Staję się rootem i mogę zmienić, co chcę.

Nie ma powodu do niepokoju, nawet najbezpieczniejsze systemy mają tylne drzwi na wypadek, gdyby użytkownik był tak głupi, że zgubił własne klucze.

Nie, partycja Windows 10 zapobiega zapisywaniu nowego pliku w lokalizacji.

Doskonale przetestowany na Windows 10 z Ubuntu 14.04 (stara wersja, którą miałem pod ręką). Musiałem zamontować partycję NTFS za pomocą polecenia, a następnie zrobić samouczek !!!! Działa doskonale.

Mój przypadek polegał na tym, że nie miałem uprawnień dostępu do hdd

Otwarcie terminala

Wprowadzanie następującego polecenia

Sudo chmod 666 / dev / sda »numer napędu»

przykład:

sudo chmod 666 / dev / sda2

Po wprowadzeniu tego menedżer plików będzie miał wizję i kontrolę modyfikacji, a także terminal