W raporcie z audytu opublikowanym niedawno przez NASA ogłosiła, że w kwietniu 2018 r hakerzy uzyskał dostęp do sieci agencji kosmicznej i Ukradli około 500 MB danych związanych z misjami na Marsa.

Według raportu z badania Hakerzy przeniknęli do Jet Propulsion Laboratory (JPL), ośrodka badawczo-rozwojowego finansowanego przez NASA w Pasadenie w Kalifornii. Raport identyfikuje również inne przypadki naruszenia bezpieczeństwa danych i kradzieży informacji w ramach różnych misji agencji.

NASA, W ciągu ostatnich 10 lat JPL doświadczyło kilku znaczących incydentów związanych z cyberbezpieczeństwem Włamali się do znaczących segmentów Twojej sieci komputerowej.

Od 2011 roku hakerzy uzyskali pełny dostęp do 18 serwerów który wspierał kluczowe misje JPL i rzekomo ukradł około 87 GB danych.

Ostatnio, w kwietniu 2018 r., JPL odkrył, że zewnętrzne konto użytkownika zostało przejęte i wykorzystane do kradzieży około 500 MB danych z jednego z jego głównych systemów misji.

OIG poinformował w raporcie, że JPL boryka się z licznymi niedociągnięciami w zakresie kontroli bezpieczeństwa komputerowego, które ograniczają Twoją zdolność do zapobiegania, wykrywania i łagodzenia ataków skierowanych na Twoje systemy i sieci.

Ta słabość w systemie bezpieczeństwa JPL naraża różne systemy i dane NASA na różne ataki hakerów.

JPL wykorzystuje swoją bazę danych Information Technology Security (ITSDB) do śledzenia i zarządzania fizycznymi zasobami i aplikacjami w swojej sieci.

Jednak audyt wykazał, że inwentaryzacja bazy danych jest niekompletna i niedokładna, sytuacja, która zagraża zdolności JPL do skutecznego monitorowania, zgłaszania i reagowania na incydenty bezpieczeństwa.

Administratorzy systemów nie aktualizują systematycznie zapasów podczas dodawania nowych urządzeń do sieci.

konkretnieStwierdzono, że 8 z 11 administratorów systemów odpowiedzialnych za zarządzanie 13 przykładowymi systemami prowadzi oddzielną tabelę inwentaryzacyjną swoich systemów, z których okresowo i ręcznie aktualizują informacje w bazie danych ITSDB.

Ponadto administrator systemu stwierdził, że nie wprowadzał regularnie nowych urządzeń do bazy danych ITSDB, ponieważ funkcja aktualizacji bazy danych czasami nie działała.

Potem zapomniałeś podać informacji o zasobach.

W rezultacie zasoby mogą być dodawane do sieci bez ich właściwej identyfikacji i weryfikacji przez urzędników ds. Bezpieczeństwa.

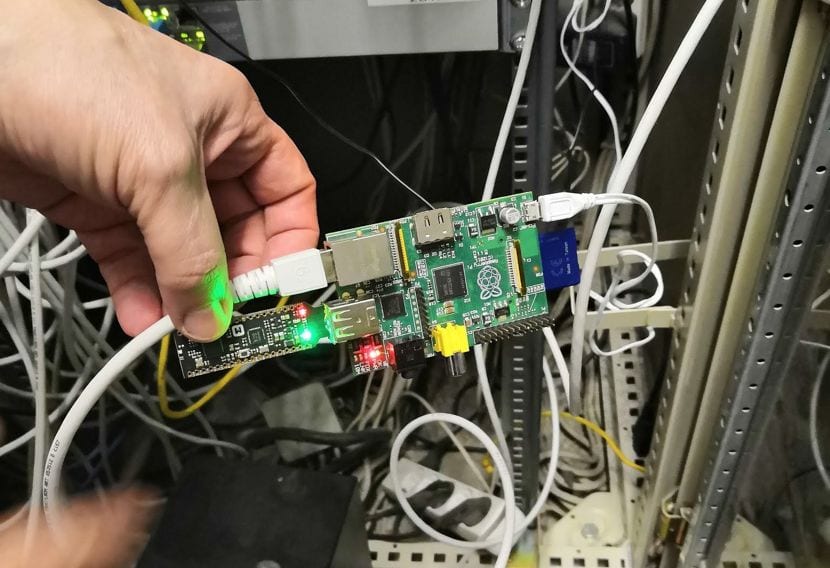

Np. za cyberatak z kwietnia 2018 r, co pozwoliło atakującym na kradzież około 500 MB danych z różnych misji NASA na planecie Mars wykorzystał tę szczególną słabość, gdy haker uzyskał dostęp do sieci JPL za pomocą Raspberry Pi nie ma uprawnień do łączenia się z siecią JPL.

Hakerzy wykorzystali ten punkt wejścia do infiltracji sieci JPL podczas włamywania się do współużytkowanej bramy sieciowej.

Ta akcja pozwoliła atakującym uzyskać dostęp do serwerów które przechowują informacje o misjach na Marsa przeprowadzonych przez laboratorium JPL NASA, skąd wyciekło około 500 MB danych.

Cyberatak incydentowy z kwietnia 2018 r. Wykorzystał brak segmentacji sieci JPL do przemieszczania się między różnymi systemami podłączonymi do bramy, w tym różnymi operacjami misji JPL i DSN.

W rezultacieW maju 2018 menedżerowie ds. Bezpieczeństwa IT w Johnson Space Center którzy prowadzą programy takie jak Orion All-Wheel Crew Vehicle i International Space Station Ze względów bezpieczeństwa postanowili tymczasowo odłączyć się od mostu.

Urzędnicy obawiali się, że cyberataki przejdą bocznie przez most do ich systemów misji, potencjalnie uzyskując dostęp.

To powiedziawszy, NASA nie wymieniła żadnych nazw bezpośrednio związanych z atakiem z kwietnia 2018 r. Jednak niektórzy przypuszczają, że może to być związane z działaniami chińskiej grupy hakerskiej znanej pod nazwą Advanced Persistent Threat 10 lub APT10.