Za każdym razem rzadsze i bardziej wyrafinowane złośliwe oprogramowanie, a także nowe rodzaje cyberataków. Jednak techniki powstrzymywania tego typu złośliwego kodu również ulegają pewnym zmianom i rewolucjom, począwszy od wykorzystania technologii sztucznej inteligencji do uczynienia systemów wykrywania bardziej inteligentnymi, a skończywszy na wielu innych innowacyjnych metodach ochrony.

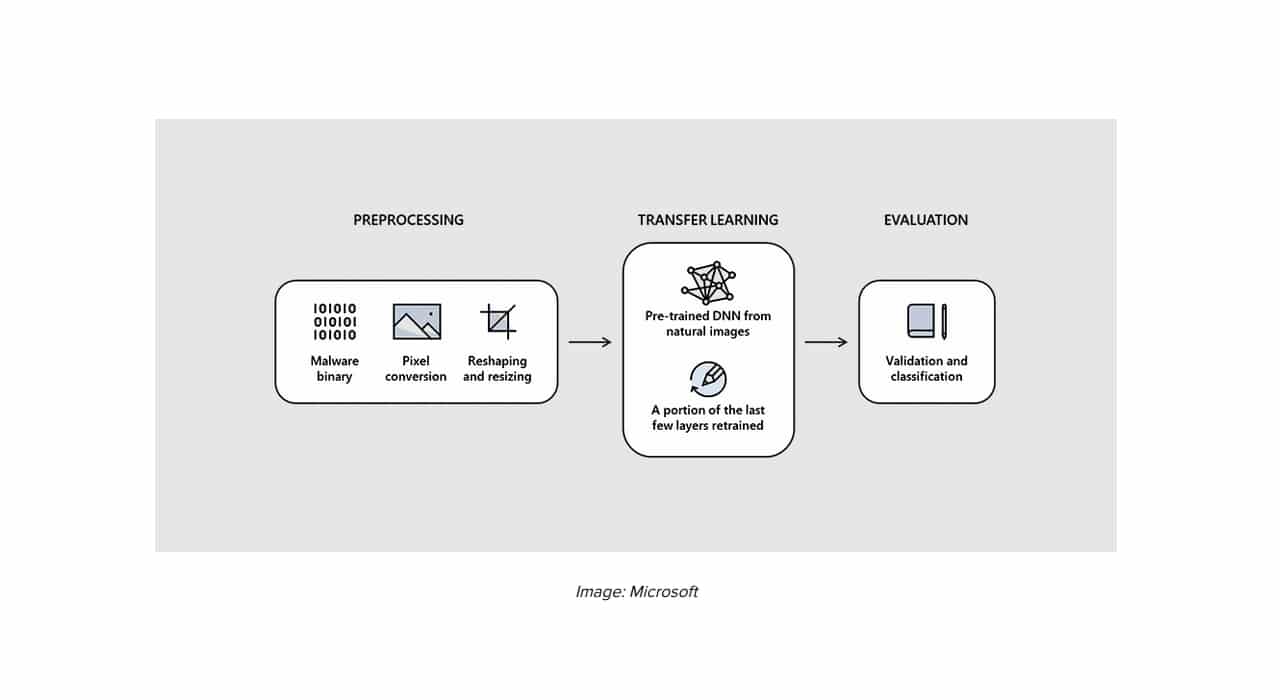

Intel i Microsoft podjęliśmy współpracę, aby stworzyć nowy i oryginalny sposób wykrywania złośliwego oprogramowania poprzez analizę kodu podejrzanych programów w bardzo szczególny sposób. Polega na wygenerowaniu obrazu z kodu, który chcesz przeanalizować i wyszukaniu go pod kątem zagrożeń dzięki wykorzystaniu sztucznej inteligencji.

Chociaż wydaje się to dziwne, nazwa tego projekt nosi nazwę STAMINA (Analiza sieci STAtic Malware-as-Image). Jest to w zasadzie implementacja techniki, która przekształca podejrzany kod w obraz w skali szarości, dzięki czemu sztuczna inteligencja przeanalizuje go pod kątem podobnych wzorców w celu wykrycia złośliwego kodu poprzez porównanie wzorców.

Obraz jest również zmniejszony, aby sztuczna inteligencja nie musiała analizować milionów pikseli i może to zrobić jaśniejszy skan bez wpływu na wynik końcowy. Ta sztuczna inteligencja została już przeszkolona, ponieważ przekazuje swój algorytm za pomocą próbek złośliwego oprogramowania z ponad 2.2 milionami skrótów zainfekowanych plików wykonywalnych, dzięki czemu uczy się od nich powszechnego wzorca, który mają, a tym samym może je wykryć.

Un dziwna metoda który przechodzi od kodu binarnego do pikseli, aby sztuczna inteligencja analizowała te dane. Z pewnością coś, czego do tej pory nie widziano. Według zaangażowanych badaczy wydaje się, że może identyfikować i klasyfikować złośliwe oprogramowanie z dokładnością na poziomie 99,07%. Z fałszywie dodatnim wskaźnikiem 2,58% (który jest nadal stosunkowo wysoki). Jest więc obiecująca, ale wymaga dopracowania, oprócz usprawnienia pracy z dużymi plikami, gdzie staje się jeszcze mniej wydajna ...

Po więcej informacji - Oficjalny dokument projektu