Tor er et prosjekt som har som hovedmål utvikling av et distribuert kommunikasjonsnettverk med lav ventetid og lagt på internett, no avslører ikke identiteten til brukerne, det vil si at IP-adressen deres forblir anonym. Under dette konseptet har nettleseren vunnet mye popularitet og har blitt mye brukt i alle deler av verden, generelt tilskrives bruken av ulovlige aktiviteter gitt dets egenskaper å tillate anonymitet.

Selv om nettleseren blir tilbudt brukere for å tilby tryggere surfing og fremfor alt å tilby sin anonymitet. ESET-forskere avduket nylig har de oppdaget spredning av en falsk versjon av Tor-nettleseren av fremmede. Siden det ble laget en samling av nettleseren som ble posisjonert som den offisielle russiske versjonen av Tor-nettleseren, mens skaperne ikke hadde noe med denne samlingen å gjøre.

ESETs viktigste Malware-forsker Anton Cherepanov sa det etterforskningen hadde identifisert tre bitcoin-lommebøker som ble brukt av hackere siden 2017.

'Hver lommebok inneholder et relativt stort antall små transaksjoner; vi anser dette som en bekreftelse på at disse lommebøkene ble brukt av den trojaniserte Tor-nettleseren "

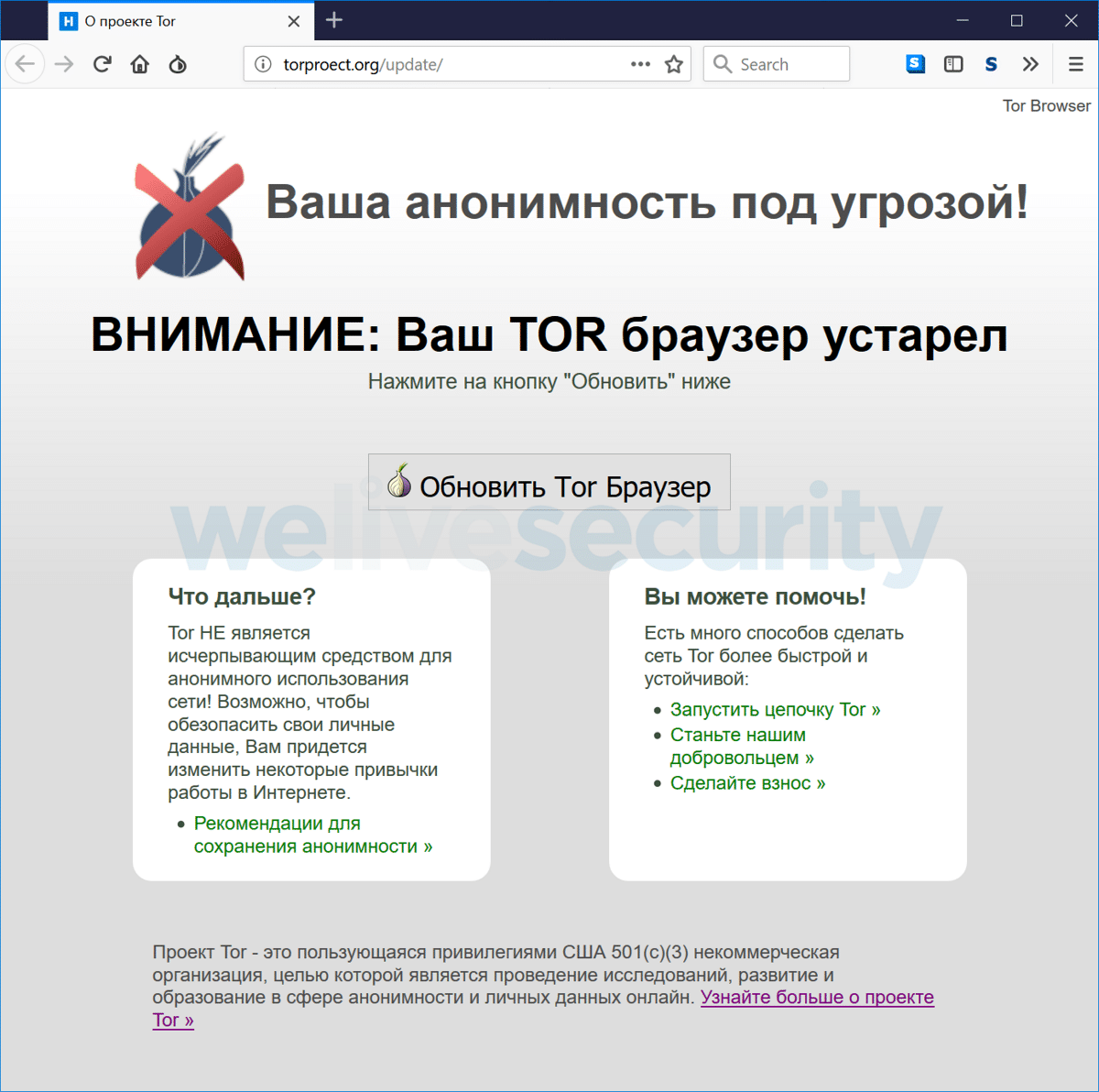

Målet av denne modifiserte versjonen av Tor skulle erstatte Bitcoin- og QIWI-lommebøker. For å villede brukere, skaperne av samlingen registrerte domenene tor-browser.org og torproect.org (skiller seg fra det offisielle nettstedet torproJect.org i fravær av bokstaven "J", som mange russisktalende brukere ikke blir lagt merke til).

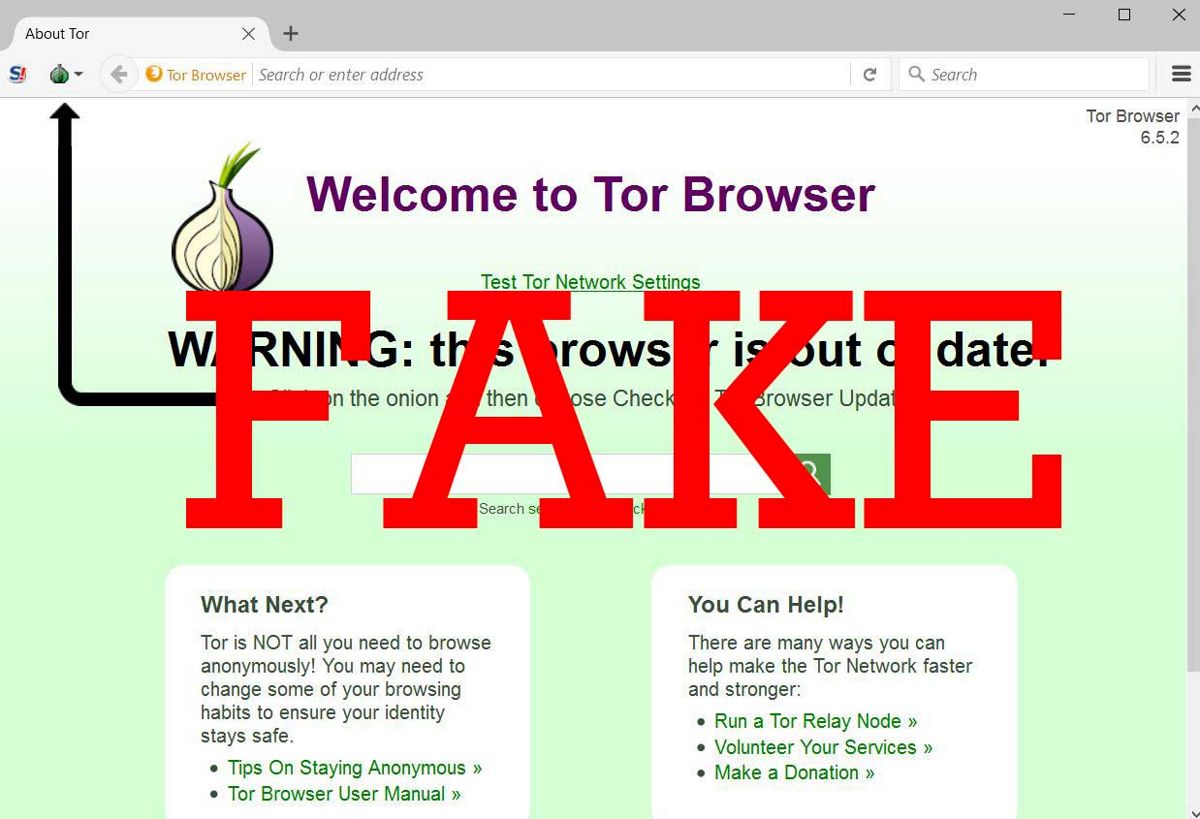

Utformingen av nettstedene ble stilisert som den offisielle Tor-siden. Det første nettstedet viste en advarselsside om bruken av en utdatert versjon av Tor-nettleseren og et forslag om å installere en oppdatering (der lenken som tilbys tilbyr kompilering med Trojan-programvaren), og i det andre gjentok innholdet siden for å laste ned Tor nettleser.

Det er viktig å nevne det den ondsinnede versjonen av Tor ble bare konfigurert for Windows.

Siden 2017 har den ondsinnede Tor-nettleseren blitt markedsført i forskjellige fora på russisk, i diskusjoner relatert til darknet, kryptovalutaer, unngå Roskomnadzor-låser og personvernproblemer.

For å distribuere nettleseren på pastebin.com er det også opprettet mange sider som er optimalisert skal vises øverst på søkemotorer om emner relatert til ulovlige operasjoner, sensur, navn på kjente politikere osv.

Sider som annonserer en falsk versjon av nettleseren på pastebin.com, har blitt sett mer enn 500 XNUMX ganger.

Det fiktive settet var basert på Tor Browser 7.5-kodebasen og i tillegg til de ondsinnede innebygde funksjonene, mindre brukeragentjusteringer, deaktivering av digital signaturverifisering for plugins, og låsning av oppdateringsinstallasjonssystemet, var det identisk med den offisielle Tor-nettleseren.

Den ondsinnede innsatsen besto av å feste en innholdskontroller til HTTPS-plugin Overalt vanlig (lagt til ekstra script.js-skript til manifest.json). De resterende endringene ble gjort på konfigurasjonsinnstillingsnivået, og alle binære deler ble oppbevart i den offisielle Tor-nettleseren.

Skriptet innebygd i HTTPS overalt, når hver side ble åpnet, gikk til admin-serveren, som returnerte JavaScript-koden som skal utføres i sammenheng med gjeldende side.

Ledelsesserveren fungerte som en skjult Tor-tjeneste. Gjennom utførelse av JavaScript-kode kan angripere organisere avlytting av innholdet i webskjemaer, erstatning eller skjuling av vilkårlige elementer på sidene, visning av fiktive meldinger, etc.

Imidlertid ble bare koden for å erstatte detaljene til QIWI- og Bitcoin-lommebøker på darknet-betalingssidene registrert når man analyserte den ondsinnede koden. I løpet av den ondsinnede aktiviteten ble det samlet opp 4.8 Bitcoins i lommebøkene for å erstatte dem, noe som tilsvarer omtrent 40 tusen dollar.