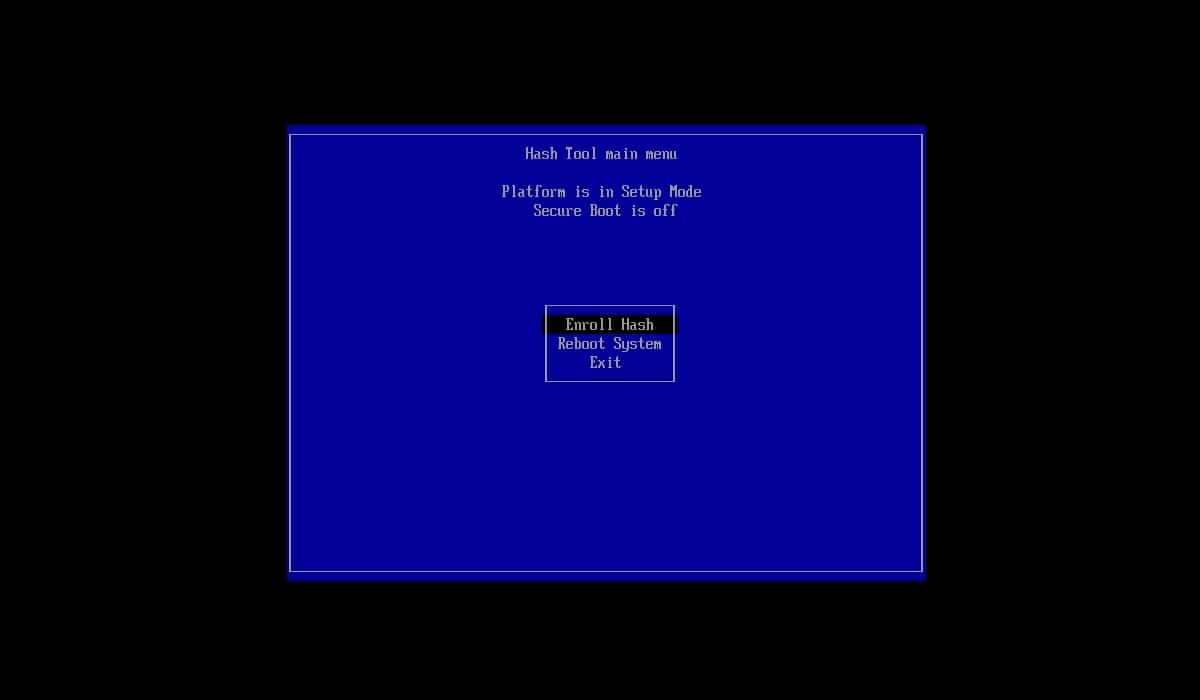

Het scherm dat u in deze afbeelding ziet, is u zeker ooit verschenen. Het ontstaat na een update van enkele kerneldrivers. Wanneer deze worden bijgewerkt, is het waarschijnlijk dat u na het herstarten van de machine deze schermen tegenkomt. Je moet niet bang zijn, je moet je geen zorgen maken, maar je moet het weten wat is dat voor MOK en waarom het gebeurt.

Zoals het is een vrij frequente twijfel bij sommige gebruikers zal ik proberen hier alles te verduidelijken wat u moet weten over MOK en dit soort schermen dat u bij sommige gelegenheden wordt getoond ...

Het eerste is om te zeggen dat de eigenaarssleutel van de machine of MOK (Machine Eigenaar Sleutel) het is een manier om een opstartproces te garanderen. Het doet dit door alleen die componenten en stuurprogramma's toe te staan die zijn goedgekeurd door het besturingssysteem. Dit alles komt voort uit de implementatie van de beroemde Secure Boot of UEFI-systemen.

MOK moet worden geïmplementeerd door de BIOS / UEFI of een basisstartcode van een team. Op die manier kan alleen ondertekende code worden uitgevoerd om te voorkomen dat kwaadaardige of ongeautoriseerde code kan worden uitgevoerd tijdens het laden van het besturingssysteem Eenmaal gestart, kan het besturingssysteem deze verantwoordelijkheid overnemen.

Zeker, als je een module of kerneldriver hebt geïnstalleerd, moet je zeker genereren claves, gebruik mokutil, enz., als dat zo is, is de reden dat MOK een cryptografie met een openbare sleutel gebruikt. Het is je bijvoorbeeld zeker overkomen voor de controller vboxdrv voor VirtualBox. Daarom kunt u zelf een sleutelpaar genereren en vervolgens de modules ondertekenen zodat ze uitgevoerd kunnen worden.

Dat is best een voordeel, aangezien het voorheen niet zo was en alles via het happy system van Microsoft moest gaan. Omdat je had SHIM nodig, een soort tussenpersoon tussen de UEFI en GRUB.

Uiteindelijk is de rol van deze bedrijven bescherm het systeem van cyberaanvallers of malware die kunnen worden uitgevoerd tijdens het opstarten van het systeem. Als er met een van de kernelcomponenten of stuurprogramma's was geknoeid, zou dit worden gedetecteerd en zou het niet kunnen opstarten.

Nu Is het echt nodig voor alle teams? De waarheid is dat nee, zolang er geen aanvaller is die fysieke toegang tot de computer kan hebben en privileges kan verkrijgen. Dat wil zeggen, in de meeste huizen, als iemand je huis is binnengekomen en toegang heeft gekregen tot je computer, denk ik dat het minste waar ze om geven, is of ze de opstartcode hebben gewijzigd ... Maar het kan goed zijn op blootgestelde systemen, meer mensen, organisaties waar er meer personeel is met toegang, enz.