Onderzoekers van de Ben-Gurion University, het bestuderen van verborgen methoden voor gegevensoverdracht vanaf geïsoleerde computers, hebben een nieuwe methode ontwikkeld organisatie van een communicatiekanaal genaamd «AIR-FI», wat het mogelijk maakt, door middel van manipuleren van DDR-geheugenchips, genereren een radiosignaal met een frequentie van 2.4 GHz, dat kan worden opgevangen door een apparaat ingeschakeld voor Wi-Fi enkele meters verderop.

Vanuit praktisch oogpunt kan de methode worden gebruikt om coderingssleutels, wachtwoorden en geheime gegevens over te dragen vanaf een computer die geen netwerkverbinding heeft en is geïnfecteerd met spyware of malware.

Over AIR-FI

De onderzoekers slaagde erin om een overdrachtssnelheid van 100 bits per seconde te bereiken het plaatsen van ontvangers Wi-Fi, zoals een smartphone of laptop, op een afstand van 180 cm. Het transmissiefoutpercentage was 8,75%, maar foutcorrectiecodes werden gebruikt om transmissiefouten te identificeren en te corrigeren.

Om een gegevensoverdrachtskanaal te organiseren, start gewoon een normaal gebruikersprocesDat het kan op een virtuele machine worden uitgevoerd. Voor ontvangst is een apparaat met een draadloze chip nodig die in staat is tot luchtbewaking op laag niveau (in het experiment, Er werden draadloze adapters gebruikt op basis van Atheros AR92xx- en AR93xx-chips met aangepaste firmware die informatie over de signaalparameters verzendt die geschikt zijn voor spectrale analyse).

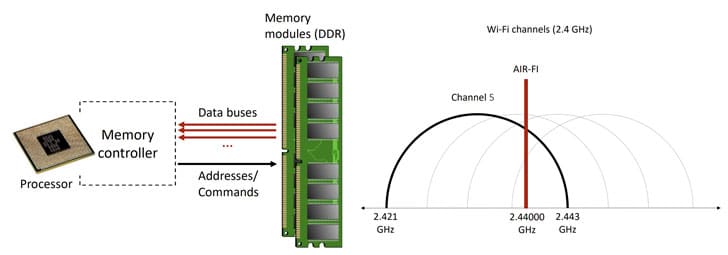

Bij het genereren van een signaal, DDR4-2400 geheugencapaciteit werd gebruikt werkend op een frequentie van 2400 MHz om elektromagnetische interferentie te genereren wanneer de controller toegang heeft tot de geheugenmodule via verschillende databussen.

Het wifi-bereik daalt in de frequenties 2.400-2.490 GHz, dat wil zeggen, het overschrijdt de frequentie waarop het geheugen werkt.

De onderzoekers hebben geconstateerd dat bij zwaar verkeer gelijktijdig op verschillende databussen, elektromagnetische golven worden uitgezonden met een frequentie van 2,44 Ghz, die worden vastgelegd door de 802.11 draadloze stack.

Bij andere geheugenmodules dan DDR4-2400 is de methode van toepassing wanneer de geheugenfrequentie programmatisch wordt gewijzigd, wat is toegestaan in de XMP-specificatie (Extreme Memory Profile).

Om een signaal te genereren, gelijktijdige toegang tot de bus vanuit parallelle uitvoeringsthreads werd gebruikt gekoppeld aan verschillende CPU-kernen. Informatie codering nuttig in signaal wordt uitgevoerd met behulp van OOK-modulatie eenvoudiger (aan-uit codering) met amplitude shift keying (ASK), waarbij "0" en "1" worden gecodeerd door verschillende signaalamplitudes in te stellen, en informatie wordt verzonden met een vaste snelheid. - één bit per milliseconde.

Overdracht "1" voert een reeks geheugenschrijvingen uit die worden veroorzaakt door het opeenvolgend kopiëren van 1 MB aan gegevens tussen de twee arrays. Bij het verzenden van "0" onderneemt het algoritme geen actie gedurende de tijd die is toegewezen om een bit te verzenden. Daarom genereert de transmissie van "1" de signaalemissie, en de transmissie van "0" verdwijnt het signaal.

Onder de maatregelen om tegen te gaan het gebruik van de AIR-FI-methode, de zonering van het grondgebied wordt vermeld met het creëren van een perimeter in de organisatien, waarin het verboden is om apparatuur met draadloze chips mee te nemen, evenals het plaatsen van de computerkast in een kooi van Faraday, het genereren van ruis op Wi-Fi-frequenties, het starten van achtergrondprocessen die willekeurig uitgevoerde geheugenbewerkingen zijn en het controleren van de verschijning in het systeem van verdachte processen die abnormale geheugenbewerkingen uitvoeren.

Bovendien heeft op de onderzoekerspagina wordt een selectie van transmissiemethoden gevormd van verborgen gegevens die ze hebben geïdentificeerd met behulp van elektromagnetische, akoestische, thermische en lichtlekformulieren:

- PowerHammer: Organiseer het verzenden van gegevens via het elektriciteitsnet, manipuleer de belasting van de CPU om het stroomverbruik te wijzigen. ODINI: Demonstraties van het extraheren van gegevens van een apparaat in een afgeschermde kamer (kooi van Faraday) door analyse van laagfrequente magnetische oscillaties die optreden tijdens CPU-werking.

- MAGNETO: gegevensextractie op basis van het meten van magnetische veldfluctuaties die optreden tijdens CPU-werking.

- AirHopper: gegevensoverdracht met een snelheid van maximaal 60 bytes per seconde van een pc naar een smartphone door analyse op een smartphone met een FM-tuner van radiostoring die optreedt wanneer informatie op het scherm wordt weergegeven.

- BitWhisper: gegevensoverdracht over een afstand tot 40 cm met een snelheid van 1-8 bits per uur door fluctuaties in de temperatuur van de pc-behuizing te meten.

- GSMem: extractie van gegevens op een afstand van maximaal 30 meter door elektromagnetische interferentie te creëren op de frequentie van GSM-netwerken die door de smartphone worden opgevangen.

bron: https://cyber.bgu.ac.il