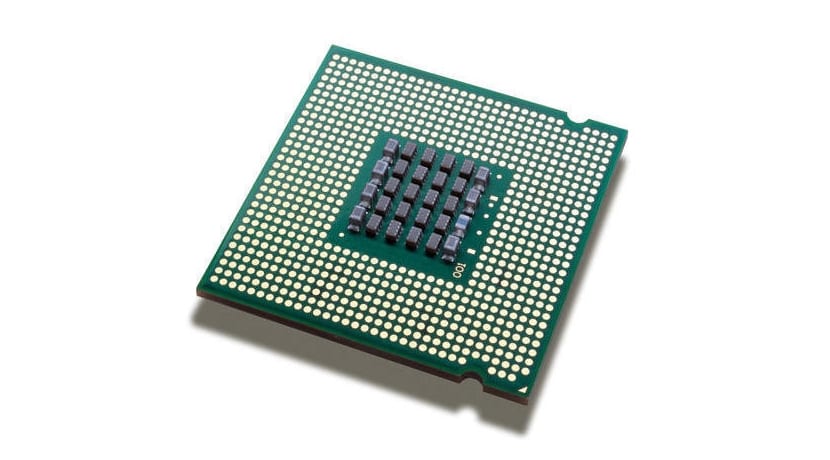

Een mysterieus beveiligingsfout het is van invloed op alle hedendaagse Intel CPU-architecturen die virtueel geheugen kunnen implementeren. Een totaal herontwerp van deze hardware-architecturen zal waarschijnlijk nodig zijn om het probleem volledig op te lossen, maar er is al gewerkt aan patches om het aan te passen vanuit de software en de patches landen al in de Linux-kernel. In het geval van de systemen van Microsoft op basis van Windows NT, begonnen ze in november vorig jaar te worden opgelost. Een ander geval vergelijkbaar met het geval dat we hadden met de bekende kwetsbaarheid die RAM-geheugens aantastte en dat bekend stond als Rowhammer, waardoor de beveiliging in gevaar kwam.

Welnu, dit nieuwe probleem zou nu van invloed kunnen zijn op virtualisatie-omgevingen die net zo vaak voorkomen en worden gebruikt als de services van Amazon Web Services (AWS) EC2 en ook die van Google Compute Engine onder andere. De waarheid is dat het probleem niet al te ernstig is, maar dat de impact breed is vanwege het grote aantal architecturen dat erdoor wordt beïnvloed, naast het feit dat het oplossen van het probleem met behulp van software ingewikkeld is. Het probleem dat voortvloeit uit deze Intel-fout ligt in het bijzonder in de LWN, de pagina-isolatietabellen van de kernel, die ingrijpen in het geheugenbeheer door de kernel. Dan vinden wij A ingewikkelde oplossing als het door software wordt gedaan en dat zou niet de beste van de oplossingen betekenen en aan de andere kant moeten we naar de wortel van het probleem gaan en de hardware opnieuw ontwerpen, met name de betrokken architecturen die het beheer van dit type geheugen mogelijk maken. Dat is ook niet goedkoop en ook niet snel, want we zullen moeten wachten op nieuwe generaties hardware die we uiteraard zouden moeten aanschaffen.

Maar teruggaan naar de softwareoplossing, dat wil zeggen door te patchen, is ook niet goed, omdat het de prestaties ernstig zou beïnvloeden. Onze CPU kan een aanzienlijk prestatieverlies hebben, tot wel 50%. Waarom? Om het op te lossen, zou er een code moeten worden gegenereerd zodat het maak het TLB-geheugen leeg (Translation Lookaside Buffer), een cache die de prestaties aanzienlijk versnelt door sneller te lokaliseren waar de gegevens en instructies zich in het virtuele geheugen van het systeem bevinden. Maar elke keer dat de kernel start en elke keer dat de gebruikerscode de uitvoering hervat, moeten ze worden verwijderd, omdat het probleem opmerkelijk is ...

De waardeloze popover van "volg ons op Facebook" die bij elk bezoek verschijnt (tenminste, als de cookies worden gewist), is waardeloos ...

Nou, ga de andere kant op en wees niet voorgevoel.

Ik ben het er helemaal mee eens, het kan zich aan de ene kant van de pagina bevinden en niet op de hele kaart, waardoor je gedwongen wordt te sluiten. Het heeft een zeer slechte smaak.

Het goede dat ik al naar AMD Ryzen ga verhuizen.

Het nieuws klopt niet. Het is geen Linux-probleem, maar een ontwerpprobleem voor Intel CPU's. Het is heel serieus. Zo erg zelfs dat de enige oplossing is om de besturingssystemen aan te passen om het te overbruggen (linux, windows, ios, enz.).